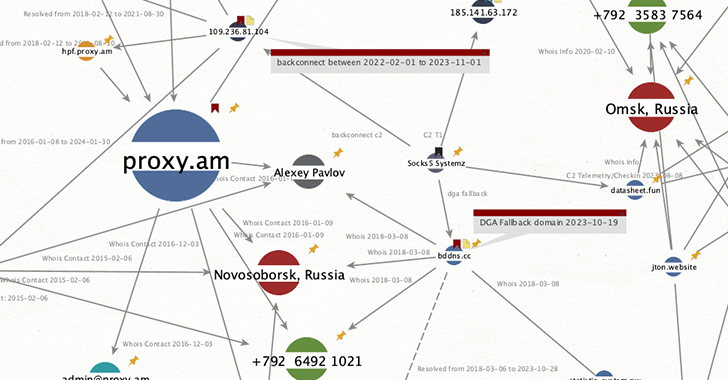

Er is een kwaadaardig botnet gebeld Sokken5Systemz ondersteunt een proxyservice genaamd PROXY.AM, volgens nieuwe bevindingen van Bitsight.

“Proxy-malware en -services maken andere soorten criminele activiteiten mogelijk en voegen ongecontroleerde lagen van anonimiteit toe aan de bedreigingsactoren, zodat ze allerlei soorten kwaadaardige activiteiten kunnen uitvoeren met behulp van ketens van slachtoffersystemen”, zei het beveiligingsonderzoeksteam van het bedrijf in een analyse die vorige week werd gepubliceerd.

De onthulling komt slechts enkele weken nadat het Black Lotus Labs-team van Lumen Technologies onthulde dat systemen die zijn aangetast door een andere malware, bekend als Ngioweb, worden misbruikt als residentiële proxyservers voor NSOCKS.

Socks5Systemz, oorspronkelijk al in maart 2013 geadverteerd in de cybercriminaliteit, werd eerder door BitSight gedocumenteerd als onderdeel van cyberaanvallen gericht op de verspreiding van PrivateLoader, SmokeLoader en Amadey.

Het primaire doel van de malware is om gecompromitteerde systemen om te zetten in proxy-exitknooppunten, die vervolgens worden geadverteerd voor andere actoren, meestal cybercriminelen die de bron van hun aanvallen willen verdoezelen. De illegale proxyservice bestaat al sinds 2016.

De toplanden met het meeste aantal geïnfecteerde gastheren zijn India, Indonesië, Oekraïne, Algerije, Vietnam, Rusland, Turkije, Brazilië, Mexico, Pakistan, Thailand, de Filippijnen, Colombia, Egypte, de Verenigde Staten, Argentinië, Bangladesh, Marokko, en Nigeria.

In januari 2024 zou de omvang van het botnet zijn gestegen tot een dagelijks gemiddelde van ongeveer 250.000 machines, hoewel de huidige schattingen uitgaan van 85.000 tot 100.000. Op het moment van schrijven beweert PROXY.AM dat er 80.888 proxy-nodes beschikbaar zijn uit 31 verschillende landen.

“In december 2023 verloor de bedreigingsacteur de controle over Socks5Systemz V1 en moest hij het botnet helemaal opnieuw opbouwen met een compleet andere (command-and-control) infrastructuur – die we het Socks5Systemz V2-botnet noemen”, zei Bitsight, waarin hij de redenen hiervoor uitlegde. de afname.

“Omdat Socks5Systemz wordt verwijderd door laders (zoals Privateloader, SmokeLoader of Amadey) die op het systeem blijven staan, werden nieuwe distributiecampagnes gebruikt om oude infecties te vervangen door nieuwe payloads.”

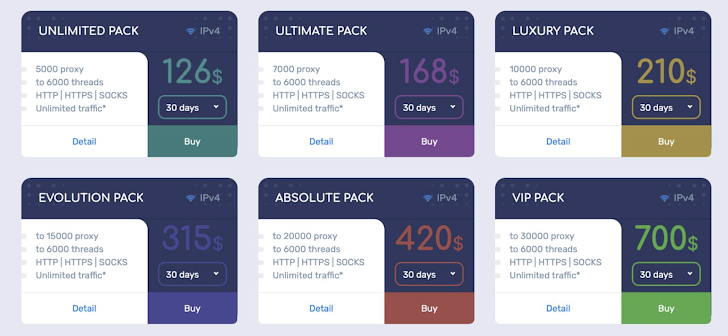

PROXY.AM (proxy(.)am en proxyam(.)one) brengt zichzelf op de markt als het aanbieden van “elite, privé en anonieme proxyservers” voor ergens tussen $126/maand (Unlimited Pack) en $700/maand (VIP Pack).

De onthulling volgt op een rapport van Trend Micro waarin de voortdurende pogingen van bedreigingsactoren worden beschreven om verkeerd geconfigureerde Docker Remote API-servers aan te vallen met de Gafgyt-botnet-malware om gedistribueerde denial-of-service (DDoS)-aanvallen uit te voeren op interessante doelwitten.

Hoewel Gafgyt een goede staat van dienst heeft als het gaat om het aanvallen van kwetsbare IoT-apparaten, duidt de exploitatie van zwakke SSH-wachtwoorden en Docker-instances door de malware op een uitbreiding van de reikwijdte ervan.

“We merkten dat aanvallers zich richtten op publiekelijk blootgestelde, verkeerd geconfigureerde externe API-servers van Docker om de malware in te zetten door een Docker-container te maken op basis van een legitieme ‘alpine’ Docker-image”, aldus beveiligingsonderzoeker Sunil Bharti. “Samen met de inzet van Gafgyt-malware gebruikten aanvallers Gafgyt-botnet-malware om het slachtoffer te infecteren.”

Verkeerde configuraties in de cloud zijn een aantrekkelijk aanvalsoppervlak gebleken voor bedreigingsactoren die cryptocurrency-miners willen inzetten, gegevens willen stelen en deze willen insluiten in botnets voor DDoS-aanvallen.

Volgens een nieuwe empirische analyse door een groep onderzoekers van de Universiteit Leiden en de TU Delft zijn maar liefst 215 gevallen gevonden waarbij gevoelige inloggegevens openbaar werden gemaakt die aanvallers mogelijk ongeoorloofde toegang zouden kunnen verlenen tot diensten zoals databases, cloudinfrastructuur en API’s van derden.

Het merendeel van de gevallen bevond zich in de Verenigde Staten, India, Australië, Groot-Brittannië, Brazilië en Zuid-Korea, in verschillende sectoren zoals informatietechnologie (IT), detailhandel, financiën, onderwijs, media en gezondheidszorg.

“De bevindingen onderstrepen de dringende behoefte aan beter systeembeheer en waakzaam toezicht om datalekken te voorkomen”, aldus het Modat-team. “De impact van het lekken van deze geheimen kan enorm zijn, variërend van volledige controle over de beveiligingsinfrastructuur van organisaties tot nabootsing van en infiltratie in de beschermde cloudinfrastructuur.”