Onderzoekers op het gebied van cyberbeveiliging hebben gewaarschuwd voor een nieuwe zwendelcampagne die gebruik maakt van nep-apps voor videoconferenties om een informatiedief te leveren genaamd Realst, gericht op mensen die in Web3 werken onder het mom van nep-zakelijke bijeenkomsten.

“De dreigingsactoren achter de malware hebben nepbedrijven opgezet die AI gebruiken om ze de legitimiteit te vergroten”, zegt Cado Security-onderzoeker Tara Gould. “Het bedrijf neemt contact op met doelwitten om een videogesprek op te zetten, waarbij de gebruiker wordt gevraagd de vergaderapplicatie te downloaden van de website, Realst infostealer.”

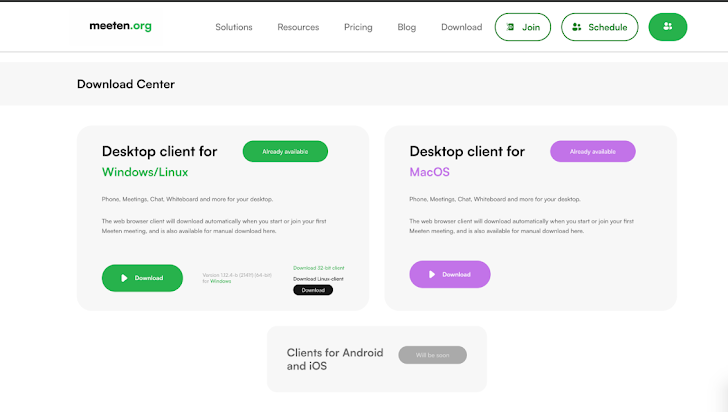

De activiteit heeft door het beveiligingsbedrijf de codenaam Meeten gekregen, vanwege het gebruik van namen als Clusee, Cuesee, Meeten, Meetone en Meetio voor de nepsites.

De aanvallen omvatten het benaderen van potentiële doelwitten op Telegram om een potentiële investeringsmogelijkheid te bespreken, waarbij hen wordt aangespoord deel te nemen aan een videogesprek dat wordt gehost op een van de dubieuze platforms. Gebruikers die op de site terechtkomen, worden gevraagd een Windows- of macOS-versie te downloaden, afhankelijk van het gebruikte besturingssysteem.

Eenmaal geïnstalleerd en gestart op macOS, worden gebruikers begroet met een bericht waarin wordt beweerd: “De huidige versie van de app is niet volledig compatibel met uw versie van macOS” en dat ze hun systeemwachtwoord moeten invoeren om de app te laten werken zoals verwacht .

Dit wordt bereikt door middel van een osascript-techniek die is overgenomen door verschillende macOS-stealer-families, zoals Atomic macOS Stealer, Cuckoo, MacStealer, Banshee Stealer en Cthulhu Stealer. Het einddoel van de aanval is het stelen van verschillende soorten gevoelige gegevens, waaronder van cryptocurrency-wallets, en deze naar een externe server te exporteren.

De malware is ook uitgerust om Telegram-inloggegevens, bankgegevens, iCloud-sleutelhangergegevens en browsercookies van Google Chrome, Microsoft Edge, Opera, Brave, Arc, Cốc Cốc en Vivaldi te stelen.

De Windows-versie van het Nullsoft Scriptable Installer System (NSIS)-bestand van de app dat is ondertekend met een waarschijnlijk gestolen legitieme handtekening van Brys Software Ltd. Ingebed in het installatieprogramma is een Electron-toepassing die is geconfigureerd om het uitvoerbare bestand van de stealer, een op Rust gebaseerd binair bestand, op te halen van een door aanvallers gecontroleerd domein.

“Bedreigingsactoren gebruiken steeds vaker AI om inhoud voor hun campagnes te genereren”, aldus Gould. “Het gebruik van AI stelt bedreigingsactoren in staat om snel realistische website-inhoud te creëren die legitimiteit aan hun oplichting toevoegt en het moeilijker maakt om verdachte websites te detecteren.”

Dit is niet de eerste keer dat valse vergadersoftwaremerken worden ingezet om malware te verspreiden. Eerder dit jaar onthulde Jamf Threat Labs dat het een namaakwebsite met de naam meethub(.)gg had gedetecteerd om stealer-malware te verspreiden die overlap vertoont met Realst.

Vervolgens detailleerde Recorded Future in juni een campagne genaamd markopolo die zich richtte op cryptocurrency-gebruikers met valse virtuele vergadersoftware om hun portemonnee leeg te maken door gebruik te maken van stealers als Rhadamanthys, Stealc en Atomic.

De ontwikkeling komt op het moment dat de bedreigingsactoren achter de Banshee Stealer macOS-malware hun activiteiten stopzetten na het lekken van hun broncode. Het is onduidelijk waardoor het lek ontstond. De malware werd op cybercriminaliteitsforums geadverteerd voor een maandelijks abonnement van $ 3.000.

Het volgt ook de opkomst van nieuwe stealer-malwarefamilies zoals Fickle Stealer, Wish Stealer, Hexon Stealer en Celestial Stealer, terwijl gebruikers en bedrijven die op zoek zijn naar illegale software en AI-tools het doelwit zijn van respectievelijk RedLine Stealer en Poseidon Stealer.

“De aanvallers achter deze campagne zijn duidelijk geïnteresseerd in het verkrijgen van toegang tot organisaties van Russischtalige ondernemers die software gebruiken om bedrijfsprocessen te automatiseren”, zei Kaspersky over de RedLine Stealer-campagne.