Een voorheen ongedocumenteerd cluster van bedreigingsactiviteiten genaamd Aarde Minotaurus maakt gebruik van de MOONSHINE-exploitkit en een niet-gerapporteerde Android-cum-Windows-achterdeur genaamd DarkNimbus om langetermijnbewakingsoperaties gericht op Tibetanen en Oeigoeren te vergemakkelijken.

“Earth Minotaur gebruikt MOONSHINE om de DarkNimbus-achterdeur naar Android- en Windows-apparaten te leveren, zich te richten op WeChat en er mogelijk een platformonafhankelijke bedreiging van te maken”, aldus Trend Micro-onderzoekers Joseph C Chen en Daniel Lunghi in een vandaag gepubliceerde analyse.

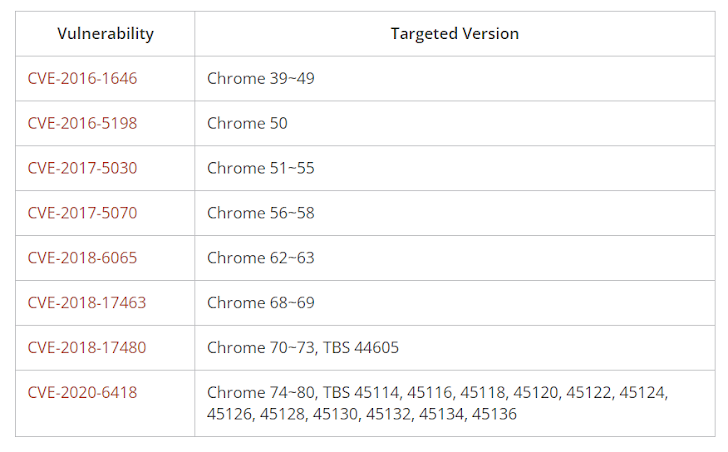

“MOONSHINE maakt misbruik van meerdere bekende kwetsbaarheden in Chromium-gebaseerde browsers en applicaties, waardoor gebruikers de software regelmatig moeten updaten om aanvallen te voorkomen.”

Landen die getroffen zijn door de aanvallen van de Earth Minotaurus omvatten Australië, België, Canada, Frankrijk, Duitsland, India, Italië, Japan, Nepal, Nederland, Noorwegen, Rusland, Spanje, Zwitserland, Taiwan, Turkije en de VS.

MOONSHINE kwam voor het eerst aan het licht in september 2019 als onderdeel van cyberaanvallen gericht op de Tibetaanse gemeenschap, waarbij het Citizen Lab het gebruik ervan toeschreef aan een operator die het volgt onder de naam POISON CARP, die overlapt met bedreigingsgroepen Earth Empusa en Evil Eye.

Het is een op Android gebaseerde exploitkit en het is bekend dat het gebruik maakt van verschillende Chrome-browserexploits met als doel payloads in te zetten die gevoelige gegevens van gecompromitteerde apparaten kunnen overhevelen. Het bevat met name code om verschillende applicaties zoals Google Chrome, Naver en instant messaging-apps zoals LINE, QQ, WeChat en Zalo te targeten, die een in-app-browser insluiten.

Earth Minotaur heeft volgens Trend Micro geen directe verbindingen met Earth Empusa. De dreigingsactor is voornamelijk gericht op Tibetaanse en Oeigoerse gemeenschappen en gebruikt een geüpgradede versie van MOONSHINE om de apparaten van slachtoffers te infiltreren en deze vervolgens te infecteren met DarkNimbus.

De nieuwe variant voegt CVE-2020-6418 toe aan zijn exploitarsenaal, een kwetsbaarheid voor typeverwarring in de V8 JavaScript-engine die Google in februari 2020 heeft gepatcht na berichten dat deze als een zero-day was bewapend.

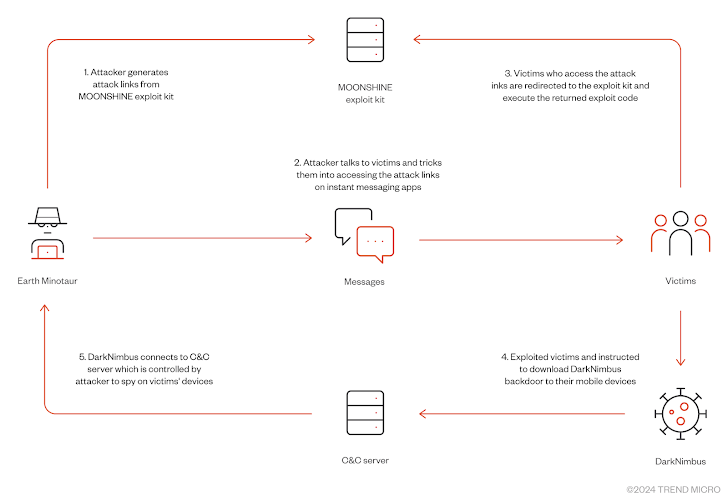

“Earth Minotaur verzendt zorgvuldig samengestelde berichten via instant messaging-apps om slachtoffers te verleiden op een ingebedde kwaadaardige link te klikken”, aldus de onderzoekers. “Ze vermommen zichzelf als verschillende personages in chats om het succes van hun social engineering-aanvallen te vergroten.”

De valse links leiden naar een van de minstens 55 MOONSHINE-exploitkitservers die zorgen voor de installatie van de DarkNimbus-achterdeur op de apparaten van het doelwit.

In een slimme poging tot misleiding doen deze URL’s zich voor als ogenschijnlijk onschuldige links, die zich voordoen als China-gerelateerde aankondigingen of aankondigingen die verband houden met online video’s van de muziek en dansen van Tibetanen of Oeigoeren.

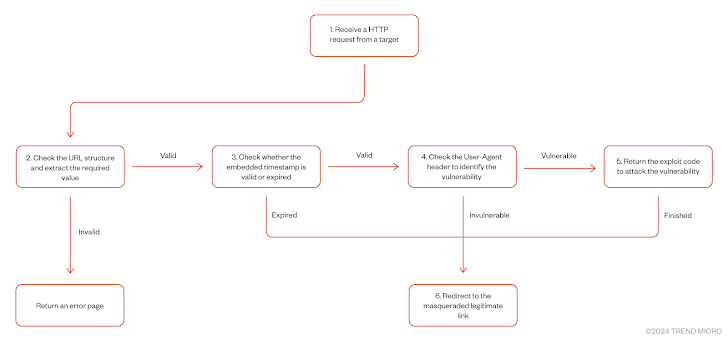

“Wanneer een slachtoffer op een aanvalslink klikt en wordt doorgestuurd naar de exploitkit-server, reageert het op basis van de ingebouwde instellingen”, aldus Trend Micro. “De server zal het slachtoffer doorsturen naar de gemaskerde legitieme link zodra de aanval voorbij is, om te voorkomen dat het slachtoffer enige ongebruikelijke activiteit opmerkt.”

In situaties waarin de op Chromium gebaseerde Tencent-browser niet vatbaar is voor exploits die door MOONSHINE worden ondersteund, is de kitserver geconfigureerd om een phishing-pagina terug te sturen die de WeChat-gebruiker waarschuwt dat de in-app-browser (een aangepaste versie van Android WebView genaamd XWalk) is verouderd en moet worden bijgewerkt door op de meegeleverde downloadlink te klikken.

Dit resulteert in een downgrade-aanval van de browserengine, waardoor de bedreigingsactor kan profiteren van het MOONSHINE-framework door misbruik te maken van de niet-gepatchte beveiligingsfouten.

Een succesvolle aanval zorgt ervoor dat een getrojaniseerde versie van XWalk op het Android-apparaat wordt geïmplanteerd en de legitieme tegenhanger in de WeChat-app vervangt, wat uiteindelijk de weg vrijmaakt voor de uitvoering van DarkNimbus.

De achterdeur, vermoedelijk ontwikkeld en actief bijgewerkt sinds 2018, gebruikt het XMPP-protocol om te communiceren met een door een aanvaller bestuurde server en ondersteunt een uitgebreide lijst met opdrachten om waardevolle informatie op te halen, waaronder metagegevens van het apparaat, schermafbeeldingen, browserbladwijzers, telefoongesprekgeschiedenis, contacten, sms-berichten, geolocatie, bestanden, klembordinhoud en een lijst met geïnstalleerde apps.

Het is ook in staat om shell-opdrachten uit te voeren, telefoongesprekken op te nemen, foto’s te maken en de toestemmingen van de toegankelijkheidsservices van Android te misbruiken om berichten te verzamelen van DingTalk, MOMO, QQ, Skype, TalkBox, Voxer, WeChat en WhatsApp. Last but not least kan het zichzelf van de geïnfecteerde telefoon verwijderen.

Trend Micro zei dat het ook een Windows-versie van DarkNimbus heeft gedetecteerd die waarschijnlijk tussen juli en oktober 2019 is samengesteld, maar pas meer dan een jaar later, in december 2020, werd gebruikt.

Het mist veel van de functies van zijn Android-variant, maar bevat een breed scala aan opdrachten om systeeminformatie, de lijst met geïnstalleerde apps, toetsaanslagen, klembordgegevens, opgeslagen inloggegevens en geschiedenis van webbrowsers te verzamelen, en om bestandsinhoud te lezen en te uploaden .

Hoewel de exacte oorsprong van Earth Minotaur momenteel onduidelijk is, laat de diversiteit in de waargenomen infectieketens in combinatie met zeer capabele malwaretools er geen twijfel over bestaan dat dit een geavanceerde bedreigingsacteur is.

De nieuw aangewezen dreigingsgroep is ook de nieuwste toevoeging aan een lange lijst van tegenstanders die zich hebben gericht op de Tibetaanse en Oeigoerse diaspora, en zich aansluiten bij hackers als Earth Wendigo, Scarlet Mimic, Flea, EvilBamboo en Evasive Panda.

“MOONSHINE is een toolkit die nog in ontwikkeling is en is gedeeld met meerdere bedreigingsactoren, waaronder Earth Minotaur, POISON CARP, UNC5221 en anderen”, theoretiseerde Trend Micro.