Bedreigingsactoren maken gebruik van valse Google Meet-webpagina’s als onderdeel van een voortdurende malwarecampagne genaamd Klik op Repareren om infostealers te leveren die gericht zijn op Windows- en macOS-systemen.

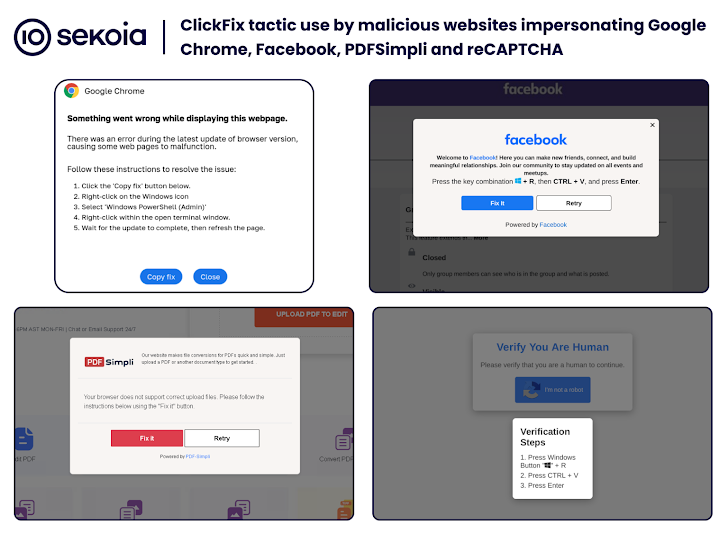

“Deze tactiek omvat het weergeven van valse foutmeldingen in webbrowsers om gebruikers te misleiden om een bepaalde kwaadaardige PowerShell-code te kopiëren en uit te voeren, waardoor uiteindelijk hun systemen worden geïnfecteerd”, zei het Franse cyberbeveiligingsbedrijf Sekoia in een rapport gedeeld met The Hacker News.

Variaties op de ClickFix-campagne (ook bekend als ClearFake en OneDrive Pastejacking) zijn de afgelopen maanden breed uitgemeten, waarbij bedreigingsactoren verschillende lokmiddelen gebruiken om gebruikers om te leiden naar valse pagina’s die tot doel hebben malware te implementeren door bezoekers van de site aan te sporen een gecodeerde PowerShell-code uit te voeren om een probleem aan te pakken. vermoedelijk probleem met het weergeven van inhoud in de webbrowser.

Het is bekend dat deze pagina’s zich voordoen als populaire online diensten, waaronder Facebook, Google Chrome, PDFSimpli en reCAPTCHA, en nu ook Google Meet en mogelijk Zoom –

- meet.google.us-join(.)com

- meet.googie.com-meld je aan(.)ons

- meet.google.com-join(.)us

- meet.google.web-join(.)com

- meet.google.webjoining(.)com

- meet.google.cdm-join(.)ons

- meet.google.us07host(.)com

- googledrivers(.)com

- us01web-zoom(.)us

- us002webzoom(.)us

- web05-zoom(.)us

- webroom-zoom(.)us

Op Windows culmineert de aanvalsketen in de inzet van StealC- en Rhadamanthys-stealers, terwijl Apple macOS-gebruikers een schijfkopiebestand met boobytraps (“Launcher_v1.94.dmg”) te zien krijgen dat een andere stealer laat vallen die bekend staat als Atomic.

Deze opkomende social engineering-tactiek valt op door het feit dat deze op slimme wijze detectie door beveiligingstools omzeilt, omdat de gebruikers de kwaadaardige PowerShell-opdracht handmatig rechtstreeks op de terminal uitvoeren, in plaats van automatisch te worden aangeroepen door een payload die door hen wordt gedownload en uitgevoerd.

Sekoia heeft het cluster dat zich voordoet als Google Meet toegeschreven aan twee traffersgroepen, namelijk Slavic Nation Empire (ook bekend als Slavice Nation Land) en Scamquerteo, die subteams zijn binnen respectievelijk markopolo en CryptoLove.

“Beide trafferteams (…) gebruiken dezelfde ClickFix-sjabloon die Google Meet nabootst”, aldus Sekoia. “Deze ontdekking suggereert dat deze teams materialen, ook wel bekend als ‘landingsproject’, en infrastructuur delen.”

Dit heeft op zijn beurt de mogelijkheid vergroot dat beide dreigingsgroepen gebruik maken van dezelfde, tot nu toe onbekende cybercriminaliteitsdienst, waarbij een derde partij waarschijnlijk hun infrastructuur beheert.

De ontwikkeling komt te midden van de opkomst van malwarecampagnes die de open-source ThunderKitty-stealer distribueren, die overlappingen deelt met Skuld en Kematian Stealer, evenals nieuwe stealer-families genaamd Divulge, DedSec (ook bekend als Doenerium), Duck, Vilsa en Yunit.

“De opkomst van open-source infostealers vertegenwoordigt een aanzienlijke verschuiving in de wereld van cyberdreigingen”, merkte cyberbeveiligingsbedrijf Hudson Rock in juli 2024 op.

“Door de toetredingsdrempel te verlagen en snelle innovatie te bevorderen, kunnen deze tools een nieuwe golf van computerinfecties aanwakkeren, wat uitdagingen voor cyberbeveiligingsprofessionals met zich meebrengt en het algemene risico voor bedrijven en individuen vergroot.”