Bedreigingsactoren proberen actief een inmiddels gepatcht beveiligingslek in Veeam Backup & Replication te misbruiken om de Akira- en Fog-ransomware in te zetten.

Cybersecurity-leverancier Sophos zei dat het de afgelopen maand een reeks aanvallen heeft gevolgd, waarbij gebruik werd gemaakt van gecompromitteerde VPN-gegevens en CVE-2024-40711 om een lokaal account aan te maken en de ransomware te implementeren.

CVE-2024-40711, met een score van 9,8 uit 10,0 op de CVSS-schaal, verwijst naar een kritieke kwetsbaarheid die niet-geverifieerde uitvoering van externe code mogelijk maakt. Het probleem werd begin september 2024 door Veeam opgelost in Backup & Replication versie 12.2.

Beveiligingsonderzoeker Florian Hauser van het in Duitsland gevestigde CODE WHITE wordt gecrediteerd voor het ontdekken en rapporteren van beveiligingstekortkomingen.

“In elk van de gevallen hebben aanvallers aanvankelijk toegang gekregen tot doelen via gecompromitteerde VPN-gateways zonder dat multifactor-authenticatie was ingeschakeld”, aldus Sophos. “Sommige van deze VPN’s draaiden niet-ondersteunde softwareversies.”

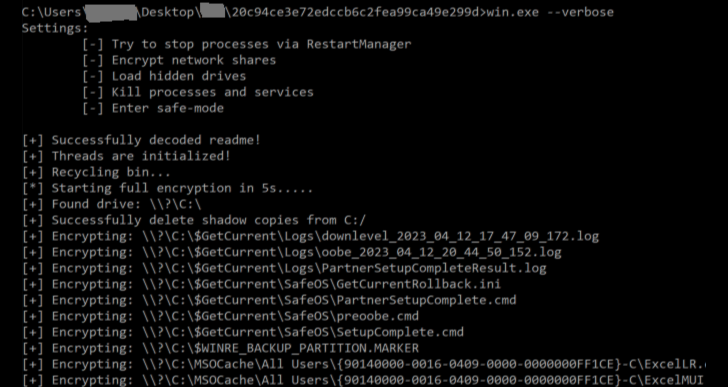

“Elke keer misbruikten de aanvallers VEEAM op de URI /trigger op poort 8000, waardoor Veeam.Backup.MountService.exe werd geactiveerd om net.exe te spawnen. De exploit creëert een lokaal account, ‘point’, en voegt het toe aan de lokale beheerders en Extern bureaublad-gebruikersgroepen.”

Bij de aanval die leidde tot de inzet van de Fog-ransomware, zouden de bedreigingsactoren de ransomware op een onbeschermde Hyper-V-server hebben geplaatst, terwijl ze het hulpprogramma rclone gebruikten om gegevens te exfiltreren. De andere ransomware-implementaties waren niet succesvol.

De actieve exploitatie van CVE-2024-40711 heeft geleid tot een advies van NHS Engeland, waarin werd opgemerkt dat “bedrijfsback-up- en noodhersteltoepassingen waardevolle doelwitten zijn voor cyberdreigingsgroepen.”

De onthulling komt op het moment dat Palo Alto Networks Unit 42 een opvolger van de INC-ransomware genaamd Lynx beschrijft, die sinds juli 2024 actief is en zich richt op organisaties in de sectoren detailhandel, onroerend goed, architectuur, financiële en milieudiensten in de VS en het VK.

De opkomst van Lynx zou zijn gestimuleerd door de verkoop van de broncode van INC-ransomware op de criminele ondergrondse markt al in maart 2024, wat malware-auteurs ertoe aanzette het kluisje opnieuw te verpakken en nieuwe varianten te creëren.

“Lynx ransomware deelt een aanzienlijk deel van de broncode met INC ransomware”, aldus Unit 42. “INC-ransomware dook voor het eerst op in augustus 2023 en had varianten die compatibel waren met zowel Windows als Linux.”

Het volgt ook op een advies van het Health Sector Cybersecurity Coördinatiecentrum (HC3) van het Amerikaanse ministerie van Volksgezondheid en Human Services (HHS) dat ten minste één zorginstelling in het land het slachtoffer is geworden van Trinity-ransomware, een andere relatief nieuwe ransomware-speler die voor het eerst bekend werd. in mei 2024 en wordt verondersteld een rebrand te zijn van de 2023Lock- en Venus-ransomware.

“Het is een soort kwaadaardige software die systemen infiltreert via verschillende aanvalsvectoren, waaronder phishing-e-mails, kwaadaardige websites en misbruik van softwarekwetsbaarheden”, aldus HC3. “Eenmaal in het systeem gebruikt de Trinity-ransomware een dubbele afpersingsstrategie om zijn slachtoffers te targeten.”

Er zijn ook cyberaanvallen waargenomen die een MedusaLocker-ransomwarevariant opleveren, genaamd BabyLockerKZ, door een financieel gemotiveerde bedreigingsacteur waarvan bekend is dat hij actief is sinds oktober 2022, met doelwitten die zich voornamelijk in de EU-landen en Zuid-Amerika bevinden.

“Deze aanvaller gebruikt verschillende publiekelijk bekende aanvalstools en living-off-the-land binaries (LoLBins), een set tools die door dezelfde ontwikkelaar (mogelijk de aanvaller) is gebouwd om te helpen bij diefstal van inloggegevens en laterale verplaatsing in gecompromitteerde organisaties”, zegt Talos. zeiden onderzoekers.

“Deze tools zijn meestal wrappers rond openbaar beschikbare tools die extra functionaliteit bevatten om het aanvalsproces te stroomlijnen en grafische of opdrachtregelinterfaces te bieden.”