Cybersecurityonderzoekers hebben een nieuwe informatiedief ontdekt die is ontworpen om Apple macOS-hosts te targeten en een breed scala aan informatie te verzamelen. Dit onderstreept hoe cybercriminelen hun pijlen steeds meer op het besturingssysteem richten.

De malware, die de naam Cthulhu Stealer krijgt, is vanaf eind 2023 beschikbaar via een malware-as-a-service (MaaS)-model voor $ 500 per maand. De malware is geschikt voor zowel x86_64- als Arm-architecturen.

“Cthulhu Stealer is een Apple disk image (DMG) die gebundeld is met twee binaries, afhankelijk van de architectuur,” zei Cato Security-onderzoeker Tara Gould. “De malware is geschreven in Golang en vermomt zichzelf als legitieme software.”

Enkele van de softwareprogramma’s die het imiteert, zijn CleanMyMac, Grand Theft Auto IV en Adobe GenP. Laatstgenoemde is een opensourcetool die Adobe-apps patcht zodat ze de Creative Cloud-service omzeilen en ze zonder serienummer activeert.

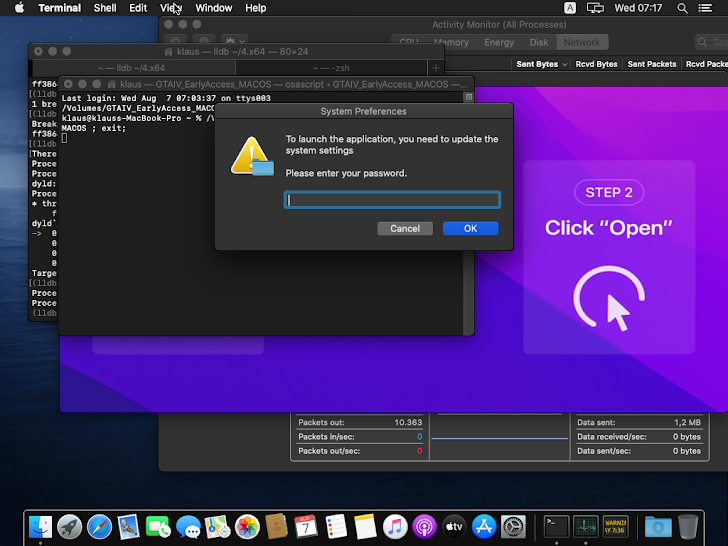

Gebruikers die het niet-ondertekende bestand toch starten nadat ze expliciet toestemming hebben gegeven om het uit te voeren (en dus de beveiliging van Gatekeeper omzeilen), worden gevraagd hun systeemwachtwoord in te voeren. Dit is een op osascript gebaseerde techniek die is overgenomen door Atomic Stealer, Cuckoo, MacStealer en Banshee Stealer.

In de volgende stap wordt een tweede prompt gepresenteerd om hun MetaMask-wachtwoord in te voeren. Cthulhu Stealer is ook ontworpen om systeeminformatie te verzamelen en iCloud Keychain-wachtwoorden te dumpen met behulp van een open-sourcetool genaamd Chainbreaker.

De gestolen gegevens, die ook bestaan uit cookies van de webbrowser en Telegram-accountgegevens, worden gecomprimeerd en opgeslagen in een ZIP-archiefbestand. Vervolgens worden ze geëxporteerd naar een command-and-control (C2)-server.

“De belangrijkste functie van Cthulhu Stealer is het stelen van inloggegevens en cryptocurrency-wallets uit verschillende winkels, waaronder game-accounts”, aldus Gould.

“De functionaliteit en kenmerken van Cthulhu Stealer lijken erg op die van Atomic Stealer, wat aangeeft dat de ontwikkelaar van Cthulhu Stealer waarschijnlijk Atomic Stealer heeft genomen en de code heeft aangepast. Het gebruik van osascript om de gebruiker om zijn wachtwoord te vragen is vergelijkbaar in Atomic Stealer en Cthulhu, zelfs met dezelfde spelfouten.”

De kwaadwillenden achter de malware zouden niet langer actief zijn, deels vanwege geschillen over betalingen die hebben geleid tot beschuldigingen van exit scam door partners. Dit heeft ertoe geleid dat de hoofdontwikkelaar permanent is verbannen van een cybercrimemarktplaats die werd gebruikt om reclame te maken voor de stealer.

Cthulhu Stealer is niet bepaald geavanceerd en mist anti-analysetechnieken die het mogelijk zouden maken om heimelijk te opereren. Het mist ook een opvallende feature die het onderscheidt van andere soortgelijke aanbiedingen in de underground.

Hoewel bedreigingen voor macOS veel minder voorkomen dan voor Windows en Linux, wordt gebruikers aangeraden om software alleen te downloaden van vertrouwde bronnen, geen ongeverifieerde apps te installeren en hun systemen up-to-date te houden met de nieuwste beveiligingsupdates.

De toename van macOS-malware is niet onopgemerkt gebleven bij Apple. Eerder deze maand kondigde het bedrijf een update aan voor de volgende versie van het besturingssysteem. Deze update moet het openen van software die niet correct is ondertekend of notarieel is bekrachtigd, lastiger maken.

“In macOS Sequoia kunnen gebruikers niet langer Control-klikken om Gatekeeper te negeren bij het openen van software die niet correct is ondertekend of notarieel is bekrachtigd”, aldus Apple. “Ze moeten naar Systeeminstellingen > Privacy en beveiliging gaan om de beveiligingsinformatie voor software te bekijken voordat ze deze mogen uitvoeren.”