Een nieuwe trojan voor externe toegang genaamd MaanPiek is ontdekt dat het wordt gebruikt door een door de staat gesponsorde Noord-Koreaanse dreigingsgroep als onderdeel van een nieuwe campagne.

Cisco Talos schrijft de kwaadaardige cybercampagne toe aan een hackersgroep die zij traceren onder de naam UAT-5394. Volgens hen vertoont de groep enige tactische overeenkomsten met een bekende actor van een natiestaat met de codenaam Kimsuky.

MoonPeak, dat actief wordt ontwikkeld door de aanvaller, is een variant van de open-source Xeno RAT-malware, die eerder werd ingezet als onderdeel van phishingaanvallen die waren ontworpen om de payload op te halen uit door de aanvaller beheerde cloudservices zoals Dropbox, Google Drive en Microsoft OneDrive.

Enkele belangrijke functies van Xeno RAT zijn onder meer de mogelijkheid om extra plug-ins te laden, processen te starten en te beëindigen en te communiceren met een command-and-control (C2)-server.

Volgens Talos duiden de overeenkomsten tussen de twee inbraaksystemen erop dat UAT-5394 in feite Kimsuky is (of een subgroep daarvan) of dat het een andere hackersgroep binnen het Noord-Koreaanse cyberapparaat is die zijn gereedschapskist van Kimsuky leent.

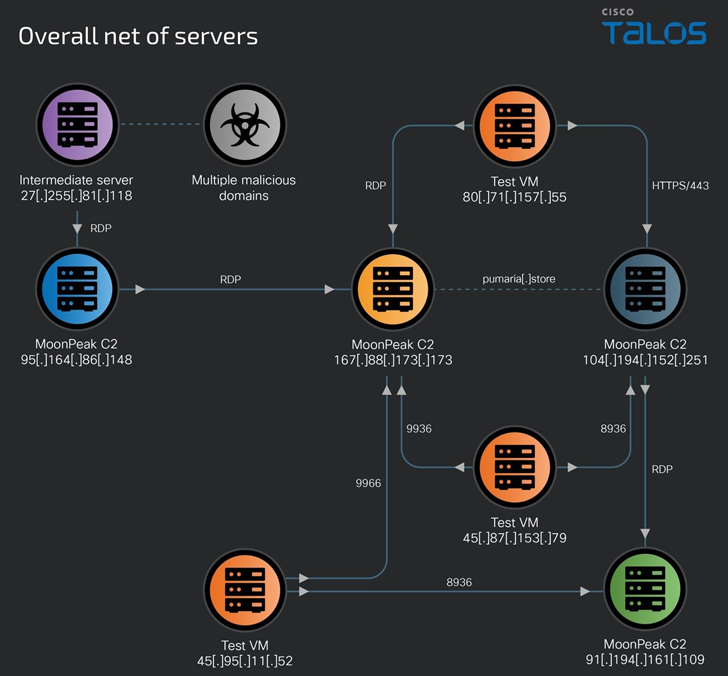

De sleutel tot het realiseren van de campagne is het gebruik van nieuwe infrastructuur, waaronder C2-servers, sites voor het hosten van payloads en virtuele testmachines. Deze zijn ontwikkeld om nieuwe versies van MoonPeak te creëren.

“De C2-server host schadelijke artefacten die gedownload kunnen worden. Deze worden vervolgens gebruikt om toegang te krijgen tot nieuwe infrastructuur en deze op te zetten ter ondersteuning van deze campagne”, aldus Talos-onderzoekers Asheer Malhotra, Guilherme Venere en Vitor Ventura in een analyse op woensdag.

“In meerdere gevallen zagen we ook dat de kwaadwillende actor toegang kreeg tot bestaande servers om hun payloads bij te werken en logs en informatie op te halen die waren verzameld tijdens MoonPeak-infecties.”

De verschuiving wordt gezien als onderdeel van een bredere verschuiving van het gebruik van legitieme cloudopslagproviders naar het opzetten van hun eigen servers. Dat gezegd hebbende, de doelen van de campagne zijn momenteel niet bekend.

Een belangrijk aspect om hierbij op te merken is dat “de constante evolutie van MoonPeak hand in hand gaat met nieuwe infrastructuur die door de kwaadwillende actoren wordt opgezet” en dat elke nieuwe versie van de malware meer verduisteringstechnieken introduceert om analyses te dwarsbomen en wijzigingen aanbrengt in het algemene communicatiemechanisme om ongeautoriseerde verbindingen te voorkomen.

“Simpel gezegd zorgen de cybercriminelen ervoor dat specifieke varianten van MoonPeak alleen werken met specifieke varianten van de C2-server”, benadrukken de onderzoekers.

“De tijdlijnen van de consistente adoptie van nieuwe malware en de evolutie ervan, zoals in het geval van MoonPeak, benadrukken dat UAT-5394 meer tooling aan hun arsenaal blijft toevoegen en verbeteren. Het snelle tempo van het opzetten van nieuwe ondersteunende infrastructuur door UAT-5394 geeft aan dat de groep ernaar streeft om deze campagne snel te verspreiden en meer drop points en C2-servers op te zetten.”