Cybersecurityonderzoekers hebben nieuwe stealer-malware ontdekt die specifiek is ontworpen om Apple macOS-systemen te targeten.

Het heet Banshee Stealer en wordt in de cybercrime-onderwereld verkocht voor een stevige prijs van $ 3.000 per maand. Het werkt op zowel x86_64- als ARM64-architecturen.

“Banshee Stealer is gericht op een breed scala aan browsers, cryptocurrency wallets en ongeveer 100 browserextensies. Daarmee is het een veelzijdige en gevaarlijke bedreiging”, aldus Elastic Security Labs in een rapport van donderdag.

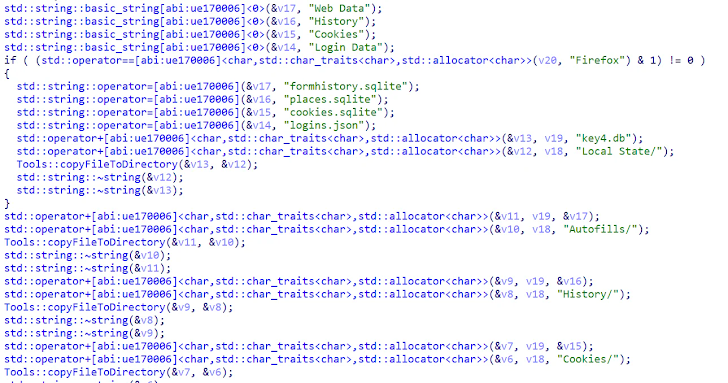

De webbrowsers en cryptowallets waarop de malware zich richt, zijn Google Chrome, Mozilla Firefox, Brave, Microsoft Edge, Vivaldi, Yandex, Opera, OperaGX, Exodus, Electrum, Coinomi, Guarda, Wasabi Wallet, Atomic en Ledger.

Het is ook uitgerust om systeemgegevens en -gegevens te verzamelen uit iCloud Keychain-wachtwoorden en Notities. Daarnaast bevat het een reeks anti-analyse- en anti-foutopsporingsmaatregelen om te bepalen of het in een virtuele omgeving draait, in een poging om detectie te omzeilen.

Bovendien maakt het gebruik van de CFLocaleCopyPreferredLanguages API om te voorkomen dat systemen worden geïnfecteerd waarop Russisch de primaire taal is.

Net als andere macOS-malwarestammen zoals Cuckoo en MacStealer, maakt Banshee Stealer gebruik van osascript om een nepwachtwoordprompt weer te geven en gebruikers ertoe te verleiden hun systeemwachtwoorden in te voeren om zo hun bevoegdheden te verhogen.

Andere opvallende kenmerken zijn onder andere de mogelijkheid om gegevens te verzamelen uit verschillende bestanden die overeenkomen met .txt, .docx, .rtf, .doc, .wallet, .keys en .key extensies uit de mappen Desktop en Documenten. De verzamelde gegevens worden vervolgens geëxfiltreerd in een ZIP-archiefformaat naar een externe server (“45.142.122(.)92/send/”).

“Nu macOS steeds vaker een doelwit wordt voor cybercriminelen, onderstreept Banshee Stealer de toenemende populariteit van macOS-specifieke malware”, aldus Elastic.

De onthulling komt terwijl Hunt.io en Kandji een andere macOS-stealer beschrijven die SwiftUI en Apple’s Open Directory API’s gebruikt om wachtwoorden te verzamelen en te verifiëren die door de gebruiker worden ingevoerd in een valse prompt die wordt weergegeven om het installatieproces te voltooien.

“Het begint met het uitvoeren van een Swift-gebaseerde dropper die een nep-wachtwoordprompt weergeeft om gebruikers te misleiden,” aldus Symantec, eigendom van Broadcom. “Nadat de inloggegevens zijn vastgelegd, verifieert de malware deze met behulp van de OpenDirectory API en downloadt en voert vervolgens kwaadaardige scripts uit vanaf een command-and-control-server.”

Deze ontwikkeling volgt ook op de aanhoudende opkomst van nieuwe Windows-gebaseerde stealers, zoals Flame Stealer. Ook worden nepsites die zich voordoen als Sora, de kunstmatige intelligentietool (AI) van OpenAI voor het omzetten van tekst naar video, gebruikt om Braodo Stealer te verspreiden.

Daarnaast worden Israëlische gebruikers aangevallen met phishingmails die RAR-archiefbijlagen bevatten. Deze e-mails doen zich voor als Calcalist en Mako en zijn bedoeld om Rhadamanthys Stealer te verspreiden.