Russische en Wit-Russische non-profitorganisaties, Russische onafhankelijke media en internationale niet-gouvernementele organisaties die actief zijn in Oost-Europa, zijn het doelwit geworden van twee afzonderlijke spearfishingcampagnes die worden georkestreerd door kwaadwillende actoren wiens belangen overeenkomen met die van de Russische overheid.

Terwijl één van de campagnes, genaamd River of Phish, wordt toegeschreven aan COLDRIVER, een vijandig collectief met banden met de Russische Federale Veiligheidsdienst (FSB), wordt de tweede reeks aanvallen toegeschreven aan een voorheen niet-gedocumenteerde dreigingscluster met de codenaam COLDWASTREL.

Volgens een gezamenlijk onderzoek van Access Now en Citizen Lab waren ook prominente Russische oppositieleden in ballingschap, ambtenaren en academici van Amerikaanse denktanks en beleidsmakers en een voormalige Amerikaanse ambassadeur in Oekraïne het doelwit van de campagnes.

“Beide soorten aanvallen waren zeer specifiek ontworpen om leden van de doelorganisaties beter te misleiden”, aldus Access Now. “Het meest voorkomende aanvalspatroon dat we zagen, was een e-mail die werd verzonden vanaf een gecompromitteerd account of vanaf een account dat leek op het echte account van iemand die het slachtoffer mogelijk kende.”

Bij River of Phish worden gepersonaliseerde en zeer geloofwaardige social engineering-tactieken gebruikt om slachtoffers ertoe te verleiden op een ingesloten link in een PDF-lokdocument te klikken. Deze link leidt hen vervolgens naar een pagina voor het verzamelen van inloggegevens. Dit gebeurt echter niet voordat de geïnfecteerde hosts zijn gescand. Dit is een waarschijnlijke poging om te voorkomen dat geautomatiseerde tools toegang krijgen tot de infrastructuur van de tweede fase.

De e-mailberichten worden verzonden vanaf Proton Mail-e-mailaccounts en doen zich voor als organisaties of personen die bekend waren bij de slachtoffers.

“We zagen vaak dat de aanvaller verzuimde een PDF-bestand toe te voegen aan het eerste bericht waarin werd gevraagd om het ‘bijgevoegde’ bestand te bekijken,” aldus Citizen Lab. “We denken dat dit opzettelijk was en bedoeld was om de geloofwaardigheid van de communicatie te vergroten, het risico op detectie te verkleinen en alleen doelen te selecteren die reageerden op de eerste benadering (bijvoorbeeld door te wijzen op het ontbreken van een bijlage).”

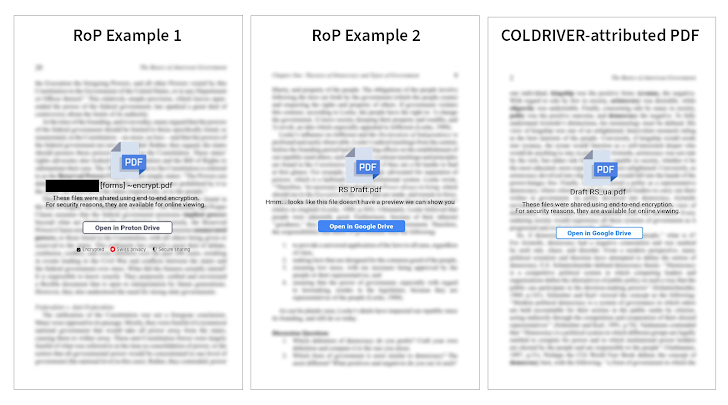

De links naar COLDRIVER worden versterkt door het feit dat de aanvallen gebruikmaken van PDF-documenten die versleuteld lijken en de slachtoffers ertoe aanzetten deze te openen in Proton Drive door op de link te klikken. Deze truc is al vaker toegepast door de aanvaller.

Sommige elementen van social engineering strekken zich ook uit tot COLDWASTREL, met name in het gebruik van Proton Mail en Proton Drive om doelwitten te misleiden om op een link te klikken en ze naar een nep-inlogpagina (“protondrive(.)online” of “protondrive(.)services”) voor Proton te leiden. De aanvallen werden voor het eerst vastgelegd in maart 2023.

COLDWASTREL wijkt echter af van COLDRIVER als het gaat om het gebruik van lookalike domeinen voor credential harvesting en verschillen in PDF-inhoud en metadata. De activiteit is op dit moment nog niet aan een specifieke actor toegeschreven.

“Als de kosten voor detectie laag blijven, blijft phishing niet alleen een effectieve techniek, maar ook een manier om wereldwijd gericht te blijven zoeken, zonder dat geavanceerdere (en duurdere) mogelijkheden aan detectie worden blootgesteld”, aldus het Citizen Lab.