Incident response is een gestructureerde aanpak voor het beheren en aanpakken van beveiligingsinbreuken of cyberaanvallen. Beveiligingsteams moeten uitdagingen overwinnen zoals tijdige detectie, uitgebreide gegevensverzameling en gecoördineerde acties om de paraatheid te verbeteren. Het verbeteren van deze gebieden zorgt voor een snelle en effectieve respons, minimaliseert schade en herstelt snel de normale activiteiten.

Uitdagingen bij incidentrespons

Incident response brengt verschillende uitdagingen met zich mee die moeten worden aangepakt om een snel en effectief herstel van cyberaanvallen te garanderen. In de volgende sectie worden enkele van deze uitdagingen opgesomd.

- Tijdigheid: Een van de belangrijkste uitdagingen bij incidentrespons is het snel genoeg aanpakken van incidenten om schade te minimaliseren. Vertragingen in respons kunnen leiden tot meer compromissen en hogere herstelkosten.

- Informatie correlatie: Beveiligingsteams hebben vaak moeite om relevante gegevens effectief te verzamelen en correleren. Zonder een alomvattend beeld wordt het moeilijk om de volledige omvang en impact van het incident te begrijpen.

- Coördinatie en communicatie: Incidentrespons vereist coördinatie tussen verschillende partijen, waaronder technische teams, management en externe partners. Slechte communicatie kan leiden tot verwarring en ineffectieve reacties.

- Beperkte middelen: Veel organisaties werken met beperkte beveiligingsmiddelen. Teams met te weinig personeel vinden het misschien lastig om meerdere incidenten tegelijk af te handelen, wat leidt tot prioriteringsproblemen en mogelijk toezicht.

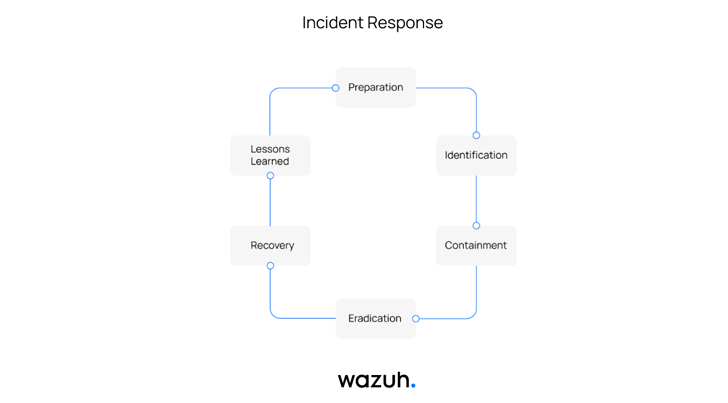

Fasen van incidentrespons

- Voorbereiding omvat het opstellen van een incidentresponsplan, het trainen van teams en het instellen van de juiste hulpmiddelen om bedreigingen te detecteren en erop te reageren.

- Identificatie is de volgende kritieke stap. Het vertrouwt op effectieve monitoring voor snelle en nauwkeurige waarschuwingen over verdachte activiteiten.

- Inperking gebruikt onmiddellijke acties om de verspreiding van het incident te beperken. Dit omvat kortetermijninspanningen om de inbreuk te isoleren en langetermijnstrategieën om het systeem te beveiligen voordat het volledig operationeel wordt.

- Uitroeiing omvat het aanpakken van de grondoorzaken van het incident. Dit omvat het verwijderen van malware en het oplossen van misbruikte kwetsbaarheden.

- Herstel houdt in dat systemen worden hersteld en nauwlettend worden gecontroleerd om ervoor te zorgen dat ze schoon zijn en na het incident goed functioneren.

- Les geleerd omvatten het beoordelen van het incident en de reactie erop. Deze stap is essentieel voor het verbeteren van toekomstige reacties.

Hoe Wazuh de paraatheid voor incidentrespons verbetert

Wazuh is een open source-platform dat unified security information and event management (SIEM) en extended detection and response (XDR)-mogelijkheden biedt voor workloads in cloud- en on-premises-omgevingen. Wazuh voert logdata-analyse, bestandsintegriteitsbewaking, bedreigingsdetectie, realtime waarschuwingen en geautomatiseerde incidentrespons uit. De onderstaande sectie toont enkele manieren waarop Wazuh incidentrespons verbetert.

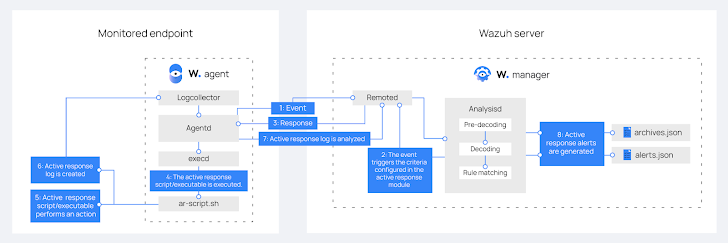

Geautomatiseerde incidentrespons

De Wazuh active response module activeert acties als reactie op specifieke gebeurtenissen op gecontroleerde endpoints. Wanneer een waarschuwing voldoet aan specifieke criteria, zoals een bepaalde regel-ID, ernstniveau of regelgroep, initieert de module vooraf gedefinieerde acties om het incident aan te pakken. Beveiligingsbeheerders kunnen geautomatiseerde acties configureren om te reageren op specifieke beveiligingsincidenten.

Het implementeren van actieve responsscripts in Wazuh omvat het definiëren van opdrachten en het configureren van responsen. Dit zorgt ervoor dat scripts onder de juiste omstandigheden worden uitgevoerd, waardoor organisaties hun incidentrespons kunnen afstemmen op hun unieke beveiligingsbehoeften. Een algemeen overzicht van het implementatieproces kan zijn:

- Commando definitie: Definieer de opdracht in het configuratiebestand van de Wazuh-manager, waarbij u de locatie van het script en de benodigde parameters opgeeft. Bijvoorbeeld:

<command> <name>quarantine-host</name> <executable>quarantine_host.sh</executable> <expect>srcip</expect> </command>

- Actieve responsconfiguratie: Configureer de actieve respons om uitvoeringsvoorwaarden te bepalen, de opdracht te koppelen aan specifieke regels en uitvoeringsparameters in te stellen. Bijvoorbeeld:

<active-response> <command>quarantine-host</command> <location>any</location> <level>10</level> <timeout>600</timeout> </active-response>

- Regel associatie: De aangepaste actieve respons wordt gekoppeld aan specifieke regels in de Wazuh-regelset om ervoor te zorgen dat het script wordt uitgevoerd wanneer relevante waarschuwingen worden geactiveerd.

Dankzij dit implementatieproces kunnen beveiligingsteams reacties efficiënt automatiseren en hun strategieën voor incidentrespons aanpassen.

Standaardbeveiligingsacties

Wazuh active response voert standaard automatisch een aantal specifieke acties uit als reactie op bepaalde beveiligingswaarschuwingen, op zowel Windows- als Linux-eindpunten. Deze acties omvatten, maar zijn niet beperkt tot:

Een bekende kwaadwillende actor blokkeren

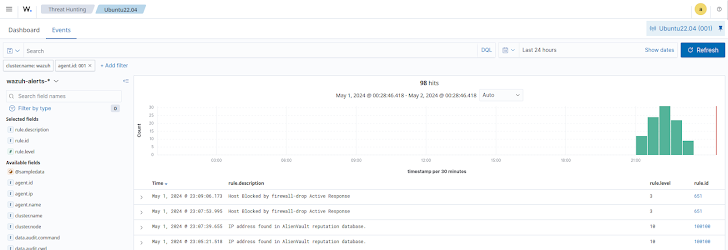

Wazuh kan bekende kwaadwillende actoren blokkeren door hun IP-adressen toe te voegen aan een weigeringslijst zodra een waarschuwing wordt geactiveerd. Deze actieve reactie zorgt ervoor dat kwaadwillende actoren snel worden losgekoppeld van hun doelsystemen of netwerken.

Het proces omvat doorgaans het continu monitoren van loggegevens en netwerkverkeer om inbreuken of afwijkend gedrag te detecteren. Wazuh vooraf gedefinieerde regels activeren een waarschuwing wanneer verdachte activiteit wordt geïdentificeerd. De Wazuh actieve responsmodule voert een script uit om firewallregels of netwerktoegangscontrolelijsten bij te werken, waardoor het kwaadaardige IP-adres wordt geblokkeerd. Een responsactie wordt geregistreerd en meldingen worden naar beveiligingspersoneel gestuurd voor nader onderzoek.

Deze use case maakt gebruik van een openbare IP-reputatiedatabase zoals de Alienvault IP-reputatiedatabase of AbuseIPDB met IP-adressen die als kwaadaardig zijn gemarkeerd om bekende bedreigingen te identificeren en blokkeren. De onderstaande afbeelding illustreert het identificeren en blokkeren van een kwaadaardig IP-adres op basis van de IP-reputatiedatabase.

Malwaredetectie en -verwijdering met Wazuh

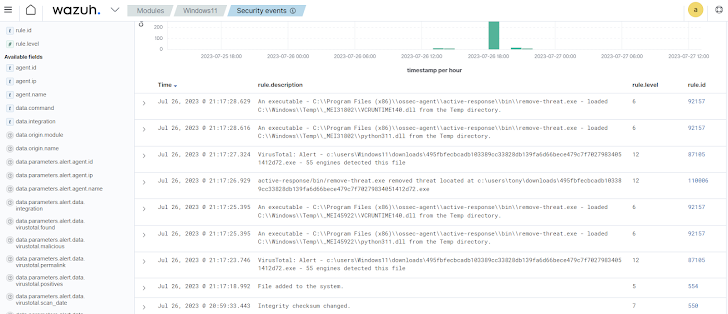

Wazuh bewaakt bestandsactiviteit op eindpunten, met behulp van de File Integrity Monitoring (FIM)-mogelijkheid, integraties met threat intelligence en vooraf gedefinieerde regels, om ongebruikelijke patronen te detecteren die wijzen op mogelijke malware-aanvallen. Er wordt een waarschuwing geactiveerd bij het identificeren van wijzigingen in bestanden die overeenkomen met het bekende malwaregedrag. De actieve responsmodule van Wazuh start vervolgens een script om de schadelijke bestanden te verwijderen om ervoor te zorgen dat ze niet kunnen worden uitgevoerd of verdere schade kunnen veroorzaken.

Alle acties worden geregistreerd en er worden gedetailleerde meldingen gegenereerd voor beveiligingspersoneel. Deze logs bevatten informatie over de gedetecteerde anomalie en de uitgevoerde responsacties, die de status van het getroffen eindpunt weergeven. Beveiligingsteams kunnen vervolgens de gedetailleerde logs en gegevens van Wazuh gebruiken om de aanval te onderzoeken en aanvullende herstelmaatregelen te implementeren.

De afbeelding hieronder toont Wazuh die schadelijke software detecteert met VirusTotal en Wazuh die met actieve respons de gedetecteerde malware verwijdert.

Beleidshandhaving

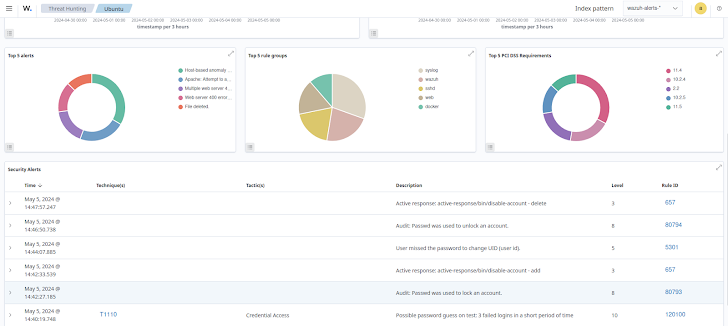

Account lockout is een beveiligingsmaatregel die beschermt tegen brute force-aanvallen door het aantal inlogpogingen te beperken dat een gebruiker binnen een bepaalde tijd kan doen. Organisaties kunnen Wazuh gebruiken om beveiligingsbeleid automatisch af te dwingen, zoals het uitschakelen van een gebruikersaccount na meerdere mislukte wachtwoordpogingen.

Wazuh gebruikt disable-account, een out-of-the-box active response script, om een account uit te schakelen met drie mislukte authenticatiepogingen. In dit use case wordt de gebruiker vijf minuten geblokkeerd:

<ossec_config> <active-response> <command>disable-account</command> <location>local</location> <rules_id>120100</rules_id> <timeout>300</timeout> </active-response> </ossec_config>

In de onderstaande afbeelding schakelt de actieve responsmodule van Wazuh een gebruikersaccount op een Linux-eindpunt uit en schakelt het na 5 minuten automatisch weer in.

Aanpasbare beveiligingsacties

Wazuh biedt ook flexibiliteit door gebruikers toe te staan om aangepaste actieve responsscripts te ontwikkelen in elke programmeertaal, waardoor ze reacties kunnen afstemmen op de unieke vereisten van hun organisatie. Een Python-script kan bijvoorbeeld worden ontworpen om een eindpunt in quarantaine te plaatsen door de firewall-instellingen te wijzigen.

Integratie met incidentresponstools van derden

Wazuh integreert met verschillende incidentresponstools van derden, waardoor de mogelijkheden worden vergroot en een uitgebreidere beveiligingsoplossing wordt geboden. Deze integratie stelt organisaties in staat om bestaande investeringen in beveiligingsinfrastructuur te benutten en tegelijkertijd te profiteren van de mogelijkheden van Wazuh.

Door Wazuh bijvoorbeeld te integreren met Shuffle, een SOAR-platform (Security Orchestration, Automation, and Response), kunt u geavanceerde geautomatiseerde workflows creëren die de respons op incidenten stroomlijnen.

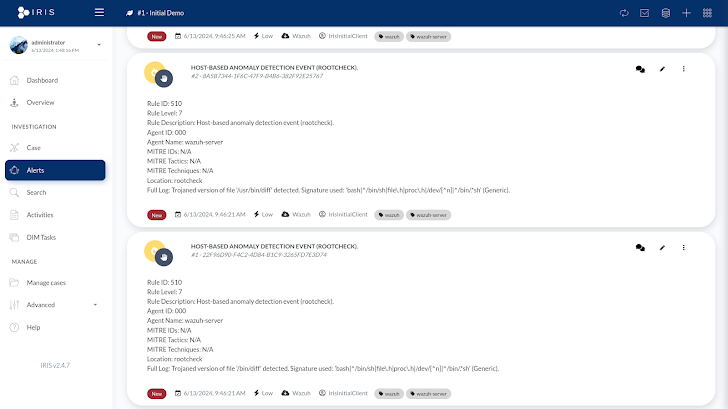

Op dezelfde manier biedt het verbeteren van incidentrespons met Wazuh en DFIR-IRIS-integratie een inzichtelijke combinatie van digitale forensische analyse en incidentrespons (DFIR). DFIR-IRIS is een veelzijdig incidentresponsframework dat, wanneer geïntegreerd met Wazuh, uitgebreide mogelijkheden biedt voor incidentonderzoek en -beperking.

Deze integraties kunnen het volgende vergemakkelijken:

- Geautomatiseerde ticketaanmaak in ITSM-systemen (IT Service Management).

- Georkestreerde zoekopdrachten naar bedreigingsinformatie om waarschuwingsgegevens te verrijken.

- Gecoördineerde responsacties via meerdere beveiligingstools.

- Aangepaste rapportage- en meldingsworkflows.

Een voorbeeld is wanneer een phishing-e-mail met een schadelijke link door Wazuh wordt gedetecteerd. Er wordt dan automatisch een incidentticket aangemaakt in het ITSM-systeem, dat aan het relevante team wordt toegewezen voor onmiddellijke aandacht. Tegelijkertijd raadpleegt Wazuh een threat intelligence-platform om de waarschuwingsgegevens te verrijken met extra context over de schadelijke link, zoals de oorsprong en bijbehorende bedreigingen. De beveiligingsorkestratietool isoleert automatisch het getroffen eindpunt en blokkeert het schadelijke IP-adres op alle netwerkapparaten. Aangepaste rapporten en meldingen worden gegenereerd en verzonden naar relevante partijen, zodat ze op de hoogte worden gesteld van het incident en de ondernomen acties.

Door deze integraties te benutten, kunnen beveiligingsteams snel en effectief reageren op de phishingaanval, waardoor potentiële schade wordt geminimaliseerd en verdere verspreiding wordt voorkomen. Dit verbetert de paraatheid voor incidentrespons via gestroomlijnde en geautomatiseerde processen die worden gefaciliteerd door de integratie van tools van derden met Wazuh.

Conclusie

Het verbeteren van de paraatheid voor incidentrespons is essentieel om de impact van cyberaanvallen te minimaliseren. Wazuh biedt een uitgebreide oplossing om uw organisatie te helpen dit te bereiken met zijn realtime zichtbaarheid, geautomatiseerde responsmogelijkheden en de mogelijkheid om te integreren met tools van derden.

Door Wazuh te benutten, kunnen beveiligingsteams incidenten beheren, responstijden verkorten en een robuuste beveiligingshouding garanderen. Lees meer over Wazuh door onze documentatie te bekijken en lid te worden van onze community van professionals.