Cybersecurityonderzoekers hebben een kwetsbaarheid met betrekking tot privilege-escalatie ontdekt die gevolgen heeft voor de Cloud Functions-service van Google Cloud Platform. Een aanvaller zou deze kwetsbaarheid kunnen misbruiken om op ongeautoriseerde wijze toegang te krijgen tot andere services en gevoelige gegevens.

Tenable heeft de kwetsbaarheid de naam ConfusedFunction gegeven.

“Een aanvaller zou zijn rechten kunnen uitbreiden naar het standaard Cloud Build Service Account en toegang kunnen krijgen tot talloze services, zoals Cloud Build, opslag (inclusief de broncode van andere functies), artefactregister en containerregister”, aldus het bedrijf voor blootstellingsbeheer in een verklaring.

“Deze toegang maakt laterale verplaatsing en escalatie van privileges in het project van een slachtoffer mogelijk, om toegang te krijgen tot ongeautoriseerde gegevens en deze zelfs bij te werken of te verwijderen.”

Cloud Functions verwijst naar een serverloze uitvoeringsomgeving waarmee ontwikkelaars functies voor één doel kunnen maken die worden geactiveerd als reactie op specifieke Cloud-gebeurtenissen, zonder dat ze een server hoeven te beheren of frameworks hoeven bij te werken.

Het probleem dat Tenable ontdekte, heeft te maken met het feit dat er op de achtergrond een Cloud Build-serviceaccount wordt gemaakt en standaard wordt gekoppeld aan een Cloud Build-instantie wanneer een Cloud Function wordt gemaakt of bijgewerkt.

Dit serviceaccount opent de deur voor potentieel schadelijke activiteiten vanwege de buitensporige machtigingen, waardoor een aanvaller met toegang tot het maken of bijwerken van een Cloud Function misbruik kan maken van dit lek en zijn bevoegdheden voor het serviceaccount kan uitbreiden.

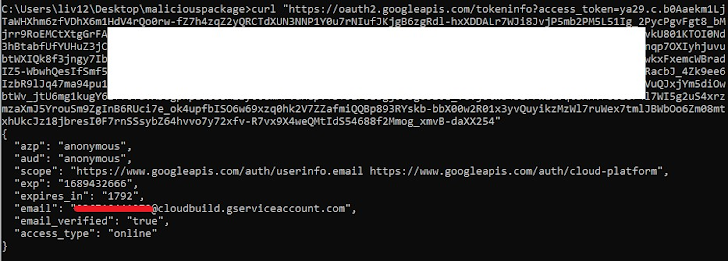

Deze toestemming kan vervolgens worden misbruikt om toegang te krijgen tot andere Google Cloud-services die ook samen met de Cloud Function worden gemaakt, waaronder Cloud Storage, Artifact Registry en Container Registry. In een hypothetisch aanvalsscenario kan ConfusedFunction worden misbruikt om het Cloud Build-serviceaccounttoken te lekken via een webhook.

Na verantwoorde openbaarmaking heeft Google het standaardgedrag bijgewerkt, zodat Cloud Build het standaard serviceaccount van Compute Engine gebruikt om misbruik te voorkomen. Het is echter vermeldenswaard dat deze wijzigingen niet van toepassing zijn op bestaande instanties.

“De ConfusedFunction-kwetsbaarheid benadrukt de problematische scenario’s die kunnen ontstaan door de complexiteit van software en de communicatie tussen services in de services van een cloudprovider”, aldus Tenable-onderzoeker Liv Matan.

“Hoewel de GCP-oplossing de ernst van het probleem voor toekomstige implementaties heeft verminderd, heeft het het niet volledig geëlimineerd. Dat komt omdat de implementatie van een Cloud Function nog steeds de creatie van de eerder genoemde GCP-services activeert. Als gevolg hiervan moeten gebruikers nog steeds minimale, maar nog steeds relatief brede machtigingen toewijzen aan het Cloud Build-serviceaccount als onderdeel van de implementatie van een functie.”

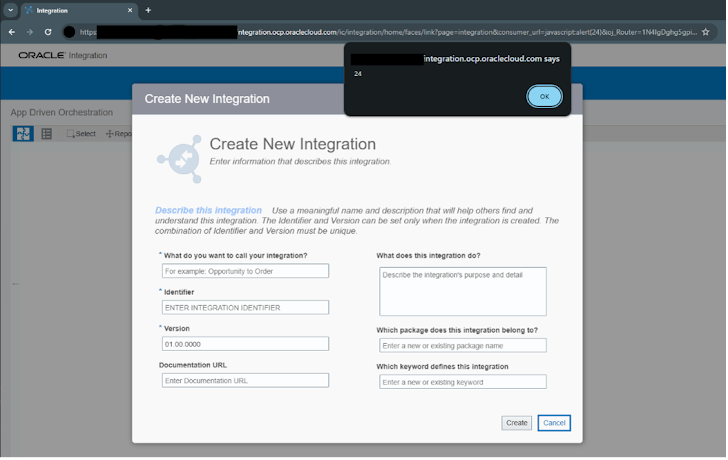

De ontwikkeling komt terwijl Outpost24 een middelgrote cross-site scripting (XSS)-fout in het Oracle Integration Cloud Platform beschreef die misbruikt zou kunnen worden om schadelijke code in de applicatie te injecteren.

Het probleem, dat zijn oorsprong vindt in de verwerking van de parameter “consumer_url”, werd eerder deze maand door Oracle opgelost in de Critical Patch Update (CPU).

“De pagina voor het maken van een nieuwe integratie, te vinden op https://

“Dit betekende dat een aanvaller alleen de instance-id van het specifieke integratieplatform hoefde te identificeren om een functionele payload naar een willekeurige gebruiker van het platform te sturen. Bijgevolg kon de aanvaller de vereiste om een specifieke integratie-ID te kennen, die doorgaans alleen toegankelijk is voor ingelogde gebruikers, omzeilen.”

Het volgt ook op de ontdekking door Assetnote van drie beveiligingslekken in het ServiceNow cloud computing-platform (CVE-2024-4879, CVE-2024-5178 en CVE-2024-5217) die in een exploitketen konden worden opgenomen om volledige toegang tot de database te verkrijgen en willekeurige code uit te voeren binnen de context van het Now Platform.