Een inmiddels gepatchte beveiligingsfout in Microsoft Defender SmartScreen is uitgebuit als onderdeel van een nieuwe campagne die is ontworpen om informatiedieven zoals ACR Stealer, Lumma en Meduza te verspreiden.

Volgens Fortinet FortiGuard Labs is de stealercampagne, die gericht is op Spanje, Thailand en de VS, gedetecteerd. Deze campagne maakt gebruik van boobytrapbestanden die CVE-2024-21412 exploiteren (CVSS-score: 8,1).

De kwetsbaarheid met hoge ernst stelt een aanvaller in staat om SmartScreen-beveiliging te omzeilen en schadelijke payloads te droppen. Microsoft heeft dit probleem aangepakt als onderdeel van de maandelijkse beveiligingsupdates die in februari 2024 zijn uitgebracht.

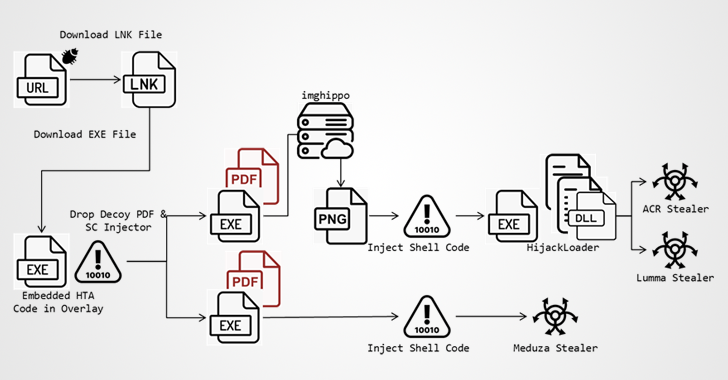

“Aanvankelijk lokken aanvallers slachtoffers om op een gefabriceerde link naar een URL-bestand te klikken dat is ontworpen om een LNK-bestand te downloaden,” aldus beveiligingsonderzoeker Cara Lin. “Het LNK-bestand downloadt vervolgens een uitvoerbaar bestand met een (HTML Application) script.”

Het HTA-bestand fungeert als kanaal voor het decoderen en ontsleutelen van PowerShell-code die verantwoordelijk is voor het ophalen van een PDF-bestand met lokaas en een shellcode-injector die op zijn beurt leidt tot de implementatie van Meduza Stealer of Hijack Loader, die vervolgens ACR Stealer of Lumma start.

ACR Stealer, waarvan wordt aangenomen dat het een geëvolueerde versie is van de GrMsk Stealer, werd eind maart 2024 geadverteerd door een kwaadwillende actor genaamd SheldIO op het Russischtalige ondergrondse forum RAMP.

“Deze ACR-stealer verbergt zijn (command-and-control) techniek met een dead drop resolver (DDR) op de website van de Steam-community”, aldus Lin. Hij noemde de mogelijkheid om informatie te stelen van webbrowsers, cryptowallets, berichten-apps, FTP-clients, e-mailclients, VPN-services en wachtwoordbeheerders.

Het is opmerkelijk dat er bij recente Lumma Stealer-aanvallen ook gebruik is gemaakt van dezelfde techniek. Hierdoor kunnen tegenstanders de C2-domeinen op elk gewenst moment gemakkelijker wijzigen en wordt de infrastructuur veerkrachtiger, aldus het AhnLab Security Intelligence Center (ASEC).

De onthulling volgt op de onthulling door CrowdStrike dat kwaadwillenden de storing van vorige week misbruiken om een tot nu toe niet gedocumenteerde informatiedief genaamd Daolpu te verspreiden. Dit is het zoveelste voorbeeld van de aanhoudende gevolgen van de defecte update die miljoenen Windows-apparaten plat heeft gelegd.

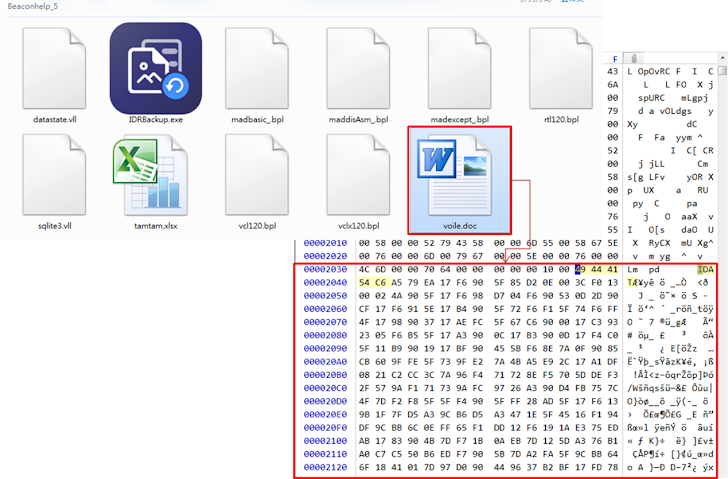

Bij deze aanval wordt gebruikgemaakt van een Microsoft Word-document vol macro’s dat zich voordoet als een herstelhandleiding van Microsoft, met legitieme instructies van de Windows-maker om het probleem op te lossen. Dit document wordt gebruikt als afleidingsmanoeuvre om het infectieproces te activeren.

Wanneer het DOCM-bestand wordt geopend, wordt de macro uitgevoerd om een DLL-bestand in de tweede fase op te halen van een externe computer. Dit bestand is gedecodeerd om Daolpu te starten, een stealer-malware die is uitgerust om inloggegevens en cookies te verzamelen van Google Chrome, Microsoft Edge, Mozilla Firefox en andere op Chromium gebaseerde browsers.

Het volgt ook op de opkomst van nieuwe stealer-malwarefamilies zoals Braodo en DeerStealer, terwijl cybercriminelen malvertisingtechnieken misbruiken om legitieme software zoals Microsoft Teams te promoten om Atomic Stealer te implementeren.

“Naarmate cybercriminelen hun distributiecampagnes opvoeren, wordt het gevaarlijker om applicaties te downloaden via zoekmachines”, aldus Malwarebytes-onderzoeker Jérôme Segura. “Gebruikers moeten navigeren tussen malvertising (gesponsorde resultaten) en SEO-vergiftiging (gecompromitteerde websites).”