De JavaScript-downloadermalware die bekendstaat als SocGholish (ook bekend als FakeUpdates) wordt gebruikt om een trojan voor externe toegang genaamd AsyncRAT en een legitiem open-sourceproject genaamd BOINC te verspreiden.

BOINC, de afkorting van Berkeley Open Infrastructure Network Computing Client, is een open-sourceplatform voor ‘vrijwilligerscomputing’ dat wordt beheerd door de Universiteit van Californië. Het doel is om ‘grootschalige gedistribueerde high-throughput computing’ uit te voeren met behulp van deelnemende thuiscomputers waarop de app is geïnstalleerd.

“Het is in die zin vergelijkbaar met een cryptocurrency-miner (het gebruikt computerbronnen om werk te doen) en het is eigenlijk ontworpen om gebruikers te belonen met een specifiek type cryptocurrency genaamd Gridcoin, dat speciaal voor dit doel is ontworpen”, aldus Huntress-onderzoekers Matt Anderson, Alden Schmidt en Greg Linares in een vorige week gepubliceerd rapport.

Deze kwaadaardige installaties zijn ontworpen om verbinding te maken met een door actoren aangestuurd domein (“rosettahome(.)cn” of “rosettahome(.)top”), en fungeren in feite als een command-and-control (C2)-server om hostgegevens te verzamelen, payloads te verzenden en verdere opdrachten te pushen. Vanaf 15 juli zijn 10.032 clients verbonden met de twee domeinen.

Het cybersecuritybedrijf heeft geen vervolgactiviteiten of taken waargenomen die door de geïnfecteerde hosts zijn uitgevoerd, maar vermoedt wel dat de ‘hostverbindingen kunnen worden verkocht als eerste toegangsvectoren voor andere actoren en mogelijk kunnen worden gebruikt om ransomware uit te voeren’.

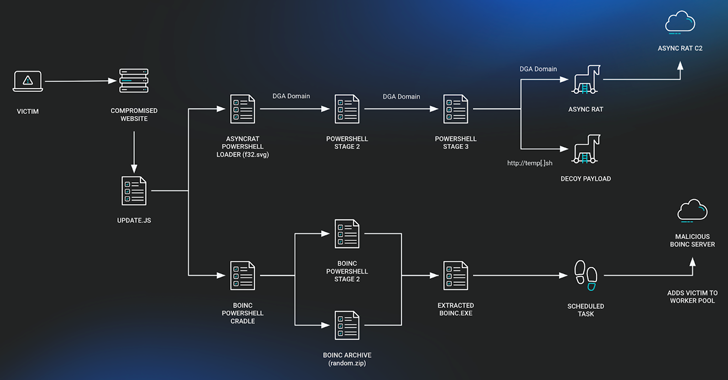

Aanvalsreeksen van SocGholish beginnen meestal wanneer gebruikers op gecompromitteerde websites terechtkomen, waar ze worden gevraagd een nep-browserupdate te downloaden. Wanneer deze wordt uitgevoerd, worden er extra payloads naar de geïnfiltreerde machines gedownload.

De JavaScript-downloader activeert in dit geval twee niet-aaneengesloten ketens, waarvan de ene leidt tot de implementatie van een bestandsloze variant van AsyncRAT en de andere resulteert in de installatie van BOINC.

De BOINC-app, die is hernoemd naar ‘SecurityHealthService.exe’ of ’trustedinstaller.exe’ om detectie te omzeilen, stelt persistentie in met behulp van een geplande taak via een PowerShell-script.

Het misbruik van BOINC voor kwaadaardige doeleinden is niet onopgemerkt gebleven bij de projectbeheerders, die momenteel het probleem onderzoeken en een manier vinden om “deze malware te verslaan”. Bewijs van het misbruik dateert ten minste van 26 juni 2024.

“De motivatie en bedoeling van de kwaadwillende partij om deze software op geïnfecteerde hosts te laden, is op dit moment nog niet duidelijk”, aldus de onderzoekers.

“Geïnfecteerde clients die actief verbinding maken met kwaadaardige BOINC-servers vormen een vrij hoog risico, omdat er een kans bestaat dat een gemotiveerde aanvaller deze verbinding misbruikt en allerlei kwaadaardige opdrachten of software op de host uitvoert om privileges verder te verhogen of zich lateraal door een netwerk te verplaatsen en een heel domein in gevaar te brengen.”

De ontwikkeling komt op het moment dat Check Point zegt dat het het gebruik van gecompileerde V8 JavaScript door malware-auteurs in kaart brengt om statische detecties te omzeilen en trojans voor externe toegang, stealers, loaders, cryptocurrency miners, wipers en ransomware te verbergen.

“In de voortdurende strijd tussen beveiligingsexperts en dreigingsactoren blijven malwareontwikkelaars nieuwe trucs bedenken om hun aanvallen te verbergen,” aldus beveiligingsonderzoeker Moshe Marelus. “Het is niet verrassend dat ze V8 zijn gaan gebruiken, aangezien deze technologie veel wordt gebruikt om software te maken, aangezien het wijdverspreid is en extreem moeilijk te analyseren.”