Cybersecurityonderzoekers hebben een nieuwe Linux-variant ontdekt van een ransomware-variant die bekendstaat als Play (ook bekend als Balloonfly en PlayCrypt) en die is ontworpen om VMWare ESXi-omgevingen aan te vallen.

“Deze ontwikkeling suggereert dat de groep zijn aanvallen mogelijk uitbreidt naar het Linux-platform, wat kan leiden tot een grotere groep slachtoffers en succesvollere onderhandelingen over losgeld”, aldus onderzoekers van Trend Micro in een vrijdag gepubliceerd rapport.

Play, dat in juni 2022 op het toneel verscheen, staat bekend om zijn dubbele afpersingstactieken, waarbij systemen worden versleuteld na het exfiltreren van gevoelige gegevens en betaling wordt geëist in ruil voor een decryptiesleutel. Volgens schattingen die door Australië en de VS zijn vrijgegeven, zijn er tot oktober 2023 maar liefst 300 organisaties het slachtoffer geworden van de ransomwaregroep.

Uit statistieken van Trend Micro voor de eerste zeven maanden van 2024 blijkt dat de VS het land is met het hoogste aantal slachtoffers, gevolgd door Canada, Duitsland, het Verenigd Koninkrijk en Nederland.

De sectoren die in deze periode het zwaarst getroffen zijn door de Play-ransomware, zijn onder meer de productie, professionele dienstverlening, bouw, IT, detailhandel, financiële dienstverlening, transport, media, juridische dienstverlening en onroerend goed.

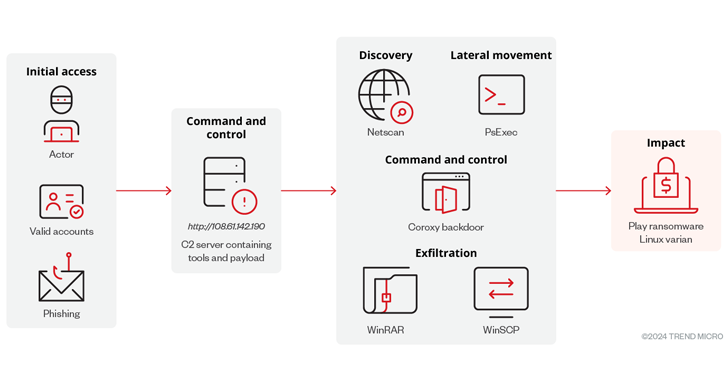

De analyse van een Linux-variant van Play door het cybersecuritybedrijf is afkomstig van een RAR-archiefbestand dat is gehost op een IP-adres (108.61.142(.)190). Dit bestand bevat ook andere tools die zijn geïdentificeerd als gebruikt bij eerdere aanvallen, zoals PsExec, NetScan, WinSCP, WinRAR en de Coroxy-backdoor.

“Hoewel er geen daadwerkelijke infectie is waargenomen, host de command-and-control (C&C) server de algemene tools die Play ransomware momenteel gebruikt in zijn aanvallen,” aldus het. “Dit zou kunnen betekenen dat de Linux-variant vergelijkbare tactieken, technieken en procedures (TTP’s) zou kunnen gebruiken.”

Bij uitvoering controleert het ransomware-voorbeeld of het in een ESXi-omgeving wordt uitgevoerd. Vervolgens worden de bestanden van virtuele machines (VM’s), waaronder de VM-schijf, configuratie- en metagegevensbestanden, gecodeerd en voorzien van de extensie ‘.PLAY’. Vervolgens wordt er een losgeldbericht in de hoofdmap geplaatst.

Uit verder onderzoek is gebleken dat de Play-ransomwaregroep waarschijnlijk gebruikmaakt van de diensten en infrastructuur die door Prolific Puma worden verkocht. Prolific Puma biedt andere cybercriminelen een illegale service voor het verkorten van links, zodat ze niet worden gedetecteerd en malware kunnen verspreiden.

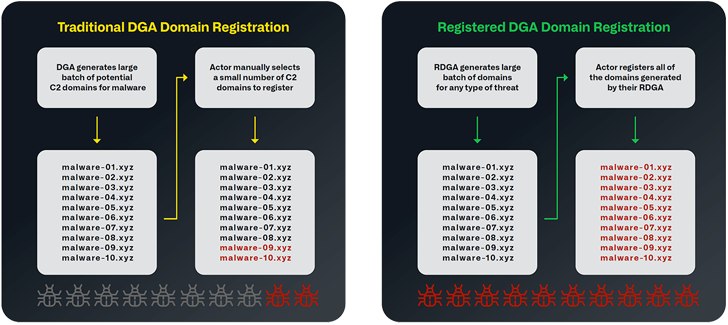

Het maakt specifiek gebruik van een zogenaamd geregistreerd domeingeneratiealgoritme (RDGA) om nieuwe domeinnamen te genereren. Dit programmatische mechanisme wordt steeds vaker gebruikt door verschillende kwaadwillende partijen, waaronder VexTrio Viper en Revolver Rabbit, voor phishing, spam en de verspreiding van malware.

Er wordt bijvoorbeeld aangenomen dat Revolver Rabbit meer dan 500.000 domeinen heeft geregistreerd op het topleveldomein (TLD) “.bond”, tegen een kostprijs van ongeveer 1 miljoen dollar. De domeinen zouden worden gebruikt als actieve en afleidende C2-servers voor de malware die XLoader (ook bekend als FormBook) steelt.

“Het meest voorkomende RDGA-patroon dat deze actor gebruikt, is een reeks van een of meer woordenboekwoorden gevolgd door een vijfcijferig nummer, waarbij elk woord of nummer gescheiden wordt door een streepje,” merkte Infoblox op in een recente analyse. “Soms gebruikt de actor ISO 3166-1-landcodes, volledige landnamen of nummers die overeenkomen met jaren in plaats van woordenboekwoorden.”

RDGA’s zijn veel lastiger te detecteren en ertegen te verdedigen dan traditionele DGA’s, omdat ze het voor kwaadwillenden mogelijk maken om veel domeinnamen te genereren en deze te registreren voor gebruik – hetzij in één keer of in de loop van de tijd – in hun criminele infrastructuur.

“In een RDGA is het algoritme een geheim dat door de dreigingsactor wordt bewaard, en zij registreren alle domeinnamen,” aldus Infoblox. “In een traditionele DGA bevat de malware een algoritme dat kan worden ontdekt, en de meeste domeinnamen worden niet geregistreerd. Terwijl DGA’s uitsluitend worden gebruikt voor verbinding met een malwarecontroller, worden RDGA’s gebruikt voor een breed scala aan kwaadaardige activiteiten.”

De nieuwste bevindingen duiden op een mogelijke samenwerking tussen twee cybercriminelen. Dit suggereert dat de Play-ransomware-actoren stappen ondernemen om beveiligingsprotocollen te omzeilen via de services van Prolific Puma.

“ESXi-omgevingen zijn waardevolle doelen voor ransomware-aanvallen vanwege hun cruciale rol in de bedrijfsvoering”, concludeerde Trend Micro. “De efficiëntie van het gelijktijdig versleutelen van talloze VM’s en de waardevolle gegevens die ze bevatten, verhogen hun winstgevendheid voor cybercriminelen verder.”