Cybersecurityonderzoekers hebben een adwaremodule ontdekt die advertenties en schadelijke websites blokkeert, terwijl deze heimelijk een kerneldrivercomponent overdraagt waarmee aanvallers willekeurige code met verhoogde rechten op Windows-hosts kunnen uitvoeren.

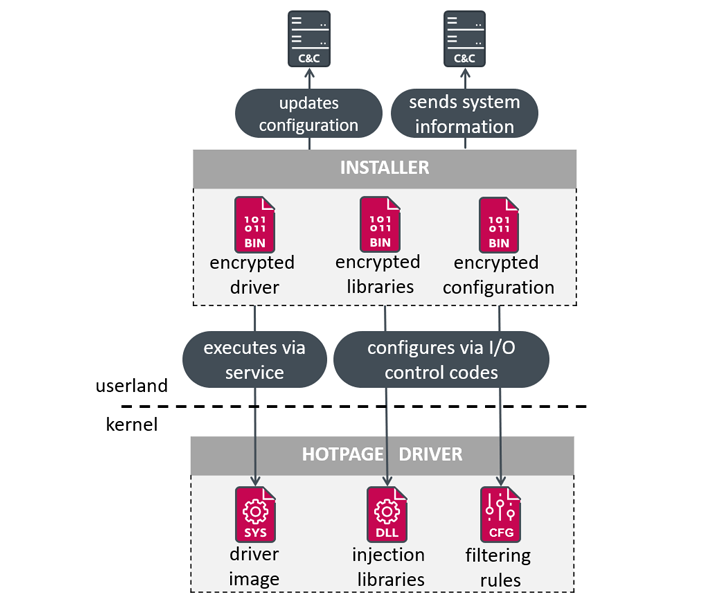

Volgens nieuwe bevindingen van ESET ontleent de malware, die de naam HotPage draagt, zijn naam aan het gelijknamige installatieprogramma (“HotPage.exe”).

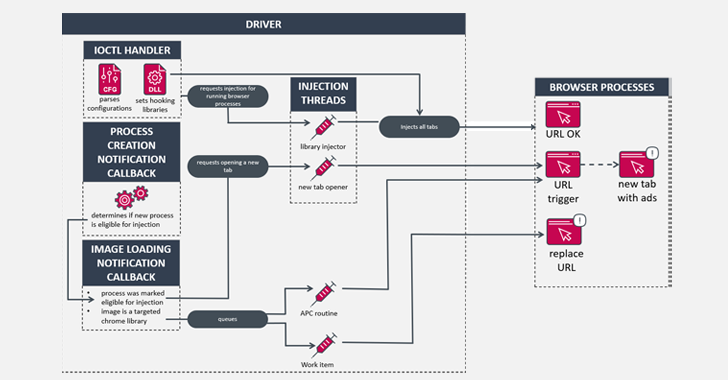

Het installatieprogramma “implementeert een driver die code in externe processen kan injecteren en twee bibliotheken die het netwerkverkeer van browsers kunnen onderscheppen en manipuleren”, aldus ESET-onderzoeker Romain Dumont in een vandaag gepubliceerde technische analyse.

“De malware kan de inhoud van een opgevraagde pagina wijzigen of vervangen, de gebruiker doorverwijzen naar een andere pagina of een nieuwe pagina openen in een nieuw tabblad, afhankelijk van bepaalde voorwaarden.”

Naast het benutten van de mogelijkheden voor het onderscheppen van browserverkeer en het filteren ervan om gamegerelateerde advertenties weer te geven, is het ontworpen om systeemgegevens te verzamelen en te exfiltreren naar een externe server die is gekoppeld aan een Chinees bedrijf genaamd Hubei Dunwang Network Technology Co., Ltd (湖北盾网网络科技有限公司).

Dit wordt bereikt met behulp van een driver. Het primaire doel hiervan is om de bibliotheken in browsertoepassingen te injecteren en hun uitvoeringsstroom te wijzigen. Zo kunt u de URL die wordt geopend, wijzigen of ervoor zorgen dat de startpagina van de nieuwe webbrowserinstantie wordt omgeleid naar een specifieke URL die is opgegeven in een configuratie.

Dat is nog niet alles. De afwezigheid van toegangscontrolelijsten (ACL’s) voor de driver betekende dat een aanvaller met een niet-geprivilegieerd account dit kon gebruiken om verhoogde privileges te verkrijgen en code uit te voeren als het NT AUTHORITYSystem-account.

“Dit kernelcomponent laat onbedoeld de deur open voor andere bedreigingen om code uit te voeren op het hoogste privilegeniveau dat beschikbaar is in het Windows-besturingssysteem: het systeemaccount,” zei Dumont. “Door onjuiste toegangsbeperkingen tot dit kernelcomponent kunnen alle processen ermee communiceren en de code-injectiemogelijkheid gebruiken om niet-beschermde processen aan te vallen.”

Hoewel de exacte methode waarmee het installatieprogramma wordt verspreid niet bekend is, blijkt uit bewijsmateriaal van het Slowaakse cybersecuritybedrijf dat het wordt aangeprezen als een beveiligingsoplossing voor internetcafés die de surfervaring van gebruikers moet verbeteren door advertenties te blokkeren.

De embedded driver is opmerkelijk omdat deze is ondertekend door Microsoft. Het Chinese bedrijf zou de driver code signing-vereisten van Microsoft hebben doorlopen en een Extended Verification (EV)-certificaat hebben weten te bemachtigen. Het is per 1 mei 2024 verwijderd uit de Windows Server Catalog.

Kernelmodusdrivers moeten digitaal ondertekend zijn om door het Windows-besturingssysteem geladen te kunnen worden. Deze belangrijke verdedigingslaag is door Microsoft in het leven geroepen ter bescherming tegen kwaadaardige drivers die kunnen worden misbruikt om beveiligingsmaatregelen te omzeilen en systeemprocessen te verstoren.

Cisco Talos onthulde afgelopen juli hoe kwaadwillende partijen in het Chinees misbruik maken van een maas in het Microsoft Windows-beleid om handtekeningen op kernelmodusdrivers te vervalsen.

“De analyse van deze vrij generiek ogende malware heeft opnieuw bewezen dat adware-ontwikkelaars nog steeds bereid zijn om een stapje extra te zetten om hun doelen te bereiken”, aldus Dumont.

“Bovendien hebben ze een kernelcomponent ontwikkeld met een groot aantal technieken om processen te manipuleren. Bovendien hebben ze de vereisten van Microsoft doorlopen om een codeondertekeningscertificaat voor hun drivercomponent te verkrijgen.”