Cybersecurity-onderzoekers hebben gewaarschuwd voor een toename van vergeldingsactiviteiten van hacktivisten na de door de VS en Israël gecoördineerde militaire campagne tegen Iran, met de codenaam Epic Fury en Roaring Lion.

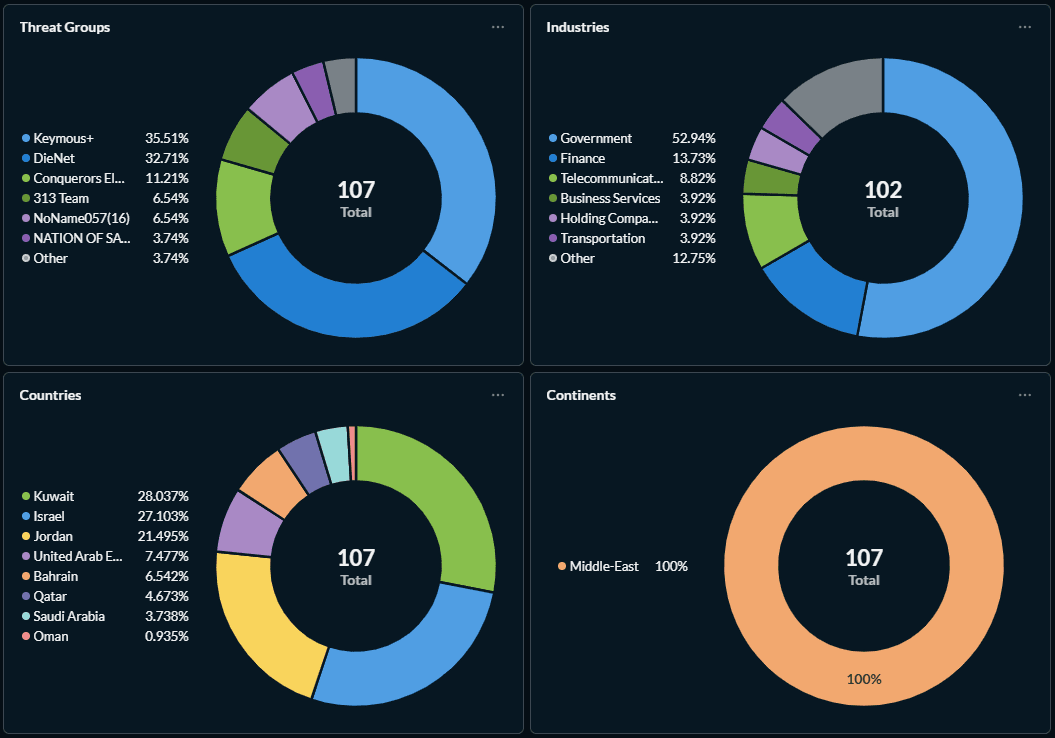

“De hacktivistische dreiging in het Midden-Oosten is zeer scheef, met twee groepen, Keymous+ en DieNet, die tussen 28 februari en 2 maart bijna 70% van alle aanvalsactiviteiten voor hun rekening nemen”, aldus Radware in een rapport van dinsdag. De eerste gedistribueerde Denial-of-Service (DDoS)-aanval werd op 28 februari 2026 gelanceerd door Hider Nex (ook bekend als Tunesische Maskers Cyber Force).

Volgens details gedeeld door Orange Cyberdefense is Hider Nex een schimmige Tunesische hacktivistische groep die pro-Palestijnse doelen steunt. Het maakt gebruik van een hack-and-leak-strategie die DDoS-aanvallen combineert met datalekken om gevoelige gegevens te lekken en zijn geopolitieke agenda vooruit te helpen. De groep ontstond medio 2025.

In totaal zijn er in totaal 149 hacktivistische DDoS-claims geregistreerd, gericht tegen 110 verschillende organisaties in 16 landen. De aanvallen werden uitgevoerd door twaalf verschillende groepen, waaronder Keymous+, DieNet en NoName057(16), die 74,6% van alle activiteiten voor hun rekening namen.

Van deze aanvallen was de overgrote meerderheid, 107, geconcentreerd in het Midden-Oosten, waarbij de publieke infrastructuur en doelen op staatsniveau onevenredig zwaar werden getroffen. Europa was gedurende deze periode het doelwit van 22,8% van de totale mondiale activiteit. Bijna 47,8% van alle beoogde organisaties wereldwijd behoorde tot de overheidssector, gevolgd door de financiële (11,9%) en telecommunicatiesector (6,7%).

“Het digitale front breidt zich uit naast het fysieke front in de regio, waarbij hacktivistische groepen zich tegelijkertijd op meer landen in het Midden-Oosten richten dan ooit tevoren”, aldus Radware. “De verspreiding van de aanvallen binnen de regio was sterk geconcentreerd in drie specifieke landen: Koeweit, Israël en Jordanië, waarbij Koeweit 28% voor zijn rekening nam, Israël voor 27,1% en Jordanië voor 21,5% van de totale aanvalsclaims.”

Naast Keymous+, DieNet en NoName057(16) zijn enkele van de andere groepen die betrokken zijn bij ontwrichtende operaties onder meer Nation of Saviors (NOS), het Conquerors Electronic Army (CEA), Sylhet Gang, 313 Team, Handala Hack, APT Iran, het Cyber Islamic Resistance, Dark Storm Team, het FAD Team, Evil Markhors en PalachPro, volgens gegevens van Flashpoint, Palo Alto Networks Unit 42 en Radware.

De huidige omvang van cyberaanvallen wordt hieronder vermeld:

- Pro-Russische hacktivistische groepen zoals Cardinal en Russian Legion beweerden Israëlische militaire netwerken te hebben doorbroken, waaronder het Iron Dome-raketafweersysteem.

- Er is een actieve sms-phishingcampagne waargenomen waarbij gebruik werd gemaakt van een malafide replica van de Israëlische Home Front Command RedAlert-applicatie om mobiele surveillance en data-exfiltrerende malware te leveren. “Door slachtoffers te manipuleren om deze kwaadaardige APK te sideloaden onder het mom van een dringende update in oorlogstijd, zetten de tegenstanders met succes een volledig functionele waarschuwingsinterface in die een invasieve surveillance-engine maskeert die is ontworpen om te jagen op een hyperwaakzame bevolking”, aldus CloudSEK.

- De Iraanse Islamitische Revolutionaire Garde (IRGC) richtte zich op de sectoren energie en digitale infrastructuur in het Midden-Oosten en viel Saudi Aramco en een datacenter van Amazon Web Services in de VAE aan met de bedoeling om “maximale mondiale economische pijn toe te brengen als tegendruk op militaire verliezen”, aldus Flashpoint.

- Cotton Sandstorm (ook bekend als Haywire Kitten) heeft zijn oude cyberpersoonlijkheid, Altoufan Team, nieuw leven ingeblazen en beweerde websites in Bahrein te hebben gehackt. “Dit weerspiegelt het reactieve karakter van de campagnes van de actoren en een grote waarschijnlijkheid van hun verdere betrokkenheid bij inbraken in het Midden-Oosten tijdens het conflict”, aldus Check Point.

- Uit gegevens verzameld door Nozomi Networks blijkt dat de door de Iraanse staat gesponsorde hackgroep, bekend als UNC1549 (ook bekend als GalaxyGato, Nimbus Manticore of Subtle Snail) de vierde meest actieve speler was in de tweede helft van 2025, en zijn aanvallen richtte op defensie, ruimtevaart, telecommunicatie en regionale overheidsinstanties om de geopolitieke prioriteiten van het land te bevorderen.

- Grote Iraanse cryptocurrency-uitwisselingen zijn operationeel gebleven, maar hebben operationele aanpassingen aangekondigd, waarbij opnames worden opgeschort of in batches worden opgenomen, en risicorichtlijnen worden uitgegeven waarin gebruikers worden aangespoord zich voor te bereiden op mogelijke verstoring van de connectiviteit.

- “Wat we in Iran zien is geen duidelijk bewijs van massale kapitaalvlucht, maar eerder van een markt die de volatiliteit beheert onder beperkte connectiviteit en regelgevende interventies”, zegt Ari Redbord, Global Head of Policy bij TRM Labs. “Jarenlang heeft Iran een schaduweconomie gehad die, gedeeltelijk, crypto heeft gebruikt om sancties te omzeilen, onder meer via geavanceerde offshore-infrastructuur. Wat we nu zien – onder de druk van oorlog, connectiviteitssluitingen en volatiele markten – is een real-time stresstest van die infrastructuur en het vermogen van het regime om deze te benutten.”

- Sophos zei dat het “een toename van de hacktivistische activiteit heeft waargenomen, maar geen escalatie van het risico”, voornamelijk van pro-Iraanse personen, waaronder het Handala Hack-team en APT Iran in de vorm van DDoS-aanvallen, website-verminkingen en niet-geverifieerde claims van compromissen met betrekking tot de Israëlische infrastructuur.

- Het Britse National Cyber Security Centre (NCSC) waarschuwde organisaties voor een verhoogd risico op Iraanse cyberaanvallen en drong er bij hen op aan hun cyberbeveiligingshouding te versterken om beter te kunnen reageren op DDoS-aanvallen, phishing-activiteiten en ICS Targeting.

In een bericht dat op LinkedIn werd gedeeld, zei Cynthia Kaiser, ransomware-onderzoekscentrum SVP bij Halcyon en voormalig plaatsvervangend adjunct-directeur bij de Cyber Division van het Federal Bureau of Investigation, dat Iran een staat van dienst heeft op het gebied van het gebruik van cyberoperaties om wraak te nemen op ‘waargenomen politieke minachtingen’, en voegt eraan toe dat deze activiteiten steeds vaker ransomware bevatten.

“Teheran geeft er al lang de voorkeur aan een blind, of op zijn minst onverschillig, oog te richten op particuliere cyberoperaties tegen doelen in de VS, Israël en andere geallieerde landen”, voegde Kaiser eraan toe. “Dat komt omdat het hebben van toegang tot cybercriminelen de overheid opties geeft. Terwijl Iran nadenkt over zijn reactie op militaire acties van de VS en Israël, zal het waarschijnlijk een van deze cybercriminelen activeren als het gelooft dat hun operaties een betekenisvolle vergeldingsimpact kunnen hebben.”

Cyberbeveiligingsbedrijf SentinelOne heeft ook met groot vertrouwen vastgesteld dat organisaties in Israël, de VS en geallieerde landen waarschijnlijk te maken zullen krijgen met directe of indirecte doelwitten, met name binnen de sectoren overheid, kritieke infrastructuur, defensie, financiële dienstverlening, de academische wereld en de media.

“Iraanse dreigingsactoren hebben historisch gezien de bereidheid getoond om spionage, verstoring en psychologische impactoperaties te combineren om strategische doelstellingen te bereiken”, aldus Nozomi Networks. “In perioden van instabiliteit worden deze operaties vaak geïntensiveerd, waarbij kritieke infrastructuur, energienetwerken, overheidsinstanties en de particuliere industrie tot ver buiten het onmiddellijke conflictgebied worden aangevallen.”

Om het risico van het kinetische conflict tegen te gaan, wordt organisaties geadviseerd om continue monitoring te activeren om geëscaleerde dreigingsactiviteiten weer te geven, de handtekeningen van bedreigingsinformatie bij te werken, het externe aanvalsoppervlak te verkleinen, uitgebreide blootstellingsbeoordelingen van verbonden activa uit te voeren, de juiste segmentatie tussen informatietechnologie- en operationele technologienetwerken te valideren, en te zorgen voor een goede isolatie van IoT-apparaten.

“In eerdere conflicten hebben de cyberactoren van Teheran hun activiteiten afgestemd op bredere strategische doelstellingen die de druk en zichtbaarheid op doelen vergroten, waaronder energie, kritieke infrastructuur, financiën, telecommunicatie en gezondheidszorg”, zei Adam Meyers, hoofd van Counter Adversary Operations bij CrowdStrike, in een verklaring gedeeld met The Hacker News.

“Iraanse tegenstanders zijn hun vak blijven ontwikkelen, waarbij ze zich voorbij de traditionele inbreuken hebben uitgebreid naar cloud- en identiteitsgerichte activiteiten, waardoor ze snel kunnen handelen in hybride bedrijfsomgevingen met grotere schaal en impact.”