Identiteitsbeveiliging is momenteel een rage, en terecht. Het beveiligen van identiteiten die toegang hebben tot de bronnen van een organisatie is een gezond beveiligingsmodel.

Maar ID’s hebben hun grenzen, en er zijn veel gebruiksscenario’s waarin een bedrijf andere beveiligingslagen moet toevoegen aan een sterke identiteit. En dit is waar wij het bij SSH Communicatiebeveiliging vandaag over willen hebben.

Laten we eens kijken naar zeven manieren om extra beveiligingscontroles toe te voegen voor kritieke en gevoelige sessies voor bevoorrechte gebruikers als aanvulling op andere systemen.

Aanvullend element 1: Toegang beveiligen voor ID’s met grote impact

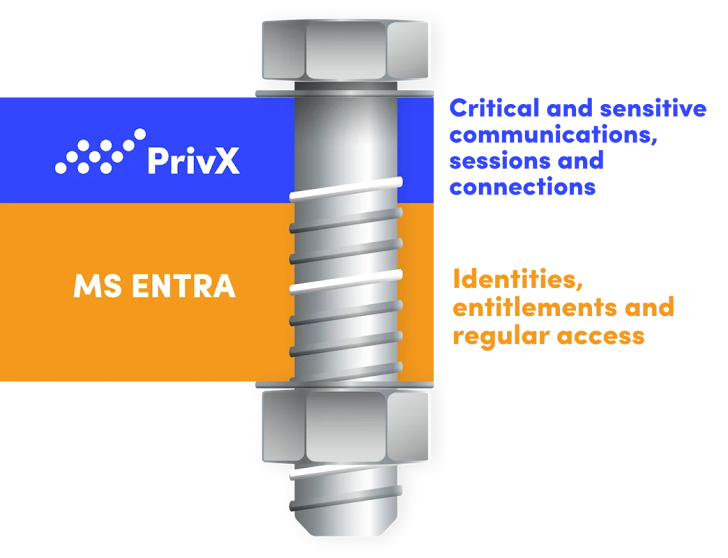

Omdat sterke ID een sleutelelement is bij geprivilegieerde toegang, is ons model bedoeld om native te integreren met oplossingen voor identiteits- en toegangsbeheer (IAM), zoals Microsoft Entra ID. We gebruiken IAM als bron voor identiteiten en machtigingen en zorgen ervoor dat uw organisatie in realtime op de hoogte blijft van eventuele wijzigingen in Entra ID op het gebied van identiteiten, groepen of machtigingen.

Dankzij de native integratie kan het proces van joiners-movers-leavers worden geautomatiseerd. Als een gebruiker uit IAM wordt verwijderd, worden alle toegangsrechten en sessies onmiddellijk ingetrokken. Hierdoor blijven HR- en IT-processen op elkaar afgestemd.

Onze oplossing brengt in Entra ID gehoste beveiligingsgroepen in kaart met rollen en past deze toe voor op rollen gebaseerde toegangscontrole (RBAC) voor bevoorrechte gebruikers. Er wordt geen op rollen gebaseerde toegang tot stand gebracht zonder een identiteit.

Met ID’s gekoppeld aan rollen, voeren we extra beveiligingscontroles in die niet beschikbaar zijn in IAM’s, zoals:

- Beheer van bevoegdheden en delegaties (PEDM) stelt bedrijven in staat om fijnmazige controles voor taken toe te passen, waardoor net voldoende toegang wordt geboden met de minste rechten en alleen voor de juiste tijdsduur. De toegang kan worden beperkt tot specifieke taken, applicaties of scripts in plaats van hele servers.

- Bevoorrechte accountdetectie vanuit cloud-, hybride en on-premise-omgevingen, inclusief lokale beheerdersaccounts en Unix- en Linux-beheerdersaccounts.

- Geïsoleerde en onafhankelijke identiteitsbron: Als een organisatie bijvoorbeeld geen identiteiten van derden wil introduceren in hun IAM.

- Externe beheerdersautorisatie voor het goedkeuren van toegang tot kritieke doelen als extra verificatiestap

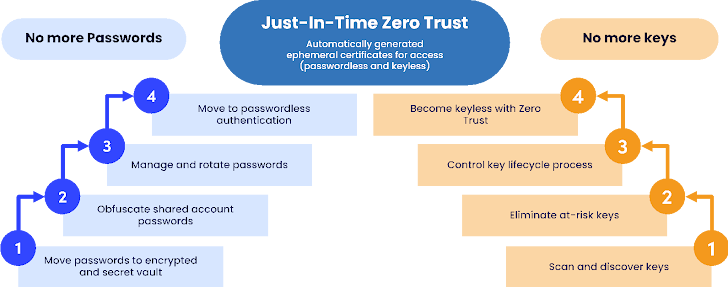

- Pad naar wachtwoordloos en sleutelloos: Beperk het risico van gedeelde inloggegevens, zoals wachtwoorden en authenticatiesleutels, door deze indien nodig te beheren of door just-in-time toegang te kiezen zonder wachtwoorden en sleutels.

- Registratie-, monitoring-, opname- en auditsessies voor forensisch onderzoek en compliance.

Bolt-on 2: Een bewezen, toekomstbestendige oplossing voor hybride cloudbeveiliging in IT en OT

Een veelzijdige oplossing voor kritiek toegangsbeheer kan meer aan dan alleen IT-omgevingen. Het kan bieden:

- Gecentraliseerd toegangsbeheer naar de hybride cloud in IT en OT: gebruik dezelfde, consistente en coherente logica om toegang te krijgen tot elk kritisch doel in elke omgeving.

- Automatische detectie van cloud-, on-premise- en OT-middelen: Krijg automatisch een globaal inzicht in uw activa voor eenvoudig toegangsbeheer.

- Ondersteuning voor meerdere protocollen: IT (SSH, RDP, HTTPS, VNC, TCP/IP) en OT (Ethernet/IP, Profinet, Modbus TCP, OPC UA, IEC61850) worden allemaal ondersteund.

- Bevoorrechte applicatiebeveiliging: Wanneer u geprivilegieerde applicaties host (zoals GitHub-repository’s), passen we verfijnde beveiligingscontroles toe voor elke toegang.

- Browserisolatie voor kritieke verbindingen via HTTP(S): Het opzetten van geïsoleerde sessies naar doelen om de webtoegang van gebruikers tot bronnen te controleren om bronnen te beschermen tegen gebruikers en gebruikers tegen bronnen.

Bolt-on 3: Voorkomen dat de veiligheidscontrole wordt omzeild

Enkele van de meest voorkomende toegangsgegevens, SSH-sleutels, worden niet opgemerkt door traditionele PAM-tools en door de Entra-productfamilie. Duizenden sessies worden uitgevoerd via het Secure Shell (SSH)-protocol in grote IT-omgevingen zonder goed toezicht of beheer. De reden is dat goed SSH-sleutelbeheer speciale expertise vereist, omdat SSH-sleutels niet goed werken met oplossingen die zijn gebouwd om wachtwoorden te beheren.

SSH-sleutels hebben een aantal kenmerken die ze onderscheiden van wachtwoorden, ook al zijn het ook toegangsgegevens:

- SSH-sleutels zijn standaard niet aan identiteiten gekoppeld.

- Ze verlopen nooit.

- Ze zijn eenvoudig te genereren door deskundige gebruikers, maar achteraf moeilijk te volgen.

- Er zijn vaak meer wachtwoorden dan wachtwoorden met een verhouding van 10:1.

- Ze verschillen functioneel van wachtwoorden en daarom kunnen wachtwoordgerichte tools ze niet aan.

Niet-beheerde sleutels kunnen ook leiden tot het omzeilen van Privilege Access Management (PAM). Met onze aanpak kunnen wij dit voorkomen, zoals hieronder beschreven:

Aanvulling 4: Beter zonder wachtwoorden en sleutels – beheer van geprivilegieerde inloggegevens op de juiste manier gedaan

Het beheren van wachtwoorden en sleutels is goed, maar wachtwoordloos en sleutelloos werken is elite. Onze aanpak kan ervoor zorgen dat uw omgeving nergens wachtwoorden of op sleutels gebaseerde vertrouwensrelaties kent, zelfs niet in kluizen. Hierdoor kunnen bedrijven in een volledig referentievrije omgeving opereren.

Enkele van de voordelen zijn onder meer:

- Er zijn geen inloggegevens die u kunt stelen, verliezen, misbruiken of verkeerd configureren

- U hoeft geen wachtwoorden of sleutels te rouleren voor minder verwerking en minder middelen

- U hoeft de productiescripts op de server niet te wijzigen om de kluizen te laten werken

- Uw bedrijf krijgt de authenticatiesleutels onder controle; deze hebben doorgaans meer aandacht nodig dan wachtwoorden

Over het geheel genomen maakt wachtwoord- en sleutelloze authenticatie prestatieniveaus mogelijk die niet worden bereikt door traditionele PAM-tools, zoals beschreven in de volgende sectie.

Bolt-on 5: Automatische verbindingen op schaal beveiligen

Machines, applicaties en systemen communiceren bijvoorbeeld als volgt met elkaar:

- Applicatie-naar-applicatie-verbindingen (A2A): Machines verzenden en ontvangen gegevens via API’s en authenticeren zichzelf met behulp van applicatiegeheimen.

- Bestandsoverdrachten: Door machine-naar-machine bestandsoverdracht kunnen ongelijksoortige servers cruciale informatie delen zonder dat mensen deze geheime gegevens lezen.

- Geplande batchtaken van toepassing naar toepassing: Een batchtaak verwijst naar een gepland programma dat is gemaakt om meerdere taken tegelijkertijd uit te voeren zonder menselijke tussenkomst.

IAM’s kunnen vaak helemaal geen machineverbindingen aan, en traditionele PAM’s kunnen deze niet op schaal aan. Vaak is de reden dat op SSH gebaseerde verbindingen worden geverifieerd met behulp van SSH-sleutels, die traditionele PAM’s niet goed kunnen beheren. Met onze aanpak kunnen geautomatiseerde verbindingen op grote schaal worden beveiligd en tegelijkertijd worden gegarandeerd dat hun inloggegevens goed worden beheerd, grotendeels dankzij de inloggegevensvrije aanpak die in sectie 4 wordt beschreven.

Bolt-on 6: Wie deed wat en wanneer: controleer, registreer en controleer op naleving

Oplossingen als Entra ID missen een goed audittraject. Typische functies die erin ontbreken, maar wel in onze oplossing voorkomen, zijn onder meer:

- Dashboards om auditgebeurtenissen te bekijken

- Beleidsrapportages voor naleving van regelgeving

- Sessieopname en monitoring voor inspectie met vier ogen zijn indien nodig beschikbaar

- User Enty and Behavior Analysis (UEBA) is gebaseerd op kunstmatige intelligentie en machinaal leren om eventuele afwijkingen in sessies te detecteren op basis van gedrag, locatie, tijd, apparaat en de beveiligingspositie van het apparaat.

Bolt-on 7: Kwantumveilige verbindingen tussen sites, netwerken en clouds

Kwantumveilige verbindingen maken uw verbindingen niet alleen toekomstbestendig, zelfs tegen kwantumcomputers, maar zijn een handige manier om op een veilige manier grootschalige gegevens tussen twee doelen te verzenden.

- Maak elke verbinding veilig via open openbare netwerken met kwantumveilige end-to-end encryptietunnels die geen sporen achterlaten op servers

- Sluit alle gegevens of protocollen – zelfs niet-versleuteld – op in een kwantumveilige tunnel

- Gegevenssoevereiniteit: beheer uw eigen geheimen door privé-coderingssleutels voor verbindingen te gebruiken

- Transporteer gegevens in diepere lagen van de netwerktopologie: Laag 2 (datalinklaag) of Laag 3 (netwerklaag)

PrivX Zero Trust Suite – de beste uitbreiding voor de Microsoft Entra-productfamilie voor kritieke verbindingen

Hoe geweldig IAM’s zoals Microsoft Entra ID ook zijn, ze missen functies die een must zijn voor gebruikers met een grote impact die toegang krijgen tot doelwitten met een hoog risico. Onze PrivX Zero Trust Suite integreert standaard met een aantal IAM’s, zelfs gelijktijdig, en breidt hun functionaliteit uit voor gevallen waarin alleen een identiteit niet voldoende is.

Neem contact met ons op voor een demo en ontdek waarom u een kritische beveiligingsoplossing op uw Entra IAM moet vastschroeven om de schroeven voor productieomgevingen vast te draaien.