Oppositie-activisten in Wit-Rusland en Oekraïense militaire en overheidsorganisaties zijn het doelwit van een nieuwe campagne die Microsoft Excel-documenten met malware gebruikt als kunstaas als kunstaas om een nieuwe variant van Picassoloader te leveren.

Het dreigingscluster is beoordeeld als een uitbreiding van een langlopende campagne die is gemonteerd door een Wit-Russische dreigingsacteur die Ghostwriter wordt genoemd (aka Moonscape, TA445, UAC-0057 en UNC1151) sinds 2016. Het staat bekend om zich aan te passen aan Russische veiligheidsbelangen en promoot verhalen die kritisch zijn over de NAVO.

“De campagne is in voorbereiding sinds juli-augustus 2024 en ging in de actieve fase in november-december 2024,” zei Sentinelone-onderzoeker Tom Hegel in een technisch rapport gedeeld met het Hacker News. “Recente malwaremonsters en command-and-control (C2) infrastructuuractiviteit geven aan dat de bewerking de afgelopen dagen actief blijft.”

Het startpunt van de aanvalsketen die door het Cybersecurity Company wordt geanalyseerd, is een Google Drive gedeeld document dat afkomstig is van een account genaamd Vladimir Nikiforech en een RAR -archief organiseerde.

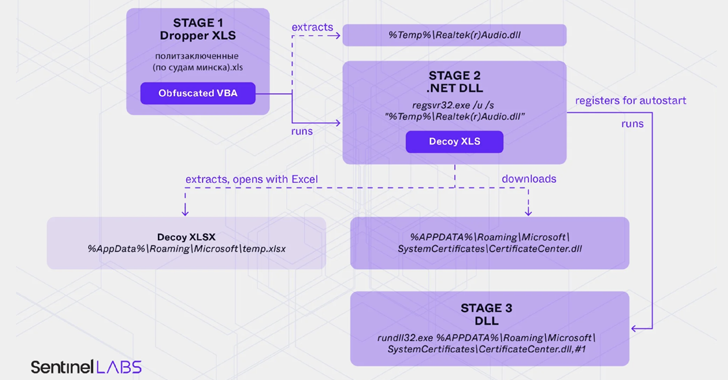

Het rattenbestand bevat een kwaadwillende Excel -werkmap, die, wanneer geopend, de uitvoering van een verdoezelde macro activeert wanneer potentiële slachtoffers macro’s kunnen worden uitgevoerd. De macro schrijft een DLL -bestand dat uiteindelijk de weg baant voor een vereenvoudigde versie van Picassoloader.

In de volgende fase wordt een Decoy Excel -bestand weergegeven aan het slachtoffer, terwijl op de achtergrond extra payloads naar het systeem worden gedownload. Al in juni 2024 werd deze aanpak gebruikt om de kobaltstaking na hetxploitatie te leveren.

Sentinelone zei dat het ook andere bewapende Excel-documenten ontdekte die loket in Oekraïne-thema droeg om een onbekende malware in de tweede fase te halen uit een externe URL (“Sciencealert (.) Shop”) in de vorm van een schijnbaar onschadelijk JPG-beeld, een techniek die bekend staat als steganografie . De URL’s zijn niet langer beschikbaar.

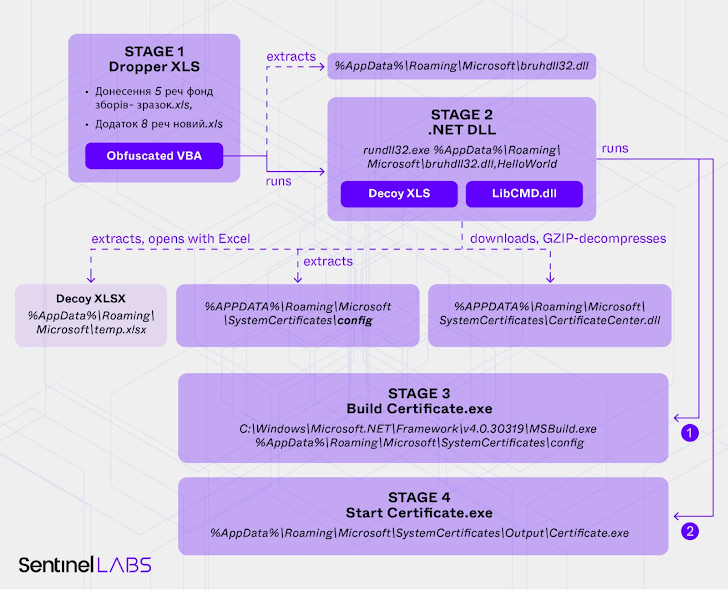

In een ander exemplaar wordt het booby-gevangen Excel-document gebruikt om een DLL met de naam libcmd te leveren, die is ontworpen om cmd.exe uit te voeren en verbinding te maken met stdin/stdout. Het wordt direct in het geheugen geladen als een .NET -assemblage en uitgevoerd.

“Gedurende 2024 heeft Ghostwriter herhaaldelijk een combinatie van Excel-werkboeken gebruikt die MacRopack-geobserveerde VBA-macro’s bevatten en ingebedde .NET-downloaders verdoezelen met verwarring,” zei Hegel.

“Hoewel Wit -Rusland niet actief deelneemt aan militaire campagnes in de oorlog in Oekraïne, lijken cyberdreigingsactoren die ermee verbonden zijn geen voorbehoud te hebben bij het uitvoeren van cyberspionage -operaties tegen Oekraïense doelen.”