Er is een kritieke beveiligingsfout onthuld in een populaire WordPress-plug-in genaamd Ultimate Member, die meer dan 200.000 actieve installaties heeft.

De kwetsbaarheid, bijgehouden als CVE-2024-1071, heeft een CVSS-score van 9,8 uit een maximum van 10. Beveiligingsonderzoeker Christiaan Swiers is gecrediteerd voor het ontdekken en rapporteren van de fout.

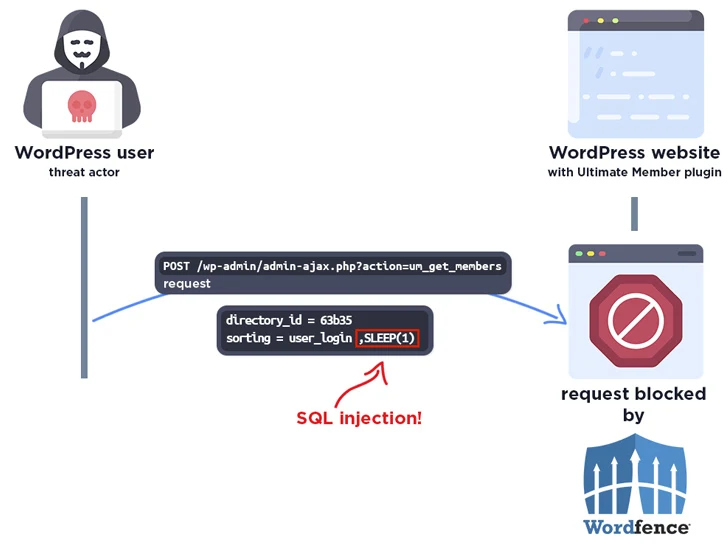

In een vorige week gepubliceerd advies zei WordPress-beveiligingsbedrijf Wordfence dat de plug-in “kwetsbaar is voor SQL-injectie via de ‘sorting’-parameter in versies 2.1.3 tot 2.8.2 vanwege onvoldoende ontsnapping op de door de gebruiker opgegeven parameter en gebrek aan voldoende voorbereiding op de bestaande SQL-query.”

Als gevolg hiervan zouden niet-geverifieerde aanvallers misbruik kunnen maken van de fout door extra SQL-query’s toe te voegen aan reeds bestaande query’s en gevoelige gegevens uit de database te extraheren.

Het is vermeldenswaard dat het probleem alleen van invloed is op gebruikers die de optie “Aangepaste tabel voor usermeta inschakelen” in de plug-in-instellingen hebben aangevinkt.

Na een verantwoorde openbaarmaking op 30 januari 2024 is er door de plug-inontwikkelaars een oplossing voor de fout beschikbaar gesteld met de release van versie 2.8.3 op 19 februari.

Gebruikers wordt geadviseerd om de plug-in zo snel mogelijk bij te werken naar de nieuwste versie om potentiële bedreigingen te beperken, vooral in het licht van het feit dat Wordfence de afgelopen 24 uur al één aanval heeft geblokkeerd die probeerde de fout te misbruiken.

In juli 2023 werd een andere tekortkoming in dezelfde plug-in (CVE-2023-3460, CVSS-score: 9,8) actief uitgebuit door bedreigingsactoren om malafide beheerdersgebruikers te creëren en de controle over kwetsbare sites over te nemen.

De ontwikkeling komt te midden van een golf van een nieuwe campagne die gebruik maakt van gecompromitteerde WordPress-sites om crypto-drainers zoals Angel Drainer rechtstreeks te injecteren of sitebezoekers om te leiden naar Web3 phishing-sites die drainers bevatten.

“Deze aanvallen maken gebruik van phishing-tactieken en kwaadaardige injecties om misbruik te maken van de afhankelijkheid van het Web3-ecosysteem van directe portemonnee-interacties, wat een aanzienlijk risico met zich meebrengt voor zowel website-eigenaren als de veiligheid van gebruikersactiva”, aldus Sucuri-onderzoeker Denis Sinegubko.

Het volgt ook op de ontdekking van een nieuw drainer-as-a-service (DaaS)-programma genaamd CG (afkorting van CryptoGrab) dat een partnerprogramma met 10.000 leden uitvoert, bestaande uit Russisch-, Engels- en Chineessprekenden.

Een van de door actoren gecontroleerde Telegram-kanalen “verwijst aanvallers naar een telegrambot waarmee ze hun fraudeoperaties kunnen uitvoeren zonder afhankelijkheden van derden”, zei Cyfirma eind vorige maand in een rapport.

“De bot stelt een gebruiker in staat om gratis een domein te krijgen, een bestaand sjabloon voor het nieuwe domein te klonen, het portemonnee-adres in te stellen waar het opgelichte geld naartoe moet worden gestuurd, en biedt ook Cloudflare-bescherming voor dat nieuwe domein.”

Er is ook waargenomen dat de bedreigingsgroep twee aangepaste telegrambots, SiteCloner en CloudflarePage, gebruikt om respectievelijk een bestaande, legitieme website te klonen en er Cloudflare-bescherming aan toe te voegen. Deze pagina’s worden vervolgens meestal verspreid via gecompromitteerde X-accounts (voorheen Twitter).