Grote bedrijven worden kleiner en hun CEO’s willen dat iedereen het weet. Wells Fargo heeft zijn personeelsbestand met 23% verlaagd gedurende vijf jaar, Bank of America heeft sinds 2010 88.000 werknemers afgewezen en de CEO van Verizon heeft onlangs opgeroepen dat het personeelsbestand “altijd naar beneden gaat”. Wat ooit een teken was van zakelijke nood is een ereteken geworden, met leidinggevenden die Lean Operations en AI-aangedreven efficiëntie vieren.

Maar terwijl C-Suite-leiders “meer doen met minder”, hebben CISOS minder middelen, terwijl elk te voorkomen beveiligingsincident exponentieel duurder wordt. Met beveiligingsteams die al dunne en ontwikkelaar-tot-beveiligingsverhoudingen zijn uitgerekt met onhoudbare niveaus, duwen deze personeelsreducties al bedresseerde teams voorbij hun breekpunt. Tegen deze achtergrond van de optimalisatie van het personeelsbestand vertegenwoordigen hardgecodeerde geheimen een bijzonder gevaarlijke blinde vlek die niet langer kan worden beheerd door handmatige processen en reactieve brandbestrijding.

De cijfers liegen niet

De referentiecrisis is er al. Volgens het laatste onderzoek van IBM omvat 86% van de inbreuken gestolen of gecompromitteerde referenties, met de gemiddelde tijd om deze incidenten te identificeren en te bevatten die zich uitstrekken tot een verbluffende 292 dagen.

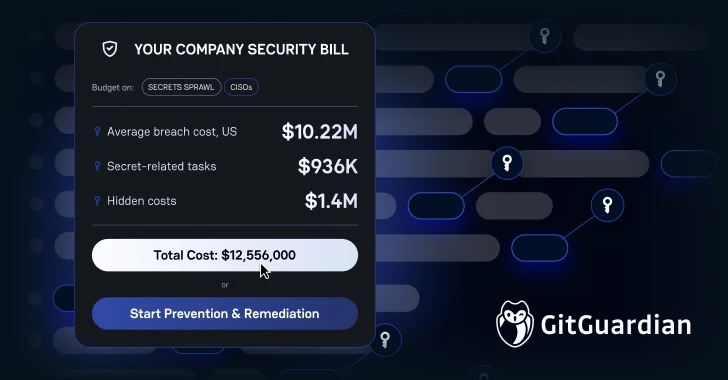

De financiële inzet is nooit hoger geweest. In de Verenigde Staten stegen inbreukkosten naar een High van $ 10,22 miljoen aller tijdenaangedreven door hogere boetes en detectiekosten. In het bijzonder voor op geloofsgebaseerde incidenten blijkt uit het onderzoek van Hashicorp dat deze inbreuken een premie van $ 750.000 dragen, wat betekent dat Amerikaanse organisaties te maken hebben met potentiële kosten van meer dan $ 11 miljoen wanneer er hardcode geheimen bij betrokken zijn.

Maar de verborgen kosten kunnen nog verwoestender zijn. Organisaties verspillen jaarlijks bijna $ 1,4 miljoen aan het handmatig beheren van geheimen. Dit omvat ontwikkelaarstijd die wordt besteed aan referentierotatie en blootstellingsonderzoek ($ 936.000) en beveiligingsanalisten die valse positieven triaden en gelekte referenties achtervolgen (> $ 500.000).

De impact van de echte wereld is al zichtbaar. Canva ervaren dagen van downtime in meerdere teams vanwege een enkel gelekt geheim, consumerende technische bronnen die moeten zijn gericht op productontwikkeling.

Waarom magere teams het risico versterken

Werknemersreducties betekenen langere tijd-tijd-tot-remediate incidenten, en het gemiddelde insluitingsvenster van 292 dagen wordt nog gevaarlijker. Elk beveiligingsincident trekt reeds uitgerekte teams weg van kernbedrijfsfuncties, waardoor dure context-switching-overhead creëert die Lean-organisaties zich niet kunnen veroorloven.

De reikwijdte van het probleem blijft groeien, zelfs terwijl teams krimpen. Grote organisaties herbergen duizenden onbeheerde geheimen verspreid over code -repositories, CI/CD -pijpleidingen, slappe kanalen, JIRA -tickets en samenwerkingsplatforms.

Het onderzoek van Hashicorp geeft aan dat tot 40% van deze geheimen in categorieën met een hoog risico vallen, en vaak directe productietoegang biedt.

Dit creëert een vermenigvuldigingseffect: een hardcode API-sleutel kan laterale beweging, supply chain compromis en grootschalige ransomware-implementatie mogelijk maken. De recente S1ngularity-aanval toont dit perfect aan: wat begon als een GitHub-actietoken-stelen-pull-verzoek aangetast NX-pakketten, het stelen van 2.349 referenties en cascade in aanvallers die 82.901 extra geheimen blootleggen door meer dan 10.000 particuliere repositories openbaar te maken.

De strategische reactie: precisie over volume

De benadering van Gitguardian om Secrets Security te herkennen, erkent een fundamentele waarheid: alleen detectie is niet genoeg. Zonder effectieve sanering worden waarschuwingen duur geluid die al over de reeds uitgerekte teams overweldigen. Voor ciso’s die de beveiligingsactiviteiten van leerling beheren, is dit onderscheid cruciaal.

Geheimen vormen een fundamenteel andere uitdaging dan traditionele kwetsbaarheden. Hoewel een ontwikkelaar meestal onafhankelijk van een code -kwetsbaarheid kan patchen, vereist het herstellen van blootgestelde geheimen de bredere infrastructuurcontext – waarbij het geheim wordt gebruikt in meerdere diensten, welke systemen ervan afhankelijk zijn en wie de bevoegdheid heeft om het te roteren. Dit vereist vaak coördinatie tussen ontwikkelings-, platform- en DevOps -teams, elk met eigen prioriteiten en workflows. Het handmatig verzamelen van deze context wordt onbetaalbaar duur wanneer beveiligingsteams al op capaciteit werken, waardoor wat snelle oplossingen moeten zijn in complexe, multi-team onderzoeken die weken kunnen uitrekken.

Geavanceerde platforms verleggen nu de focus van “Wat is blootgesteld?” naar “Wat is de omvang van blootstelling?” door contextuele informatie te verstrekken, inclusief rollen, machtigingen, eigendom en bedreigingsbereik. Deze holistische benadering gaat direct in op de vals positieve last die organisaties jaarlijks meer dan $ 500.000 kost in de tijd van verspillende analisten.

Verzoeningstijd van weken tot uren verkorten

Effectieve saneringskaders komen perfect overeen met de beperkingen van Lean Team:

Proactieve detectie: Platforms die zowel preventief scannen implementeren tijdens commits en reactief scannen voor bestaande lekken vangstproblemen voordat ze het gemiddelde insluitingsvenster van 292 dagen bereiken.

Duidelijk eigendom: In plaats van vage meldingen uit te zenden, wijzen moderne tools eigendom toe voor elk geheim, zodat verantwoordelijke ontwikkelaars meldingen met volledige context ontvangen. Dit elimineert tijdverspilling die geheime eigenaren opjagen.

Geïnformeerde besluitvorming: Teams ontvangen precieze locatiegegevens, begrijpen wat elk geheim ontgrendelt en weten of het nog steeds actief is. Volgens het hierboven genoemde Hashicorp -onderzoek voorkomt deze gerichte aanpak de jaarlijkse productiviteitsafvoer van $ 936.000 van handmatige onderzoekstaken.

Workflow -integratie: Ontwikkelaars krijgen een duidelijke saneringsbegeleiding rechtstreeks binnen hun bestaande tools, waardoor de contextomschakelingskosten worden verlaagd die kleinere teams pesten. Geavanceerde platforms bieden nu geautomatiseerde geheime intrekkingsmogelijkheden en kunnen code-fixing pull-aanvragen rechtstreeks binnen versiebeheersystemen genereren, ontwikkelaars die precies werken waar ze werken in plaats van ze te dwingen in afzonderlijke beveiligingshulpmiddelen.

De ROI van slimme sanering

Door specifieke bestanden en regels van code te lokaliseren waar geheimen hardcode zijn, transformeert de aanpak van Gitguardian de economie van incidentrespons. In plaats van dat ontwikkelaars uren doorbrengen met het zoeken naar codebases, richten ze hun inspanningen precies waar nodig. Real-time saneringsvolgingen biedt beveiligingsteams zichtbaarheid zonder handmatig toezicht.

Deze precisiebenadering pakt de kernuitdaging rechtstreeks aan voor ingeslagen beveiligingsteams: meer doen met minder met behoud van de beveiligingshouding.