De Android-banktrojan, bekend als Vultur, is opnieuw opgedoken met een reeks nieuwe functies en verbeterde anti-analyse- en detectie-ontduikingstechnieken, waardoor operators op afstand kunnen communiceren met een mobiel apparaat en gevoelige gegevens kunnen verzamelen.

“Vultur is ook begonnen meer van zijn kwaadaardige activiteiten te maskeren door zijn C2-communicatie te versleutelen, meerdere gecodeerde payloads te gebruiken die on-the-fly worden gedecodeerd, en de gedaante van legitieme applicaties te gebruiken om zijn kwaadaardige acties uit te voeren”, zei NCC Group-onderzoeker Joshua Kamp in een rapport dat vorige week werd gepubliceerd.

Vultur werd begin 2021 voor het eerst onthuld, waarbij de malware de API's van Android-toegankelijkheidsservices kon gebruiken om kwaadaardige acties uit te voeren.

Er is waargenomen dat de malware wordt verspreid via getrojaniseerde dropper-apps in de Google Play Store, die zich voordoen als authenticator en productiviteits-apps om onwetende gebruikers te misleiden om deze te installeren. Deze dropper-apps worden aangeboden als onderdeel van een dropper-as-a-service (DaaS)-operatie genaamd Brunhilda.

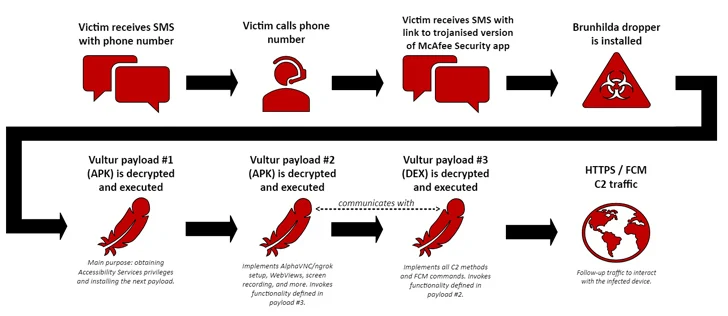

Andere aanvalsketens, zoals waargenomen door NCC Group, houden in dat de droppers worden verspreid met behulp van een combinatie van sms-berichten en telefoontjes – een techniek die telefonische gerichte aanvalslevering (TOAD) wordt genoemd – om uiteindelijk een bijgewerkte versie van de malware aan te bieden.

“Het eerste sms-bericht leidt het slachtoffer naar een telefoontje”, zei Kamp. Wanneer het slachtoffer het nummer belt, stuurt de fraudeur het slachtoffer een tweede sms met daarin de link naar de dropper: een aangepaste versie van de [legitimate] McAfee Security-app.”

Het initiële sms-bericht heeft tot doel een vals gevoel van urgentie te wekken door de ontvangers te instrueren een nummer te bellen om een niet-bestaande transactie waarmee een grote som geld is gemoeid, te autoriseren.

Bij de installatie voert de kwaadaardige dropper drie gerelateerde payloads uit (twee APK's en één DEX-bestand) die de bot registreren bij de C2-server, machtigingen voor toegankelijkheidsservices verkrijgen voor externe toegang via AlphaVNC en ngrok, en opdrachten uitvoeren die zijn opgehaald van de C2-server.

Een van de opvallende toevoegingen aan Vultur is de mogelijkheid om op afstand te communiceren met het geïnfecteerde apparaat, inclusief het uitvoeren van klikken, scrollen en swipen, via de toegankelijkheidsdiensten van Android, en om bestanden te downloaden, uploaden, verwijderen, installeren en vinden.

Bovendien is de malware uitgerust om te voorkomen dat de slachtoffers communiceren met een vooraf gedefinieerde lijst met apps, aangepaste meldingen weer te geven in de statusbalk en zelfs Keyguard uit te schakelen om de beveiligingsmaatregelen op het vergrendelscherm te omzeilen.

“De recente ontwikkelingen van Vultur hebben een verschuiving in de focus laten zien naar het maximaliseren van de afstandsbediening over geïnfecteerde apparaten”, aldus Kamp.

“Met de mogelijkheid om commando's uit te voeren voor scrollen, veeggebaren, klikken, volumeregeling, het blokkeren van apps en zelfs het integreren van bestandsbeheerfunctionaliteit, is het duidelijk dat het primaire doel is om totale controle te krijgen over gecompromitteerde apparaten.”

De ontwikkeling komt op het moment dat Team Cymru de transitie van de Octo (ook bekend als Coper) Android-banktrojan naar een malware-as-a-service-operatie onthulde, waarbij zijn diensten aan andere bedreigingsactoren werden aangeboden voor het uitvoeren van informatiediefstal.

“De malware biedt een verscheidenheid aan geavanceerde functies, waaronder keylogging, het onderscheppen van sms-berichten en pushmeldingen, en controle over het scherm van het apparaat”, aldus het bedrijf.

“Het maakt gebruik van verschillende middelen om gevoelige informatie te stelen, zoals wachtwoorden en inloggegevens, door valse schermen of overlays weer te geven. Bovendien maakt het gebruik van VNC (Virtual Network Computing) voor externe toegang tot apparaten, waardoor de bewakingsmogelijkheden worden verbeterd.”

Naar schatting hebben Octo-campagnes 45.000 apparaten gecompromitteerd, voornamelijk in Portugal, Spanje, Turkije en de VS. Enkele van de andere slachtoffers bevinden zich in Frankrijk, Nederland, Canada, India en Japan.

De bevindingen volgen ook op de opkomst van een nieuwe campagne gericht op Android-gebruikers in India, die kwaadaardige APK-pakketten verspreidt die zich voordoen als online boekings-, facturerings- en koeriersdiensten via een Malware-as-a-Service (MaaS)-aanbod.

De malware “richt zich op diefstal van bankgegevens, sms-berichten en andere vertrouwelijke informatie van de apparaten van slachtoffers”, zei Symantec, eigendom van Broadcom, in een bulletin.