Een geavanceerde persistente bedreigingsgroep (APT) genaamd Leegte Banshee Er is waargenomen dat het een onlangs onthulde beveiligingsfout in de Microsoft MHTML-browserengine misbruikt als zero-day om een informatiedief genaamd Atlantida te verspreiden.

Cybersecuritybedrijf Trend Micro, dat de activiteit medio mei 2024 observeerde, stelde dat de kwetsbaarheid – gevolgd als CVE-2024-38112 – werd gebruikt als onderdeel van een aanvalsketen met meerdere fasen, waarbij speciaal vervaardigde internet-snelkoppelingsbestanden (URL’s) werden gebruikt.

“Variaties van de Atlantida-campagne zijn in 2024 zeer actief geweest en zijn geëvolueerd om CVE-2024-38112 te gebruiken als onderdeel van Void Banshee-infectieketens”, aldus beveiligingsonderzoekers Peter Girnus en Aliakbar Zahravi. “Het vermogen van APT-groepen zoals Void Banshee om uitgeschakelde services zoals (Internet Explorer) te exploiteren, vormt een aanzienlijke bedreiging voor organisaties wereldwijd.”

De bevindingen sluiten aan bij eerdere onthullingen van Check Point, dat The Hacker News vertelde over een campagne die dezelfde tekortkoming gebruikte om de stealer te verspreiden. Het is vermeldenswaard dat CVE-2024-38112 vorige week door Microsoft werd aangepakt als onderdeel van Patch Tuesday-updates.

CVE-2024-38112 is door de Windows-maker beschreven als een spoofing-kwetsbaarheid in de MSHTML (ook bekend als Trident) browser-engine die wordt gebruikt in de inmiddels stopgezette Internet Explorer-browser. Het Zero Day Initiative (ZDI) heeft echter beweerd dat het een fout is in de uitvoering van externe code.

“Wat gebeurt er als de leverancier stelt dat de oplossing een defense-in-depth update moet zijn in plaats van een volledige CVE?”, aldus Dustin Childs van ZDI. “Wat gebeurt er als de leverancier stelt dat de impact spoofing is, maar de bug resulteert in remote code execution?”

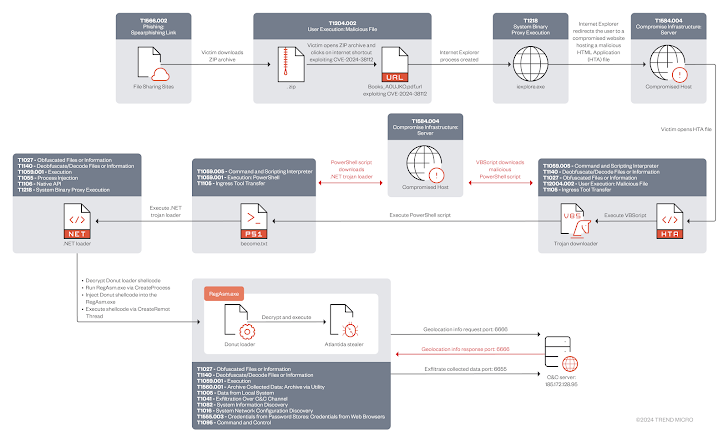

Bij aanvalsketens wordt gebruikgemaakt van spearphishing-e-mails met links naar ZIP-archiefbestanden die worden gehost op sites voor het delen van bestanden. Deze bestanden bevatten URL-bestanden die gebruikmaken van CVE-2024-38112 om het slachtoffer om te leiden naar een gecompromitteerde site die een schadelijke HTML-toepassing (HTA) host.

Wanneer u het HTA-bestand opent, wordt er een Visual Basic Script (VBS) uitgevoerd dat op zijn beurt een PowerShell-script downloadt en uitvoert dat verantwoordelijk is voor het ophalen van een .NET Trojan-loader. Uiteindelijk gebruikt VBS het Donut shellcode-project om de Atlantida-stealer te decoderen en uit te voeren in het RegAsm.exe-procesgeheugen.

Atlantida is gebaseerd op open-source stealers als NecroStealer en PredatorTheStealer en is ontworpen om bestanden, screenshots, geolocatie en gevoelige gegevens te extraheren uit webbrowsers en andere applicaties, waaronder Telegram, Steam, FileZilla en verschillende cryptocurrency wallets.

“Door speciaal vervaardigde URL-bestanden te gebruiken die de MHTML-protocolhandler en de x-usc!-richtlijn bevatten, kon Void Banshee HTML Application (HTA)-bestanden rechtstreeks via het uitgeschakelde IE-proces openen en uitvoeren”, aldus de onderzoekers.

“Deze exploitatiemethode is vergelijkbaar met CVE-2021-40444, een andere MSHTML-kwetsbaarheid die werd gebruikt bij zero-day-aanvallen.”

Er is niet veel bekend over Void Banshee, behalve dat de groep in het verleden vooral Noord-Amerikaanse, Europese en Zuidoost-Aziatische regio’s heeft aangevallen voor informatiediefstal en financieel gewin.

Deze ontwikkeling komt nadat Cloudflare heeft onthuld dat kwaadwillenden snel proof-of-concept (PoC)-exploits in hun arsenaal opnemen, soms zelfs al binnen 22 minuten na de openbare release, zoals is waargenomen in het geval van CVE-2024-27198.

“De snelheid waarmee openbaar gemaakte CVE’s worden geëxploiteerd, ligt vaak hoger dan de snelheid waarmee mensen WAF-regels kunnen maken of patches kunnen maken en implementeren om aanvallen te beperken”, aldus het webinfrastructuurbedrijf.

Het volgt ook op de ontdekking van een nieuwe campagne die gebruikmaakt van Facebook-advertenties die nep-Windows-thema’s promoten om een andere stealer te verspreiden, bekend als SYS01stealer. Deze stealer is bedoeld om zakelijke Facebook-accounts te kapen en de malware verder te verspreiden.

“Als infostealer richt SYS01 zich op het exfiltreren van browsergegevens zoals inloggegevens, geschiedenis en cookies”, aldus Trustwave. “Een groot deel van de payload is gericht op het verkrijgen van toegangstokens voor Facebook-accounts, met name die met Facebook Business-accounts, die de dreigingsactoren kunnen helpen bij het verspreiden van de malware.”