De Vietnamese dreigingsactoren achter de Ducktail stealer-malware zijn in verband gebracht met een nieuwe campagne die liep tussen maart en begin oktober 2023, gericht op marketingprofessionals in India met als doel zakelijke Facebook-accounts te kapen.

“Een belangrijk kenmerk dat het onderscheidt is dat, in tegenstelling tot eerdere campagnes, die afhankelijk waren van .NET-applicaties, deze Delphi als programmeertaal gebruikte”, zei Kaspersky in een rapport dat vorige week werd gepubliceerd.

Ducktail maakt, naast Duckport en NodeStealer, deel uit van een ecosysteem voor cybercriminaliteit dat opereert vanuit Vietnam, waarbij de aanvallers voornamelijk gesponsorde advertenties op Facebook gebruiken om kwaadaardige advertenties te verspreiden en malware in te zetten die de inlogcookies van slachtoffers kan plunderen en uiteindelijk de controle over hun accounts kan overnemen.

Dergelijke aanvallen richten zich vooral op gebruikers die mogelijk toegang hebben tot een Facebook Business-account. De fraudeurs gebruiken vervolgens de ongeoorloofde toegang om advertenties te plaatsen voor financieel gewin, waardoor de infecties verder in stand worden gehouden.

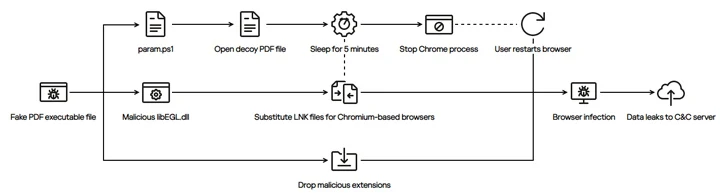

In de campagne die door het Russische cyberbeveiligingsbedrijf is gedocumenteerd, worden potentiële doelwitten die op zoek zijn naar een carrièreswitch archiefbestanden gestuurd met daarin een kwaadaardig uitvoerbaar bestand dat is vermomd met een PDF-pictogram om hen te misleiden om het binaire bestand te starten.

Als u dit wel doet, slaat het schadelijke bestand een PowerShell-script met de naam param.ps1 en een lok-PDF-document lokaal op in de map “C:UsersPublic” in Windows.

“Het script gebruikt de standaard pdf-viewer op het apparaat om de aanvalsman te openen, pauzeert vijf minuten en beëindigt vervolgens het Chrome-browserproces”, aldus Kaspersky.

Het bovenliggende uitvoerbare bestand downloadt en start ook een frauduleuze bibliotheek met de naam libEGL.dll, die de bestanden “C:ProgramDataMicrosoftWindowsStart MenuPrograms” en “C:ProgramDataMicrosoftInternet ExplorerQuick LaunchUser Pinned” scant TaskBar”-mappen voor elke snelkoppeling (dat wil zeggen een LNK-bestand) naar een Chromium-gebaseerde webbrowser.

De volgende fase omvat het wijzigen van het LNK-snelkoppelingsbestand van de browser door er een opdrachtregelschakelaar “–load-extension” aan toe te voegen om een frauduleuze extensie te starten die zich voordoet als de legitieme Google Docs Offline-add-on om onder de radar te blijven.

De extensie is op zijn beurt ontworpen om informatie over alle geopende tabbladen naar een door een acteur bestuurde server te sturen die in Vietnam is geregistreerd en om de zakelijke Facebook-accounts te kapen.

Google klaagt oplichters aan omdat ze Bard Lures gebruiken om malware te verspreiden

De bevindingen onderstrepen een strategische verschuiving in de aanvalstechnieken van Ducktail en komen op het moment dat Google een rechtszaak heeft aangespannen tegen drie onbekende personen in India en Vietnam omdat ze hebben geprofiteerd van de publieke belangstelling voor generatieve AI-tools zoals Bard om malware via Facebook te verspreiden en inloggegevens voor sociale media te stelen.

“Gedaagden verspreiden links naar hun malware via berichten op sociale media, advertenties (dat wil zeggen gesponsorde berichten) en pagina’s, die allemaal beweren downloadbare versies van Bard of andere Google AI-producten aan te bieden”, beweerde het bedrijf in zijn klacht.

“Wanneer een gebruiker die is ingelogd op een sociale media-account op de links klikt die worden weergegeven in de advertenties van gedaagden of op hun pagina’s, worden de links doorgestuurd naar een externe website van waaruit een RAR-archief, een soort bestand, wordt gedownload naar de computer van de gebruiker.”

De archiefbestanden bevatten een installatiebestand dat een browserextensie kan installeren die geschikt is voor het stelen van de sociale media-accounts van slachtoffers.

Eerder dit jaar zei Meta dat het bedreigingsactoren had waargenomen die misleidende browserextensies creëerden die beschikbaar zijn in officiële webwinkels en die beweren ChatGPT-gerelateerde tools aan te bieden, en dat het meer dan 1.000 unieke URL’s heeft gedetecteerd en geblokkeerd voor het delen ervan via zijn diensten.