Niet minder dan 4.000 unieke webbackdoors die eerder door verschillende bedreigingsactoren werden ingezet, zijn gekaapt door de controle over verlaten en verlopen infrastructuur over te nemen voor slechts $ 20 per domein.

Cybersecuritybedrijf watchTowr Labs zei dat het de operatie had afgerond door meer dan 40 domeinnamen te registreren waarvan de achterdeurtjes waren ontworpen om te gebruiken voor command-and-control (C2). In samenwerking met de Shadowserver Foundation zijn de domeinen die bij het onderzoek betrokken zijn, gezonken.

“We hebben backdoors gekaapt (die afhankelijk waren van inmiddels verlaten infrastructuur en/of verlopen domeinen) die zelf binnen backdoors bestonden, en hebben sindsdien de resultaten zien binnenstromen”, zeggen Benjamin Harris, CEO van WatchTowr Labs en onderzoeker Aliz Hammond in een technische mededeling. schrijven van vorige week.

“Deze kaping stelde ons in staat gecompromitteerde hosts te volgen terwijl ze zich ‘rapporteerden’, en gaf ons in theorie de macht om deze gecompromitteerde hosts te vorderen en te controleren.”

Tot de gecompromitteerde doelen die door middel van de bakenactiviteit werden geïdentificeerd, behoorden overheidsinstanties uit Bangladesh, China en Nigeria; en academische instellingen in onder meer China, Zuid-Korea en Thailand.

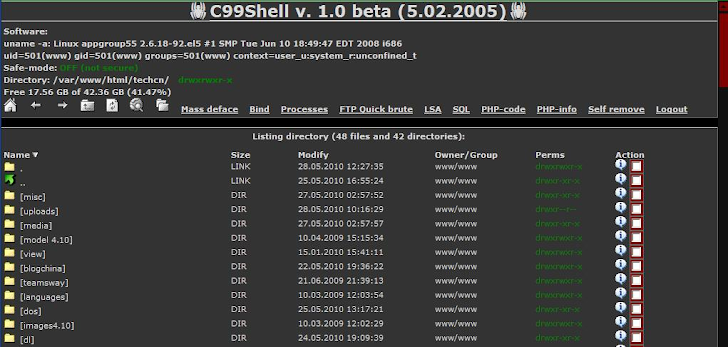

De achterdeuren, die niets anders zijn dan webshells die zijn ontworpen om permanente toegang op afstand tot doelnetwerken te bieden voor vervolgexploitatie, variëren in omvang en functionaliteit –

- Eenvoudige webshells die door middel van PHP-code een door de aanvaller verstrekt commando kunnen uitvoeren

- c99shell

- r57shell

- China Chopper, een webshell die prominent aanwezig is bij China-nexus Advanced Persistent Threat (APT)-groepen

Zowel c99shell als r57shell zijn volledig uitgeruste webshells met functies om willekeurige code of opdrachten uit te voeren, bestandsbewerkingen uit te voeren, extra payloads in te zetten, brute-force FTP-servers en zichzelf te verwijderen van gecompromitteerde hosts.

WatchTowr Labs zei dat het gevallen heeft waargenomen waarin sommige webshells door de scriptbeheerders via een backdoor werden gebruikt om de locaties te lekken waar ze werden ingezet, waardoor onbedoeld de teugels ook aan andere bedreigingsactoren werden overgedragen.

De ontwikkeling komt een paar maanden nadat het bedrijf onthulde dat het slechts $ 20 had uitgegeven om een oud WHOIS-serverdomein (“whois.dotmobiregistry(.)net”) te verwerven dat is gekoppeld aan het .mobi-topniveaudomein (TLD), waarmee meer dan 135.000 unieke systemen die nog steeds communiceerden met de server, zelfs nadat deze was gemigreerd naar “whois.nic(.)mobi.”

Deze omvatten verschillende particuliere bedrijven, zoals VirusTotal, evenals mailservers voor talloze overheids-, militaire en universitaire entiteiten. De .gov-adressen behoorden tot Argentinië, Bangladesh, Bhutan, Ethiopië, India, Indonesië, Israël, Pakistan, de Filippijnen, Oekraïne en de VS.

“Het is enigszins bemoedigend om te zien dat aanvallers dezelfde fouten maken als verdedigers”, aldus watchTowr Labs. “Het is gemakkelijk om te denken dat aanvallers nooit een fout maken, maar we hebben bewijs gezien van het tegendeel: dozen met open webshells, verlopen domeinen en het gebruik van software die achter de deur zit.”