Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe Android-trojan genaamd Massief dat is ontworpen om Device Takeover-aanvallen (DTO) voor financiële diefstal te vergemakkelijken.

Volgens ThreatFabric doet de malware zich voor als ogenschijnlijk onschuldige IPTV-apps om slachtoffers te misleiden, wat aangeeft dat de activiteit vooral gericht is op gebruikers die op zoek zijn naar online tv-applicaties.

“Deze nieuwe dreiging, hoewel alleen zichtbaar in een beperkt aantal tamelijk gerichte campagnes, vormt nu al een groot risico voor de gebruikers van mobiel bankieren, waardoor de operators geïnfecteerde apparaten op afstand kunnen controleren en apparaten kunnen overnemen, waarbij verdere frauduleuze transacties worden uitgevoerd vanaf de bankrekeningen van het slachtoffer”, aldus het Nederlandse mobiele beveiligingsbedrijf in een rapport gedeeld met The Hacker News.

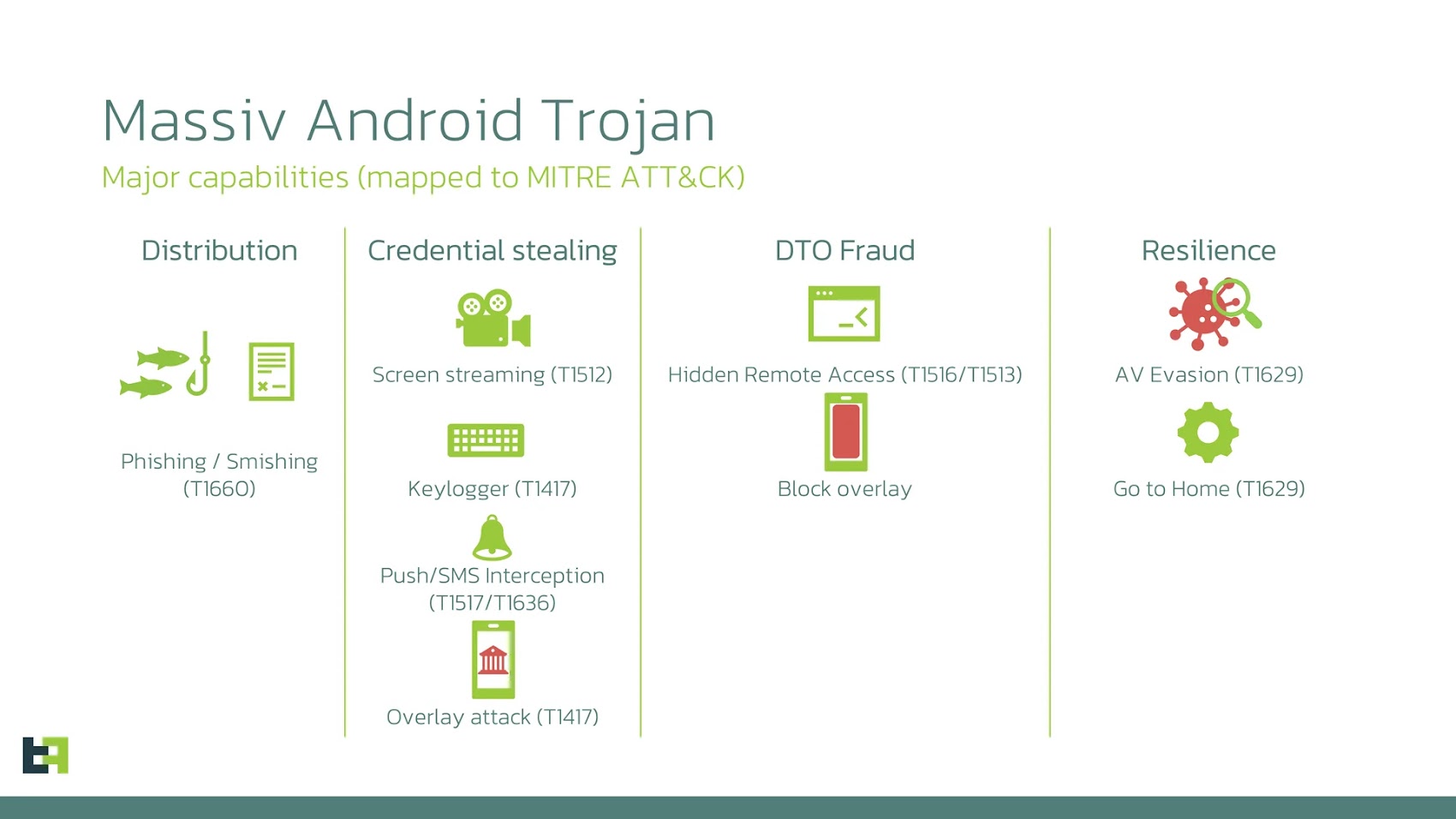

Net als verschillende families van malware voor Android-bankieren ondersteunt Massiv een breed scala aan functies om diefstal van inloggegevens te vergemakkelijken via een aantal methoden: schermstreaming via de MediaProjection API van Android, keylogging, sms-onderschepping en nep-overlays die worden weergegeven bovenop bank- en financiële apps. De overlay vraagt gebruikers om hun inloggegevens en creditcardgegevens in te voeren.

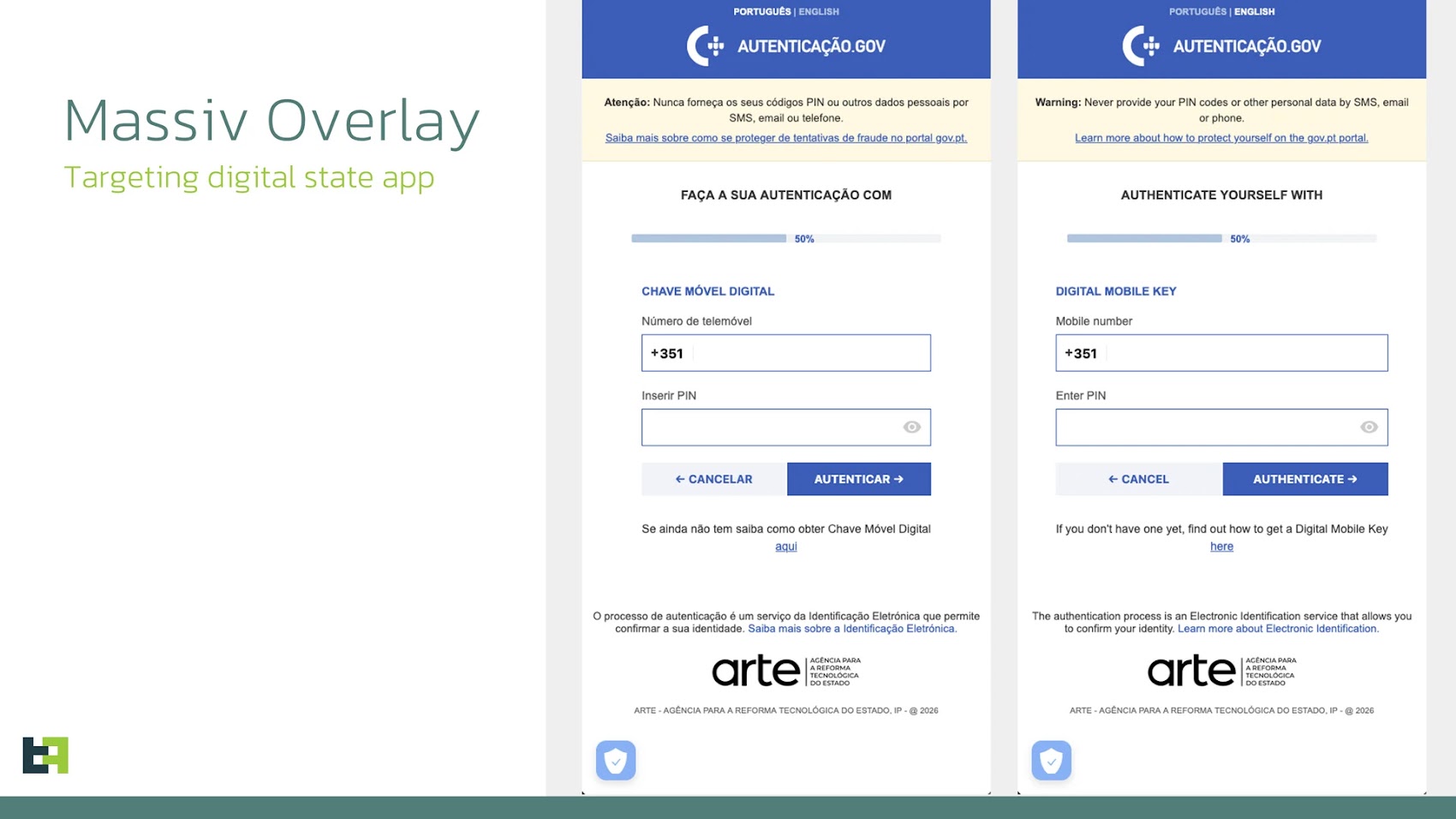

Eén van deze campagnes is gericht op gov.pt, een Portugese overheidsapp waarmee gebruikers identificatiedocumenten kunnen opslaan en de Digital Mobile Key kunnen beheren (ook bekend als Chave Móvel Digital of CMD). De overlay verleidt gebruikers om hun telefoonnummer en pincode in te voeren, waarschijnlijk in een poging om Know Your Customer (KYC)-verificatie te omzeilen.

ThreatFabric zei dat het gevallen heeft geïdentificeerd waarin oplichters de via deze overlays verzamelde informatie gebruikten om nieuwe bankrekeningen te openen op naam van het slachtoffer, waardoor deze konden worden gebruikt voor het witwassen van geld of om leningen goedgekeurd te krijgen zonder medeweten van het daadwerkelijke slachtoffer.

Bovendien dient het als een volledig functioneel hulpmiddel voor afstandsbediening, waardoor de operator heimelijk toegang kan krijgen tot het apparaat van het slachtoffer, terwijl er een zwarte schermoverlay wordt weergegeven om de kwaadaardige activiteit te verbergen. Deze technieken, gerealiseerd door misbruik te maken van de toegankelijkheidsdiensten van Android, zijn ook waargenomen bij verschillende andere Android-bankiers zoals Crocodilus, Datzbro en Klopatra.

“Sommige applicaties implementeren echter bescherming tegen schermopnamen”, legt het bedrijf uit. “Om dit te omzeilen, gebruikt Massiv de zogenaamde UI-boommodus – het doorkruist AccessibilityWindowInfo-roots en verwerkt AccessibilityNodeInfo-objecten recursief.”

Dit wordt gedaan om een JSON-representatie op te bouwen van zichtbare tekst en inhoudsbeschrijvingen, UI-elementen, schermcoördinaten en interactievlaggen die aangeven of het UI-element klikbaar, bewerkbaar, gefocust of ingeschakeld is. Alleen knooppunten die zichtbaar zijn en tekst bevatten, worden naar de aanvaller geëxporteerd, die vervolgens de volgende actie kan bepalen door specifieke opdrachten te geven om met het apparaat te communiceren.

De malware is uitgerust om een breed scala aan kwaadaardige acties uit te voeren –

- Schakel zwarte overlay in, demp geluiden en trillingen

- Apparaatinformatie verzenden

- Voer klik- en veegacties uit

- Wijzig het klembord met specifieke tekst

- Schakel het zwarte scherm uit

- Schermstreaming in-/uitschakelen

- Ontgrendel apparaat met patroon

- Geef overlays weer voor een app, apparaatpatroonvergrendeling of pincode

- Download ZIP-archief met overlays voor gerichte toepassingen

- Download en installeer APK-bestanden

- Open de instellingenschermen voor Batterijoptimalisatie, Apparaatbeheer en Play Protect

- Vraag toestemming aan voor toegang tot sms-berichten, installeer APK-pakketten,

- Wis logdatabases op het apparaat

Massiv wordt gedistribueerd in de vorm van dropper-apps die IPTV-apps nabootsen via sms-phishing. Eenmaal geïnstalleerd en gestart, vraagt de dropper het slachtoffer om een ”belangrijke” update te installeren door hem toestemming te geven om software van externe bronnen te installeren. De namen van de kwaadaardige artefacten worden hieronder vermeld:

- IPTV24 (hfgx.mqfy.fejku) – Druppelaar

- Google Play (hobfjp.anrxf.cucm) – Massiv

“In de meeste gevallen is het gewoon vermomd”, zegt ThreatFabric. “Er zijn geen echte IPTV-applicaties geïnfecteerd of bevatten aanvankelijk kwaadaardige code. Meestal opent de dropper die een IPTV-app nabootst een WebView met een IPTV-website erin, terwijl de daadwerkelijke malware al op het apparaat is geïnstalleerd en actief is.”

Het merendeel van de Android-malwarecampagnes waarbij tv-gerelateerde droppers worden gebruikt, was de afgelopen zes maanden gericht op Spanje, Portugal, Frankrijk en Turkije.

Massiv is de nieuwste nieuwkomer in het toch al drukke Android-bedreigingslandschap en weerspiegelt de aanhoudende vraag naar dergelijke kant-en-klare oplossingen onder cybercriminelen.

“Hoewel nog niet is waargenomen dat het wordt gepromoot als Malware-as-a-Service, vertoont de operator van Massiv duidelijke tekenen om deze weg in te slaan, door API-sleutels te introduceren die kunnen worden gebruikt in malware-communicatie met de backend”, aldus ThreatFabric. “Code-analyse bracht een voortdurende ontwikkeling aan het licht, waarbij er waarschijnlijk in de toekomst meer functies zullen worden geïntroduceerd.”