Het bedreigingsactiviteitencluster bekend als OngevraagdeBooker Er is waargenomen dat aanvallen op telecommunicatiebedrijven in Kirgizië en Tadzjikistan waren gericht, wat een verschuiving markeert ten opzichte van eerdere aanvallen gericht op Saoedi-Arabische entiteiten.

De aanvallen omvatten de inzet van twee verschillende achterdeurtjes met de codenaam LuciDoor en MarsSnake, volgens een rapport dat vorige week door Positive Technologies werd gepubliceerd.

“De groep gebruikte verschillende unieke en zeldzame instrumenten van Chinese oorsprong”, aldus onderzoekers Alexander Badaev en Maxim Shamanov.

UnsolicitedBooker werd voor het eerst gedocumenteerd door ESET in mei 2025, waarbij de met China verbonden dreigingsactor werd toegeschreven aan een cyberaanval gericht op een niet nader genoemde internationale organisatie in Saoedi-Arabië met een achterdeur genaamd MarsSnake. Er wordt geschat dat de groep al sinds maart 2023 actief is en zich in het verleden heeft gericht op organisaties in Azië, Afrika en het Midden-Oosten.

Verdere analyse van de bedreigingsacteur heeft tactische overlappingen met twee andere clusters aan het licht gebracht, waaronder Space Pirates en een nog niet toegeschreven campagne gericht op Saoedi-Arabië met een andere achterdeur genaamd Zardoor.

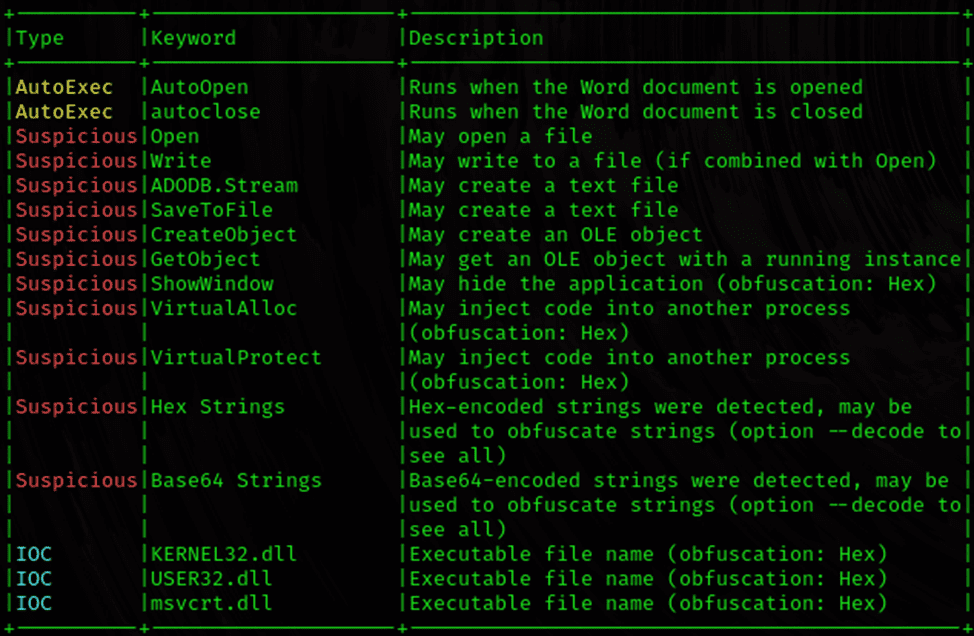

De nieuwste reeks aanvallen, gedocumenteerd door de Russische cyberbeveiligingsleverancier, bleek eind september 2025 gericht te zijn op Kirgizische organisaties met phishing-e-mails met daarin een Microsoft Office-document dat, wanneer het wordt geopend, de ontvangers instrueert “Inhoud in te schakelen” om een kwaadaardige macro uit te voeren.

Terwijl het document het tariefplan van een telecomprovider aan het slachtoffer toont, dropt de macro heimelijk een C++-malwarelader genaamd LuciLoad die op zijn beurt LuciDoor levert. Een andere aanval die eind november 2025 werd waargenomen, hanteerde dezelfde modus operandi, maar deze keer werd een andere lader met de codenaam MarsSnakeLoader gebruikt om MarsSnake in te zetten.

Nog in januari 2026 zou UnsolicitedBooker phishing-e-mails hebben gebruikt als vector om bedrijven in Tadzjikistan te targeten. Hoewel de algehele aanvalsketen hetzelfde blijft, bevatten de berichten links naar de lokdocumenten in plaats van deze rechtstreeks bij te voegen.

LuciDoor is geschreven in C++ en brengt communicatie tot stand met een command-and-control (C2)-server, verzamelt basissysteeminformatie en exfiltreert de gegevens naar de server in gecodeerd formaat. Vervolgens worden de door de server verzonden antwoorden geparseerd om opdrachten uit te voeren met behulp van cmd.exe, bestanden naar het systeem te schrijven en bestanden te uploaden.

Met MarsSnake kunnen aanvallers systeemmetagegevens verzamelen, willekeurige opdrachten uitvoeren en elk bestand op schijf lezen of schrijven.

Positive Technologies zei dat het ook tekenen vond dat MarsSnake werd gebruikt bij aanvallen op China. Het startpunt is een Windows-snelkoppeling die zich voordoet als een Microsoft Word-document (*.doc.lnk) en die de uitvoering van een batchscript activeert om een Visual Basic Script te starten, dat vervolgens MarsSnake start zonder de loader-component.

Er wordt aangenomen dat het lokbestand is gebaseerd op een LNK-bestand dat is gekoppeld aan een openbaar beschikbare pentesttool genaamd FTPlnk_phishing, vanwege de identieke aanmaaktijd van het LNK-bestand en de identieke Machine-ID-indicatoren. Het is vermeldenswaard dat een soortgelijk LNK-bestand door de Mustang Panda-groep werd gebruikt bij aanvallen op Thailand in 2022.

“Bij hun aanvallen gebruikte de groep zeldzame instrumenten van Chinese oorsprong”, aldus Positive Technologies. “Interessant genoeg gebruikte de groep in het begin een achterdeur die we LuciDoor noemden, maar schakelde later over op de MarsSnake-achterdeur. In 2026 maakte de groep echter een U-bocht en hervatte het gebruik van LuciDoor.”

“Bovendien hebben we in ten minste één geval waargenomen dat de aanvallers een gehackte router als C2-server gebruikten, en dat hun infrastructuur bij sommige aanvallen die van Rusland nabootste.”

PseudoSticky en Cloud Atlas richten zich op Rusland

De onthulling komt omdat een voorheen onbekende bedreigingsacteur opzettelijk de tactieken nabootst van een pro-Oekraïense hackgroep genaamd Sticky Werewolf (ook bekend als Angry Likho, MimiStick en PhaseShifters) om Russische organisaties in de detailhandel, de bouw en de onderzoekssector aan te vallen met malware zoals RemcosRAT en DarkTrack RAT voor uitgebreide gegevensdiefstal en afstandsbediening.

De nieuwe groep, genaamd PseudoSticky, is actief sinds november 2025. Slachtoffers worden doorgaans geïnfecteerd door phishing-e-mails met kwaadaardige bijlagen die leiden tot de inzet van de trojans. Er zijn aanwijzingen dat de bedreigingsacteur heeft vertrouwd op grote taalmodellen (LLM’s) om aanvalsketens te ontwikkelen die DarkTrack RAT via PureCrypter laten vallen.

“Een nadere analyse brengt verschillen aan het licht in de infrastructuur, de implementatie van malware en individuele tactische elementen, wat ons doet vermoeden dat er waarschijnlijk geen direct verband tussen de groepen bestaat, maar eerder opzettelijke nabootsing”, aldus de Russische beveiligingsleverancier F6.

Russische entiteiten zijn ook het doelwit geweest van een andere hackgroep genaamd Cloud Atlas, die phishing-e-mails met kwaadaardige Word-documenten gebruikt om aangepaste malware te verspreiden die bekend staat als VBShower en VBCloud.

“Wanneer het kwaadaardige document wordt geopend, laadt het een externe sjabloon uit C2, gespecificeerd in een van de documentstromen”, aldus cyberbeveiligingsbedrijf Solar. “Deze sjabloon maakt misbruik van de CVE-2018-0802-kwetsbaarheid. Dit wordt gevolgd door het downloaden van een kwaadaardig bestand met alternatieve streams, bijvoorbeeld VBShower.”