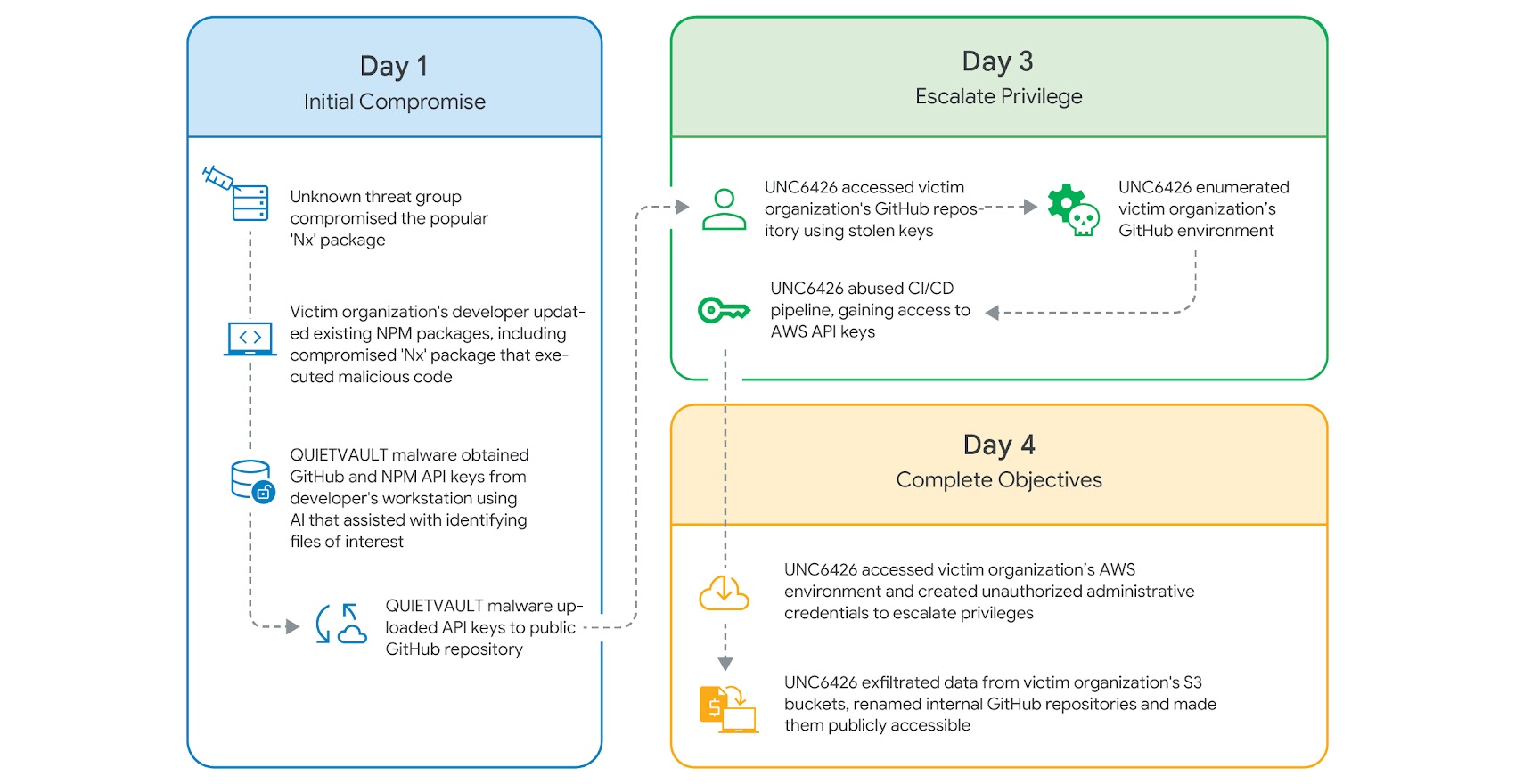

Een bedreigingsacteur bekend als UNC6426 gebruik gemaakt van sleutels die vorig jaar zijn gestolen na de supply chain-compromis van het nx npm-pakket om binnen een tijdsbestek van 72 uur de cloudomgeving van een slachtoffer volledig te doorbreken.

De aanval begon met de diefstal van het GitHub-token van een ontwikkelaar, dat de bedreigingsacteur vervolgens gebruikte om ongeautoriseerde toegang tot de cloud te krijgen en gegevens te stelen.

“De bedreigingsacteur, UNC6426, gebruikte deze toegang vervolgens om misbruik te maken van de GitHub-to-AWS OpenID Connect (OIDC)-vertrouwensrelatie en een nieuwe beheerdersrol in de cloudomgeving te creëren”, aldus Google in zijn Cloud Threat Horizons Report voor H1 2026. “Ze misbruikten deze rol om bestanden te exfiltreren uit de Amazon Web Services (AWS) Simple Storage Service (S3)-buckets van de klant en voerden gegevensvernietiging uit in hun productie-cloudomgevingen.”

De supply chain-aanval gericht op het nx npm-pakket vond plaats in augustus 2025, toen onbekende bedreigingsactoren een kwetsbare pull_request_target-workflow misbruikten – een aanvalstype dat Pwn Request wordt genoemd – om verhoogde rechten te verkrijgen en toegang te krijgen tot gevoelige gegevens, waaronder een GITHUB_TOKEN, en uiteindelijk getrojaniseerde versies van het pakket naar het npm-register te pushen.

De pakketten bleken een postinstall-script in te sluiten dat op zijn beurt een JavaScript-referentie-dief genaamd QUIETVAULT lanceerde om omgevingsvariabelen, systeeminformatie en waardevolle tokens, waaronder GitHub Personal Access Tokens (PAT’s), over te hevelen door een Large Language Model (LLM)-tool te bewapenen die al op het eindpunt was geïnstalleerd om het systeem te scannen op gevoelige informatie. De vastgelegde gegevens werden vervolgens geüpload naar een openbare GitHub-repository met de naam “/s1ngularity-repository-1.”

Google zei dat een medewerker van de slachtofferorganisatie een code-editorapplicatie draaide die gebruik maakte van de Nx Console-plug-in, wat een update in het proces teweegbracht en resulteerde in de uitvoering van QUIETVAULT.

UNC6426 zou twee dagen na de aanvankelijke inbreuk verkenningsactiviteiten hebben geïnitieerd binnen de GitHub-omgeving van de klant met behulp van de gestolen PAT, waarbij gebruik werd gemaakt van een legitieme open-source tool genaamd Nord Stream om geheimen uit CI/CD-omgevingen te extraheren, waarbij de inloggegevens voor een GitHub-serviceaccount lekten.

Vervolgens maakten de aanvallers gebruik van dit serviceaccount en gebruikten ze de parameter “–aws-role” van het hulpprogramma om tijdelijke AWS Security Token Service (STS)-tokens te genereren voor de rol “Actions-CloudFormation” en deze uiteindelijk in staat te stellen voet aan de grond te krijgen in de AWS-omgeving van het slachtoffer.

“De gecompromitteerde rol Github-Actions-CloudFormation was overdreven tolerant”, aldus Google. “UNC6426 gebruikte deze toestemming om een nieuwe AWS-stack met mogelijkheden (“CAPABILITY_NAMED_IAM”, “CAPABILITY_IAM”) in te zetten. Het enige doel van deze stack was om een nieuwe IAM-rol te creëren en het arn:aws:iam::aws:policy/AdministratorAccess-beleid daaraan te koppelen. UNC6426 escaleerde met succes van een gestolen token naar volledige AWS-beheerdersrechten in minder dan 72 uur.”

Gewapend met de nieuwe beheerdersrollen voerde de bedreigingsacteur een reeks acties uit, waaronder het opsommen van en toegang krijgen tot objecten binnen S3-buckets, het beëindigen van de productie van Elastic Compute Cloud (EC2) en Relational Database Service (RDS)-instanties, en het ontsleutelen van applicatiesleutels. In de laatste fase werden alle interne GitHub-repository’s van het slachtoffer hernoemd naar “/s1ngularity-repository-(randomcharacters)” en openbaar gemaakt.

Om dergelijke bedreigingen tegen te gaan, wordt geadviseerd om pakketbeheerders te gebruiken die postinstall-scripts of sandbox-tools voorkomen, het principe van least privilege (PoLP) toe te passen op CI/CD-serviceaccounts en aan OIDC gekoppelde rollen, fijnmazige PAT’s af te dwingen met korte vervaltijden en specifieke repository-machtigingen, permanente privileges te verwijderen voor risicovolle acties zoals het creëren van beheerdersrollen, te monitoren op afwijkende IAM-activiteit en sterke controles te implementeren om Shadow AI-risico’s te detecteren.

Het incident belicht een geval van wat door Socket is beschreven als misbruik van de supply chain door AI, waarbij de uitvoering wordt overgedragen aan AI-agenten die al geprivilegieerde toegang hebben tot het bestandssysteem, de inloggegevens en de geverifieerde tools van de ontwikkelaar.

“De kwaadaardige bedoelingen komen tot uiting in natuurlijke taalprompts in plaats van expliciete netwerkcallbacks of hardgecodeerde eindpunten, wat conventionele detectiebenaderingen bemoeilijkt”, aldus het softwareleveranciersbeveiligingsbedrijf. “Naarmate AI-assistenten meer geïntegreerd raken in de workflows van ontwikkelaars, vergroten ze ook het aanvalsoppervlak. Elke tool die ze kan oproepen, neemt hun bereik over.”