Een voorheen ongedocumenteerd cluster van dreigingsactiviteiten wordt toegeschreven aan een aanhoudende kwaadwillige campagne gericht tegen de onderwijs- en gezondheidszorgsectoren in de VS sinds minstens december 2025.

De campagne wordt onder de naam gevolgd door Cisco Talos UAT-10027. Het einddoel van de aanvallen is het leveren van een nog nooit eerder geziene achterdeur met de codenaam Dohdoor.

“Dohdoor maakt gebruik van de DNS-over-HTTPS (DoH)-techniek voor command-and-control (C2)-communicatie en heeft de mogelijkheid om andere binaire bestanden reflectief te downloaden en uit te voeren”, aldus beveiligingsonderzoekers Alex Karkins en Chetan Raghuprasad in een technisch rapport gedeeld met The Hacker News.

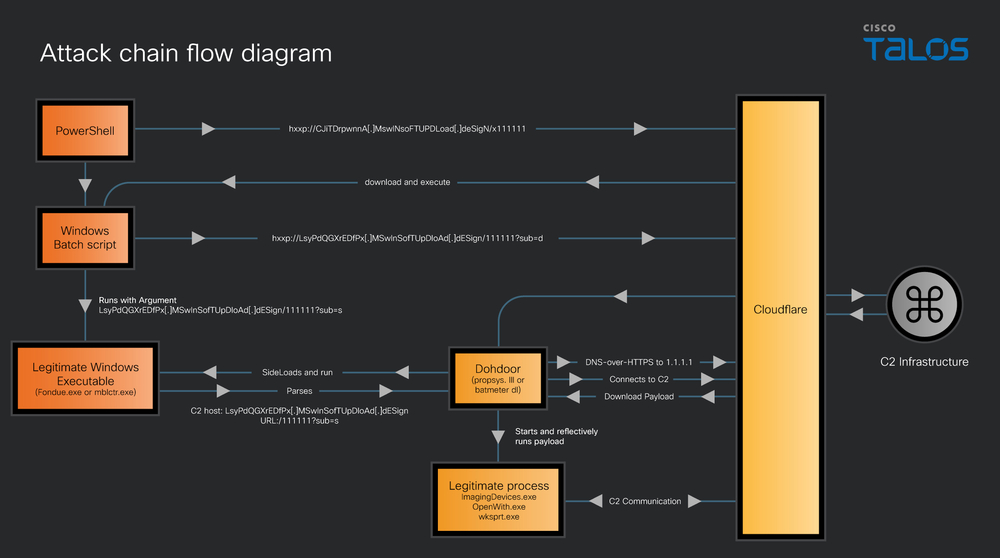

Hoewel de initiële toegangsvector die in de campagne wordt gebruikt momenteel niet bekend is, wordt vermoed dat er gebruik wordt gemaakt van social engineering phishing-technieken, wat leidt tot de uitvoering van een PowerShell-script.

Het script gaat vervolgens verder met het downloaden en uitvoeren van een Windows-batchscript vanaf een externe staging-server, die op zijn beurt het downloaden van een kwaadaardige Windows Dynamic-Link Library (DLL) met de naam “propsys.dll” of “batmeter.dll” vergemakkelijkt.

De DLL-payload – dat wil zeggen Dohdoor – wordt gestart door middel van een legitiem Windows-uitvoerbaar bestand (bijvoorbeeld “Fondue.exe”, “mblctr.exe” en “ScreenClippingHost.exe”) met behulp van een techniek die DLL side-loading wordt genoemd. De achterdeurtoegang die door het implantaat wordt gecreëerd, wordt gebruikt om een lading in de volgende fase rechtstreeks in het geheugen van het slachtoffer op te halen en deze uit te voeren. De lading wordt beoordeeld als een Cobalt Strike Beacon.

“De bedreigingsacteur verbergt de C2-servers achter de Cloudflare-infrastructuur en zorgt ervoor dat alle uitgaande communicatie vanaf de slachtoffermachine verschijnt als legitiem HTTPS-verkeer naar een vertrouwd wereldwijd IP-adres”, aldus Talos.

“Deze techniek omzeilt op DNS gebaseerde detectiesystemen, DNS-sinkholes en analysetools voor netwerkverkeer die verdachte domeinzoekopdrachten monitoren, en zorgt ervoor dat de C2-communicatie van de malware verborgen blijft door de traditionele netwerkbeveiligingsinfrastructuur.”

Het is ook gebleken dat Dohdoor systeemaanroepen losmaakt om EDR-oplossingen (Endpoint Detection and Response) te omzeilen die Windows API-aanroepen monitoren via hooks in de gebruikersmodus in NTDLL.dll.

Er is momenteel geen duidelijkheid over wie er achter UAT-10027 zit, maar Cisco Talos zei dat het enkele tactische overeenkomsten heeft gevonden tussen Dohdoor en Lazarloader, een downloader die eerder werd gebruikt door de Noord-Koreaanse hackgroep Lazarus bij aanvallen gericht op Zuid-Korea.

“Hoewel de malware van UAT-10027 technische overlappingen vertoont met de Lazarus Group, wijkt de focus van de campagne op de sectoren onderwijs en gezondheidszorg af van het typische profiel van Lazarus op het gebied van cryptocurrency en defensie”, concludeerde Talos.

“(…) Noord-Koreaanse APT-actoren hebben zich echter op de gezondheidszorg gericht met behulp van Maui-ransomware, en een andere Noord-Koreaanse APT-groep, Kimsuky, heeft zich op de onderwijssector gericht, waarbij de overlap in de slachtofferpraktijk van UAT-10027 met die van andere Noord-Koreaanse APT’s wordt benadrukt.”