Cybersecurity -onderzoekers hebben details bekendgemaakt van twee beveiligingskwetsbaarheden die van invloed zijn op Supermicro Button Management Controller (BMC) -firmware waarmee aanvallers mogelijk cruciale verificatiestappen kunnen omzeilen en het systeem kunnen bijwerken met een speciaal vervaardigd beeld.

De kwetsbaarheden van medium -ernst, die beide voortkomen uit een onjuiste verificatie van een cryptografische handtekening, worden hieronder vermeld –

- CVE-2025-7937 (CVSS -score: 6.6) – Een bewerkte firmware -afbeelding kan de Supermicro BMC -firmware -verificatie -logica van Root of Trust (ROT) 1.0 omzeilen om de systeemfirmware bij te werken door het programma om te leiden naar een nep “FWMAP” -tabel in de niet -ondertekende regio

- CVE-2025-6198 (CVSS -score: 6.4) – Een bewerkte firmware -afbeelding kan de Supermicro BMC -firmware -verificatielogica van de ondertekeningstabel omzeilen om de systeemfirmware bij te werken door het programma om te leiden naar een neptekeningstabel (“SIG_TABLE”) in het niet -ondertekende regio

Het beeldvalidatieproces dat wordt uitgevoerd tijdens een firmware -update vindt plaats over drie stappen: de openbare sleutel ophalen uit de BMC SPI Flash -chip, verwerk de “FWMAP” of “SIG_Table” -tabel ingebed in de geüploade afbeelding, en een cryptografische hash digest van alle “ondertekende” firmware -regio’s en de ondertekening van de berekende hash -digest.

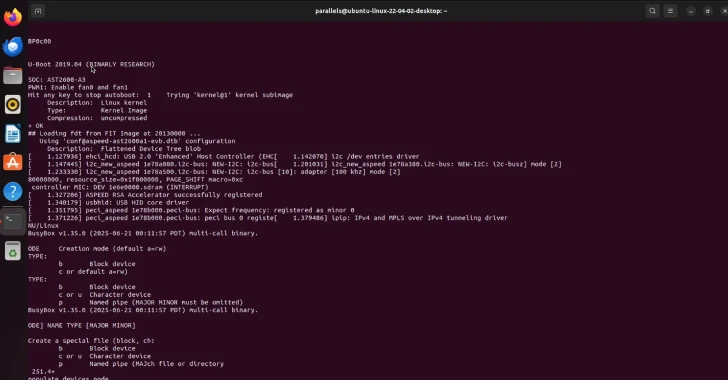

Firmware Security Company Binarly, dat is gecrediteerd voor het ontdekken en rapporteren van de twee tekortkomingen, zei CVE-2025-7937 is een bypass voor CVE-2024-10237, die werd bekendgemaakt door Supermicro in januari 2025. De kwetsbaarheid werd oorspronkelijk ontdekt door NVIDIA, naast CVE-2024-1024-10238 en CVE2024-10239.

CVE-2024-10237 is een “logische fout in het validatieproces van de geüploade firmware, wat uiteindelijk zou kunnen resulteren in de BMC SPI-chip die wordt weerspiegeld met een kwaadaardig imago”, zei Binarly-onderzoeker Anton Ivanov in een rapport gedeeld met de Hacker News. “Dit beveiligingsprobleem kan potentiële aanvallers in staat stellen volledige en aanhoudende controle te krijgen van zowel het BMC -systeem als het hoofdserver -besturingssysteem.”

https://www.youtube.com/watch?v=26KctSGJOXS

“Deze kwetsbaarheid heeft aangetoond dat het validatieproces kan worden gemanipuleerd door aangepaste vermeldingen aan de ‘FWMAP’ -tabel toe te voegen en de originele ondertekende inhoud van de afbeelding te verplaatsen naar niet -gereserveerde firmwarruimte, wat ervoor zorgt dat de berekende Digest nog steeds overeenkomt met de ondertekende waarde.”

Aan de andere kant zijn CVE-2024-10238 en CVE-2024-10239 twee stapeloverloopfouten in de beeldverificatiefunctie van de firmware, waardoor een aanvaller willekeurige code in de BMC-context kan uitvoeren.

De analyse van Binarly vond de fix voor CVE-2024-10237 onvoldoende en identificeerde een potentiële aanvalsroute waardoor een aangepaste “FWMAP” -tabel kan worden ingevoegd vóór de originele, die vervolgens wordt gebruikt tijdens het validatieproces. Dit stelt in wezen de dreigingsacteur in staat om aangepaste code uit te voeren in de context van het BMC -systeem.

Verder onderzoek naar de implementatie van de firmware-validatielogica in het X13SEM-F-moederbord bepaalde een fout in de functie “Auth_BMC_SIG” die een aanvaller in staat zou stellen een kwaadaardig beeld te laden zonder de Hash Digest-waarde te wijzigen.

“Nogmaals, omdat alle regio’s die worden gebruikt voor de Digest -berekening worden gedefinieerd in de geüploade afbeelding zelf (in de ‘sig_table’), is het mogelijk om het te wijzigen, samen met enkele andere delen van de afbeelding – bijvoorbeeld de kernel – en de oorspronkelijke gegevens verplaatsen naar ongebruikte ruimte in de firmware,” zei Ivanov. “Dit betekent dat de ondertekende data -digest nog steeds overeenkomt met de oorspronkelijke waarde.”

Succesvolle exploitatie van CVE-2025-6198 kan niet alleen het BMC-systeem bijwerken met een speciaal vervaardigde afbeelding, maar ook om de BMC Rot-beveiligingsfunctie omzeilen.

“Eerder rapporteerden we de ontdekking van de testsleutel op supermicro -apparaten, en hun psirt verdubbelde dat de hardware -rot (wortel van vertrouwen) de sleutel authenticeert en geen invloed heeft op deze ontdekking,” vertelde Alex Matrosov, CEO en hoofd van onderzoek bij Binarly, aan The Hacker News.

“However, new research shows that the previous statement from Supermicro is not accurate, and CVE-2025-6198 bypasses the BMC RoT. In this case, any leak of the signing key will impact the entire ecosystem. Reusing the signing key is not the best approach, and we recommend at least rotating the signing keys per product line. Based on previous incidents like PKfail and the Intel Boot Guard key leakage, the reuse of Cryptografische ondertekeningssleutels kunnen een industrie-brede impact hebben. “