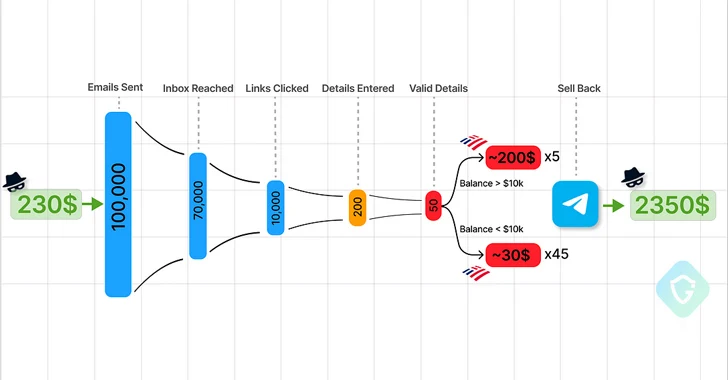

Cybersecurityonderzoekers vestigen de aandacht op de ‘democratisering’ van het phishing-ecosysteem als gevolg van de opkomst van Telegram als epicentrum voor cybercriminaliteit, waardoor dreigingsactoren een massaaanval kunnen opzetten voor slechts 230 dollar.

“Deze berichten-app is getransformeerd in een bruisende hub waar doorgewinterde cybercriminelen en nieuwkomers illegale tools en inzichten uitwisselen, waardoor een duistere en goed geoliede toeleveringsketen van tools en gegevens van slachtoffers ontstaat”, aldus Guardio Labs-onderzoekers Oleg Zaytsev en Nati Tal in een nieuw rapport. rapport.

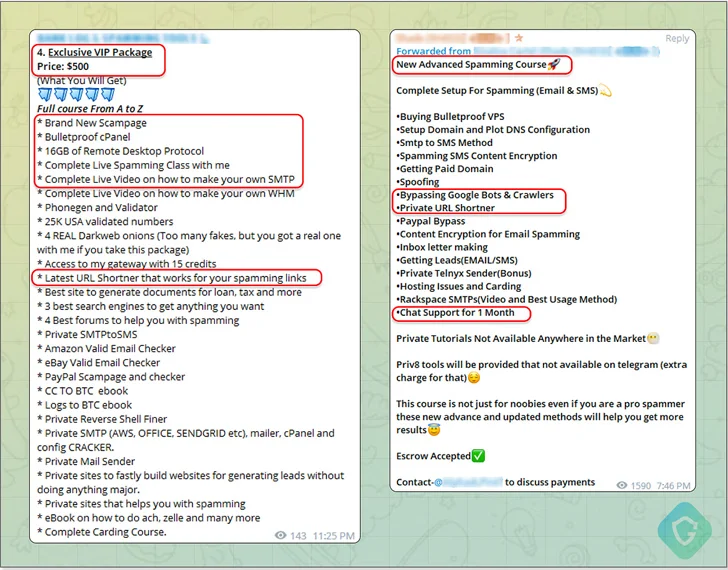

“Gratis voorbeelden, tutorials, kits en zelfs ingehuurde hackers: alles wat nodig is om een complete end-to-end kwaadaardige campagne op te zetten.”

Dit is niet de eerste keer dat het populaire berichtenplatform onder de radar komt vanwege het faciliteren van kwaadaardige activiteiten, die gedeeltelijk worden aangestuurd door milde moderatie-inspanningen.

Als gevolg hiervan is wat voorheen alleen beschikbaar was op forums op uitnodiging op het dark web nu gemakkelijk toegankelijk via openbare kanalen en groepen, waardoor de deuren van cybercriminaliteit worden geopend voor ambitieuze en onervaren cybercriminelen.

In april 2023 onthulde Kaspersky hoe phishers Telegram-kanalen creëren om nieuwelingen voor te lichten over phishing, en hoe ze bots adverteren die het proces van het maken van phishing-pagina’s voor het verzamelen van gevoelige informatie zoals inloggegevens kunnen automatiseren.

Een van die kwaadaardige Telegram-bots is Telekopye (ook bekend als Classiscam), die frauduleuze webpagina’s, e-mails en sms-berichten kan maken om bedreigingsactoren te helpen grootschalige phishing-aanvallen uit te voeren.

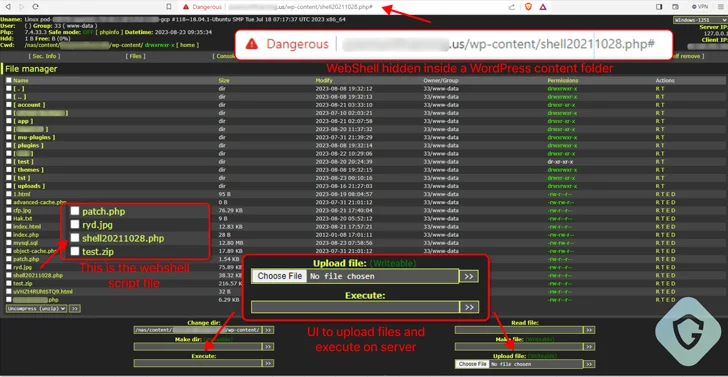

Guardio zei dat de bouwstenen voor het opzetten van een phishing-campagne gemakkelijk bij Telegram kunnen worden gekocht – “sommige worden aangeboden tegen zeer lage prijzen, en sommige zelfs gratis” – waardoor het mogelijk wordt om oplichtingspagina’s op te zetten via een phishing-kit, de pagina te hosten op een gecompromitteerde WordPress-website via een webshell, en gebruik maken van een achterdeurmailer om de e-mailberichten te verzenden.

Backdoor-mailers, die door verschillende Telegram-groepen op de markt worden gebracht, zijn PHP-scripts die in reeds geïnfecteerde maar legitieme websites worden geïnjecteerd om overtuigende e-mails te verzenden via het legitieme domein van de uitgebuite website om spamfilters te omzeilen.

“Deze situatie benadrukt een dubbele verantwoordelijkheid voor site-eigenaren”, aldus de onderzoekers. “Ze moeten niet alleen hun zakelijke belangen beschermen, maar ook beschermen tegen het gebruik van hun platforms door oplichters voor het hosten van phishing-operaties, het verzenden van misleidende e-mails en het uitvoeren van andere illegale activiteiten, allemaal buiten hun medeweten.”

Om de kans op succes van dergelijke campagnes verder te vergroten, bieden de digitale marktplaatsen op Telegram ook zogenaamde ‘brieven’ aan. Dit zijn ‘vakkundig ontworpen, merksjablonen’ die de e-mailberichten zo authentiek mogelijk laten lijken om de slachtoffers te misleiden om op te klikken. de valse link die naar de oplichtingspagina verwijst.

Telegram is ook de host voor bulkdatasets met geldige en relevante e-mailadressen en telefoonnummers die we kunnen targeten. Ze worden ook wel ‘leads’ genoemd en worden soms ‘verrijkt’ met persoonlijke informatie zoals namen en fysieke adressen om de impact te maximaliseren.

“Deze leads kunnen ongelooflijk specifiek zijn, op maat gemaakt voor elke regio, niche, demografisch, specifieke bedrijfsklanten en meer”, aldus de onderzoekers. “Elk stukje persoonlijke informatie draagt bij aan de effectiviteit en geloofwaardigheid van deze aanvallen.”

De manier waarop deze leadlijsten worden opgesteld, kan van verkoper tot verkoper verschillen. Ze kunnen worden verkregen via cybercriminaliteitsforums die gegevens verkopen die zijn gestolen van gehackte bedrijven, of via schetsmatige websites die bezoekers aansporen een nep-enquête in te vullen om prijzen te winnen.

Een ander cruciaal onderdeel van deze phishing-campagnes is een manier om geld te verdienen met de verzamelde gestolen inloggegevens door deze in de vorm van ‘logs’ aan andere criminele groepen te verkopen, waardoor de dreigingsactoren een tienvoudig rendement op hun investering krijgen, gebaseerd op het aantal slachtoffers dat uiteindelijk geldige gegevens verstrekken op de zwendelpagina.

“Inloggegevens voor sociale media-accounts worden voor slechts een dollar verkocht, terwijl bankrekeningen en creditcards voor honderden dollars kunnen worden verkocht, afhankelijk van hun geldigheid en tegoeden”, aldus de onderzoekers.

“Helaas kan iedereen met slechts een kleine investering een aanzienlijke phishing-operatie starten, ongeacht voorkennis of connecties in de criminele onderwereld.”