Cybersecurity-onderzoekers hebben de aandacht gevestigd op een ‘enorme campagne’ die zich systematisch heeft gericht op cloud-native omgevingen om een kwaadaardige infrastructuur op te zetten voor vervolgexploitatie.

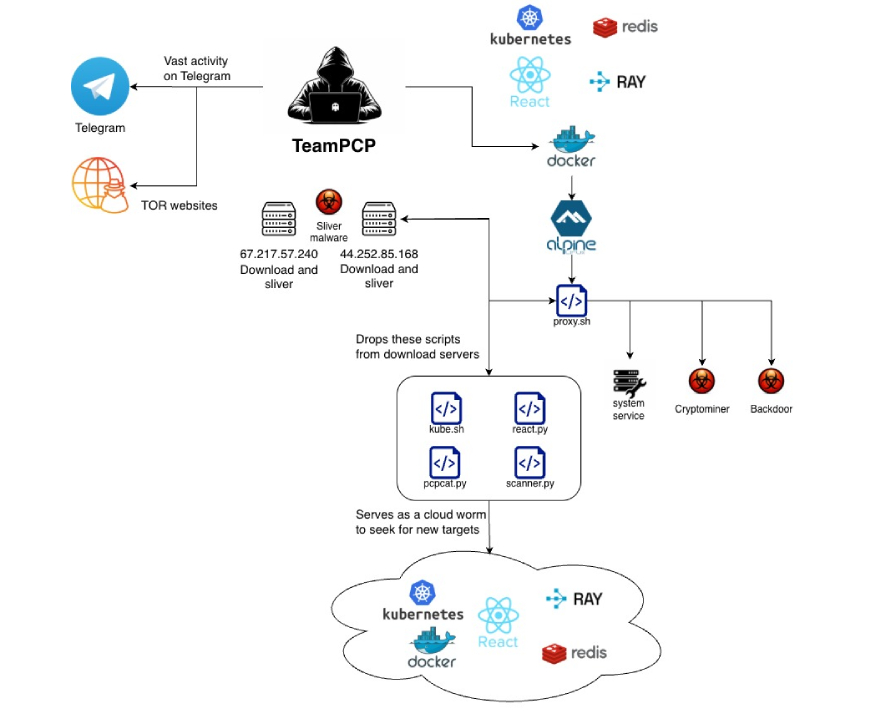

De activiteit, waargenomen rond 25 december 2025 en beschreven als ‘wormgestuurd’, maakte gebruik van blootgestelde Docker API’s, Kubernetes-clusters, Ray-dashboards en Redis-servers, samen met de onlangs onthulde kwetsbaarheid React2Shell (CVE-2025-55182, CVSS-score: 10,0). De campagne wordt toegeschreven aan een dreigingscluster dat bekend staat als TeamPCP (ook bekend als DeadCatx3, PCPcat, PersyPCP en ShellForce).

Het is bekend dat TeamPCP actief is sinds ten minste november 2025, met de eerste keer dat Telegram-activiteit dateert van 30 juli 2025. Het TeamPCP Telegram-kanaal heeft momenteel meer dan 700 leden, waar de groep gestolen gegevens publiceert van diverse slachtoffers in Canada, Servië, Zuid-Korea, de VAE en de VS. Details van de dreigingsactor werden voor het eerst gedocumenteerd door Beëlzebub in december 2025 onder de naam Operatie PCPcat.

“De doelstellingen van de operatie waren om op grote schaal een gedistribueerde proxy- en scaninfrastructuur te bouwen en vervolgens servers in gevaar te brengen om gegevens te exfiltreren, ransomware in te zetten, afpersing uit te voeren en cryptocurrency te minen”, zei Flare-beveiligingsonderzoeker Assaf Morag in een rapport dat vorige week werd gepubliceerd.

Er wordt gezegd dat TeamPCP functioneert als een cloud-native cybercriminaliteitsplatform, waarbij gebruik wordt gemaakt van verkeerd geconfigureerde Docker API’s, Kubernetes API’s, Ray-dashboards, Redis-servers en kwetsbare React/Next.js-applicaties als belangrijkste infectieroutes om de moderne cloudinfrastructuur te doorbreken om gegevensdiefstal en afpersing te vergemakkelijken.

Bovendien wordt de gecompromitteerde infrastructuur misbruikt voor een groot aantal andere doeleinden, variërend van cryptocurrency-mining en datahosting tot proxy- en command-and-control (C2)-relais.

In plaats van gebruik te maken van nieuwe technieken, vertrouwt TeamPCP op beproefde aanvalstechnieken, zoals bestaande tools, bekende kwetsbaarheden en voorkomende misconfiguraties, om een exploitatieplatform te bouwen dat het hele proces automatiseert en industrialiseert. Dit transformeert op zijn beurt de blootgestelde infrastructuur in een ‘zichzelf voortplantend crimineel ecosysteem’, merkte Flare op.

Succesvolle exploitatie maakt de weg vrij voor de inzet van payloads in de volgende fase van externe servers, inclusief shell- en Python-gebaseerde scripts die nieuwe doelen zoeken voor verdere uitbreiding. Een van de kerncomponenten is ‘proxy.sh’, dat proxy-, peer-to-peer (P2P) en tunneling-hulpprogramma’s installeert en verschillende scanners levert om voortdurend op internet te zoeken naar kwetsbare en verkeerd geconfigureerde servers.

“Met name proxy.sh voert omgevingsvingerafdrukken uit tijdens de uitvoering”, aldus Morag. “Al vroeg in de runtime controleert het of het binnen een Kubernetes-cluster draait.”

“Als een Kubernetes-omgeving wordt gedetecteerd, vertakt het script zich naar een afzonderlijk uitvoeringspad en laat een clusterspecifieke secundaire payload vallen, wat aangeeft dat TeamPCP verschillende tools en handelstechnieken onderhoudt voor cloud-native doelen in plaats van alleen te vertrouwen op generieke Linux-malware.”

Een korte beschrijving van de andere ladingen is als volgt:

- scanner.py, dat is ontworpen om verkeerd geconfigureerde Docker API’s en Ray-dashboards te vinden door Classless Inter-Domain Routing (CIDR)-lijsten te downloaden van een GitHub-account met de naam “DeadCatx3”, terwijl het ook opties biedt om een cryptocurrency-miner (“mine.sh”) uit te voeren.

- kube.py, dat Kubernetes-specifieke functionaliteit bevat voor het verzamelen van clusterreferenties en API-gebaseerde ontdekking van bronnen zoals pods en naamruimten, gevolgd door het plaatsen van “proxy.sh” in toegankelijke pods voor bredere verspreiding en het opzetten van een persistente achterdeur door een geprivilegieerde pod te implementeren op elk knooppunt dat de host koppelt.

- react.py, dat is ontworpen om de React-fout (CVE-2025-29927) te misbruiken om op grote schaal opdrachten op afstand uit te voeren.

- pcpcat.py, dat is ontworpen om blootgestelde Docker API’s en Ray-dashboards over grote IP-adresbereiken te ontdekken en automatisch een kwaadaardige container of taak te implementeren die een Base64-gecodeerde payload uitvoert.

Flare zei dat het C2-serverknooppunt op 67.217.57(.)240 ook is gekoppeld aan de werking van Sliver, een open-source C2-framework waarvan bekend is dat het door bedreigingsactoren wordt misbruikt voor post-exploitatiedoeleinden.

Uit gegevens van het cybersecuritybedrijf blijkt dat de dreigingsactoren vooral Amazon Web Services (AWS) en Microsoft Azure-omgevingen onderscheiden. De aanvallen worden beoordeeld als opportunistisch van aard en richten zich primair op de infrastructuur die de doelstellingen ervan ondersteunt, in plaats van zich op specifieke industrieën te richten. Het resultaat is dat organisaties die een dergelijke infrastructuur beheren daarbij ‘bijkomende slachtoffers’ worden.

“De PCPcat-campagne demonstreert een volledige levenscyclus van scannen, exploiteren, persistentie, tunneling, gegevensdiefstal en het genereren van inkomsten, speciaal gebouwd voor de moderne cloudinfrastructuur”, aldus Morag. “Wat TeamPCP gevaarlijk maakt is niet de technische nieuwigheid, maar hun operationele integratie en schaalgrootte. Uit diepere analyse blijkt dat de meeste van hun exploits en malware gebaseerd zijn op bekende kwetsbaarheden en licht gewijzigde open source-tools.”

“Tegelijkertijd combineert TeamPCP de exploitatie van de infrastructuur met gegevensdiefstal en afpersing. Gelekte CV-databases, identiteitsgegevens en bedrijfsgegevens worden via ShellForce gepubliceerd om de reputatieopbouw van ransomware, fraude en cybercriminaliteit aan te wakkeren. Dit hybride model stelt de groep in staat inkomsten te genereren uit zowel rekenkracht als informatie, waardoor de groep over meerdere inkomstenstromen beschikt en veerkrachtig is tegen verwijderingen.”