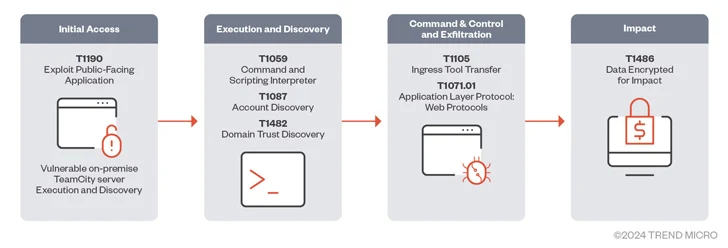

Meerdere bedreigingsactoren maken misbruik van de onlangs onthulde beveiligingsfouten in JetBrains TeamCity-software om ransomware, cryptocurrency-miners, Cobalt Strike-beacons en een op Golang gebaseerde trojan voor externe toegang genaamd Spark RAT in te zetten.

De aanvallen omvatten de exploitatie van CVE-2024-27198 (CVSS-score: 9,8), waardoor een tegenstander authenticatiemaatregelen kan omzeilen en administratieve controle kan krijgen over de getroffen servers.

“De aanvallers kunnen vervolgens malware installeren die contact kan maken met de command-and-control (C&C) server en aanvullende opdrachten kan uitvoeren, zoals het inzetten van Cobalt Strike beacons en remote access trojans (RAT’s)”, aldus Trend Micro in een nieuw rapport. .

“Ransomware kan vervolgens worden geïnstalleerd als laatste lading om bestanden te versleutelen en losgeld van de slachtoffers te eisen.”

Na de publieke onthulling van de fout eerder deze maand, is deze bewapend door dreigingsactoren die geassocieerd zijn met de BianLian en Jasmin ransomware-families, en om de XMRig cryptocurrency miner en Spark RAT te laten vallen.

Organisaties die voor hun CI/CD-processen op TeamCity vertrouwen, wordt aangeraden hun software zo snel mogelijk bij te werken om zich te beschermen tegen mogelijke bedreigingen.

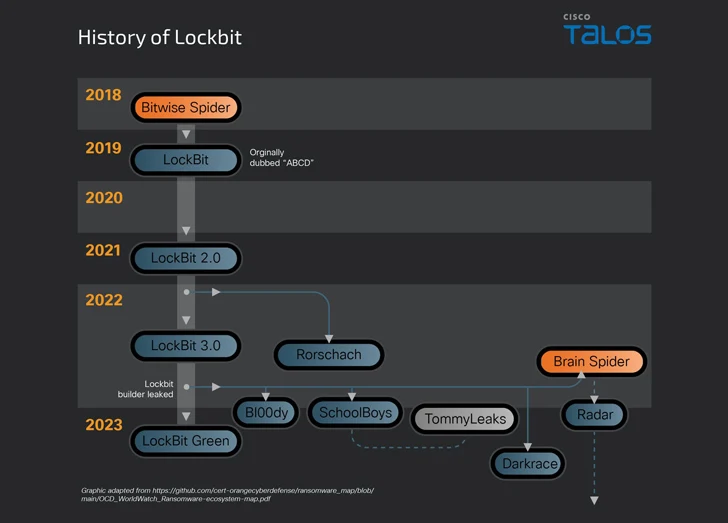

De ontwikkeling komt omdat ransomware zowel formidabel als winstgevend blijft, met nieuwe soorten als DoNex, Evil Ant, Lighter, RA World en WinDestroyer die in het wild opkomen, zelfs nu beruchte cybercriminaliteitsploegen zoals LockBit ondanks de wet nog steeds aangesloten bedrijven in hun programma accepteren handhavingsmaatregelen tegen hen.

Vooral WinDestroyer onderscheidt zich door zijn vermogen om bestanden te versleutelen en gerichte systemen onbruikbaar te maken zonder de mogelijkheid om de gegevens te herstellen, waardoor de mogelijkheid ontstaat dat de dreigingsactoren erachter geopolitiek gemotiveerd zijn.

“Een van de belangrijkste problemen bij het aanpakken van ransomware-criminaliteit is de aard van het partnerprogramma, waarbij actoren vaak voor meerdere RaaS-outfits tegelijk werken”, aldus Cisco Talos. “Er zullen aanhoudende, strategische inspanningen nodig zijn om de RaaS-operaties aanzienlijk te beschadigen en de regeneratieve kracht van deze bendes te verzwakken.”

Uit gegevens die zijn gedeeld door het Internet Crime Complaint Center (IC3) van het Amerikaanse Federal Bureau of Investigation (FBI) blijkt dat er in 2023 2.825 ransomware-infecties zijn gemeld, die bij gecorrigeerde verliezen tot ruim $ 59,6 miljoen hebben geleid. Hiervan waren er 1.193 afkomstig van organisaties die behoren tot een sector van de kritische infrastructuur.

De top vijf van ransomwarevarianten die van invloed zijn op de kritieke infrastructuur in de VS zijn LockBit, BlackCat (ook bekend als ALPHV of Noberus), Akira, Royal en Black Basta.

Naast het aanbieden van een groter deel van de opbrengst aan gerechtelijke instanties, is er in het landschap sprake van een toenemende samenwerking tussen verschillende ransomwaregroepen die hun kwaadaardige tools met elkaar delen.

Deze partnerschappen manifesteren zich ook in de vorm van spookgroepen, waarbij de ene ransomware-operatie zijn vaardigheden uitbesteedt aan de andere, zoals te zien is in het geval van Zeon, LockBit en Akira.

Symantec, eigendom van Broadcom, onthulde in een vorige week gepubliceerd rapport dat “de ransomware-activiteit een stijgende lijn blijft vertonen, ondanks dat het aantal aanvallen dat door ransomware-actoren wordt geclaimd, in het vierde kwartaal van 2023 met iets meer dan 20% is afgenomen.”

Volgens statistieken gepubliceerd door NCC Group is het totale aantal gevallen van ransomware in februari 2024 met 46% gestegen ten opzichte van januari, van 285 naar 416, aangevoerd door LockBit (33%), Hunters (10%), BlackCat (9%), Qilin (9%), BianLian (8%), Spelen (7%) en 8Base (7%).

“Recente wetshandhavingsactiviteiten hebben het potentieel om het ransomware-landschap te polariseren, waardoor clusters van kleinere RaaS-operators ontstaan die zeer actief en moeilijker te detecteren zijn vanwege hun behendigheid in ondergrondse fora en markten”, zegt Matt Hull, mondiaal hoofd van Threat Intelligence bij NCC Group. , gezegd.

“Het lijkt erop dat de aandacht die wordt getrokken door de grotere ‘merk’-ransomware, zoals LockBit en Cl0p, ertoe leidt dat nieuwe en kleine generieke RaaS-affiliatiepartnerschappen de norm worden. Als gevolg daarvan kunnen detectie en attributie moeilijker worden, en kunnen filialen gemakkelijk overstap van aanbieder vanwege de lage instapdrempels en de minimale monetaire betrokkenheid.”

Dit is ook aangevuld doordat dreigingsactoren nieuwe manieren hebben gevonden om slachtoffers te infecteren door voornamelijk kwetsbaarheden in publieke applicaties te exploiteren en detectie te omzeilen, en hun tactieken te verfijnen door steeds meer te vertrouwen op legitieme software en ‘living-off-the-land’ (LotL). technieken.

Ook populair onder ransomware-aanvallers zijn hulpprogramma’s als TrueSightKiller, GhostDriver en Terminator, die gebruik maken van de Bring Your Own Vulnerable Driver (BYOVD)-techniek om beveiligingssoftware uit te schakelen.

“BYOVD-aanvallen zijn aantrekkelijk voor bedreigingsactoren, omdat ze een manier kunnen bieden om AV- en EDR-oplossingen op kernelniveau uit te schakelen”, aldus Sophos-onderzoekers Andreas Klopsch en Matt Wixey deze maand in een rapport. “Het enorme aantal bekende kwetsbare drivers betekent dat aanvallers een schat aan opties hebben om uit te kiezen.”