De dreigingsacteur achter het malware-as-a-service (MAAS) framework en lader genaamd Castleloader heeft ook een externe toegang ontwikkeld die bekend staat als bekend als Castlerat.

“Beschikbaar in zowel Python- als C -varianten, bestaat de kernfunctionaliteit van Castlerat uit het verzamelen van systeeminformatie, het downloaden en uitvoeren van extra payloads en het uitvoeren van opdrachten via CMD en PowerShell,” zei Future Insikt Group.

Het Cybersecurity Company volgt de dreigingsacteur achter de malware-families als TAG-150. Aangenomen dat het actief is sinds minstens maart 2025, worden Castleloader et al gezien als initiële toegangsvectoren voor een breed scala aan secundaire ladingen, waaronder Trojans op afstand, informatie -stealers en zelfs andere laders.

Castleloader werd voor het eerst gedocumenteerd door Swiss Cybersecurity Company PRODAFT in juli 2025, omdat ze in verschillende campagnes worden gebruikt die DeStaler, Redline, Stealc, NetSupport Rat, Sectoprat en Kaack Loader distribueren.

Uit een daaropvolgende analyse van IBM X-Force vorige maand bleek dat de malware ook heeft gediend als een leiding voor MonsterV2 en Warmcookie via SEO-vergiftiging en GitHub-repositories die zich voordoen als legitieme software.

“Infecties worden meestal geïnitieerd via ‘Clickfix’ phishing-aanvallen of frauduleuze Github-repositories die zich voordoen als legitieme toepassingen,” zei Future.

“De operators maken gebruik van de ClickFix -techniek door gebruik te maken van domeinen die softwareontwikkelingsbibliotheken, online vergaderplatforms, browser -updatemeldingen en documentverificatiesystemen imiteren.”

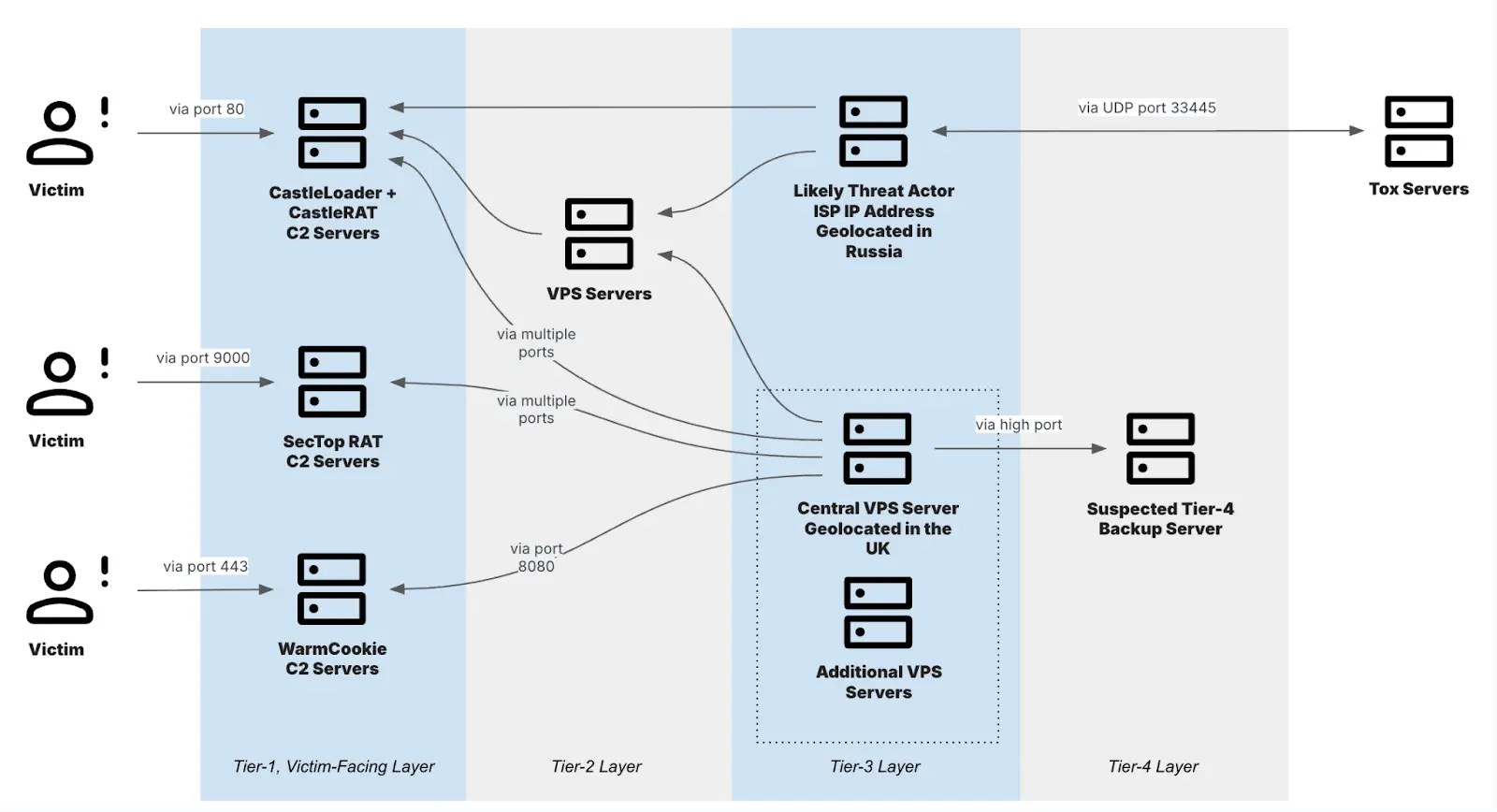

Er zijn aanwijzingen dat TAG-150 sinds maart 2025 aan Castlerat werkt, waarbij de dreigingsacteur een meerlagige infrastructuur gebruikt met Tier 1-opdracht-en-controle-servers van Tier 1 met slachtoffer-gerichte command-en-control (C2), evenals Tier 2 en Tier 3-servers die meestal virtuele private servers (VPSE’s) en Tier 4 backup-servers zijn.

Castlerat, de nieuw ontdekte toevoeging aan het Arsenal van TAG-150, kan de volgende fase payloads downloaden, externe shell-mogelijkheden inschakelen en zichzelf zelfs verwijderen. Het maakt ook gebruik van Steam Community -profielen als dode drop -resolvers om C2 -servers te hosten (“Programma’s Books (.) Com”).

Met name wordt Castlerat geleverd in twee versies, één geschreven in C en de andere, geprogrammeerd in Python, met de laatste ook wel Pynightshade genoemd. Het is vermeldenswaard dat Esentire dezelfde malware volgt onder de naam Nightshadec2.

De C-variant van Castlerat bevat meer functionaliteit, waardoor het kan logboeken, screenshots vastleggen, bestanden uploaden/downloaden en functioneren als een cryptocurrency-clipper om portemonnee-adressen te vervangen die naar het klembord zijn gekopieerd door een aanvaller-gecontroleerde met een aanvaller met als doel transacties te omleiden.

“Net als bij de Python-variant, vraagt de C-variant de wijdverbreid misbruikte IP Geolocation Service IP-API (.) COM om informatie te verzamelen op basis van het openbare IP-adres van de geïnfecteerde host,” zei Future Recorded Future. “De reikwijdte van gegevens is echter uitgebreid met de stad, postcode en indicatoren of het IP is geassocieerd met een VPN-, proxy- of TOR -knooppunt.”

Dat gezegd hebbende, recente iteraties van de C-variant van Castlerat hebben het vragen van de stad en postcode van IP-API (.) Com verwijderd, wat wijst op actieve ontwikkeling. Het valt nog te bezien of zijn Python -tegenhanger functiepariteit zal bereiken.

Esentire beschreef in zijn eigen analyse van Nightshadec2 het als een botnet dat wordt geïmplementeerd door middel van een .NET -lader, die op zijn beurt gebruik maakt van technieken zoals UAC -promptbombardementen om beveiligingsbescherming te omzeilen. Het Canadese cybersecuritybedrijf zei dat het ook varianten identificeerde die zijn uitgerust met functies om wachtwoorden en cookies te extraheren van op chroom- en Gecko-gebaseerde webbrowsers.

Kortom, het proces omvat het uitvoeren van een PowerShell -commando in een lus die probeert een uitsluiting toe te voegen in Windows -verdediger voor de uiteindelijke lading (dwz Nightshadec2), waarna de lader de exitcode van het PowerShell -proces verifieert om vast te stellen of het 0 is (betekent succes).

Als de uitsluiting succesvol wordt toegevoegd, levert de lader de malware af. Als een andere exitcode dan 0 wordt geretourneerd, blijft de lus herhaaldelijk uitvoeren, waardoor de gebruiker de prompt van de gebruikersaccountcontrole (UAC) wordt goedgekeurd.

“Een bijzonder opmerkelijk aspect van deze aanpak is dat systemen met de Wind-Defend (Windows Defender) Service uitgeschakeld niet-nul exitcodes genereren, waardoor malware-analyse sandboxen in de uitvoeringslus worden gevangen,” zei Esentire, het toevoegen van de methode maakt een bypass van meerdere Sandbox-oplossingen mogelijk.

De ontwikkeling komt als Hunt.io gedetailleerd een andere malware -ladercodeaamde tinylolozer die is gebruikt om Redline Stealer en Dcrat te bedienen.

Naast het vaststellen van doorzettingsvermogen door Windows Registry -instellingen te wijzigen, vervangt de malware het klembord en vervangt onmiddellijk gekopieerde crypto -portemonnee -adressen. De C2 -panelen worden gehost in Letland, het VK en Nederland.

“Tinyloader installeert zowel Redline Stealer als Cryptocurrency Stealers om referenties te oogsten en transacties te kapen,” zei het bedrijf. “Het verspreidt zich via USB -schijven, netwerkaandelen en nep -snelkoppelingen die gebruikers misleiden om het te openen.”

De bevindingen vallen ook samen met de ontdekking van twee nieuwe malwarefamilies, een Windows-gebaseerde keylogger genaamd Tinkywinkey en een Python Information Stealer die Inf0S3C Stealer wordt genoemd, die respectievelijk toetsenbordinvoer kan verzamelen en uitgebreide systeeminformatie kan verzamelen.

Verdere analyse van INF0S3C Stealer heeft de gelijkenispunten geïdentificeerd met Blank Grabber en Umbral-Stealer, twee andere openbaar beschikbare malwarefamilies, wat suggereert dat dezelfde auteur verantwoordelijk zou kunnen zijn voor alle drie de stammen.

“Tinkywinkey vertegenwoordigt een zeer capabele en heimelijke Windows-gebaseerde keylogger die aanhoudende service-uitvoering, low-level toetsenbordhaken en uitgebreide systeemprofilering combineert om gevoelige informatie te verzamelen,” zei Cyfirma.

INF0S3C Stealer “verzamelt systematisch systeemdetails, inclusief host -identificatiegegevens, CPU -informatie en netwerkconfiguratie, en maakt screenshots vast. Het sumereert het uitvoeren van processen en genereert hiërarchische weergaven van gebruikersmappen, zoals desktop, documenten, foto’s en downloads.”