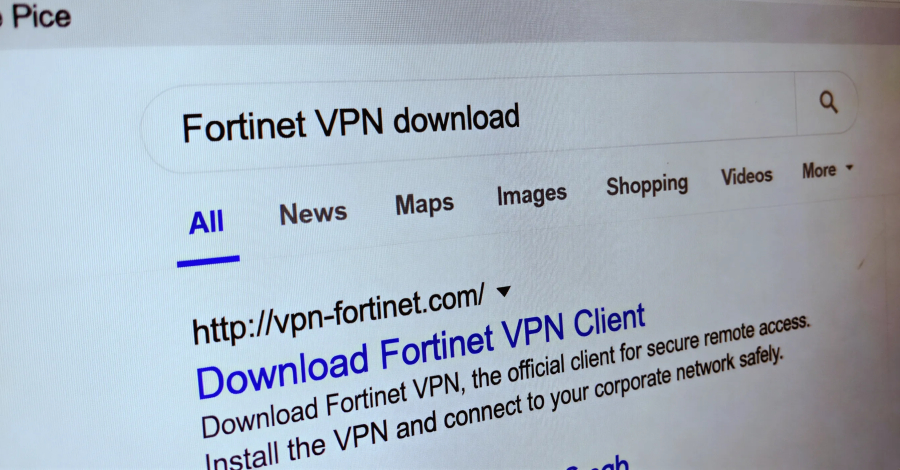

Microsoft heeft details bekendgemaakt van een campagne voor diefstal van inloggegevens, waarbij gebruik wordt gemaakt van valse VPN-clients (virtueel particulier netwerk) die worden verspreid via SEO-vergiftigingstechnieken (Search Engine Optimization).

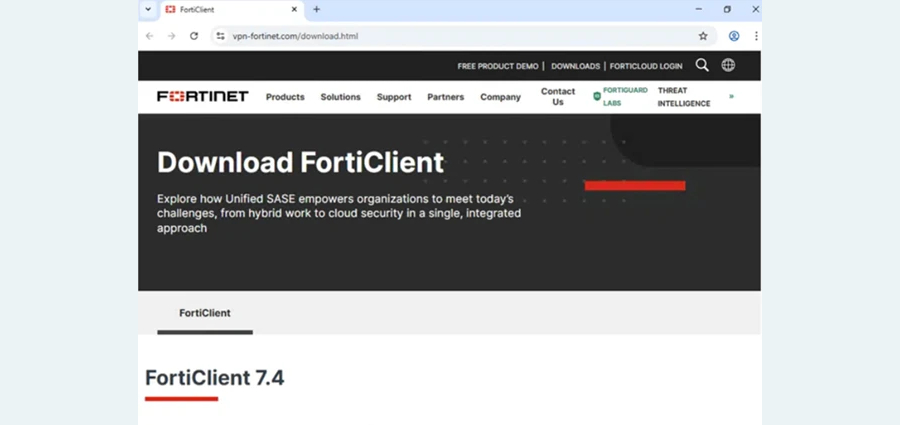

“De campagne leidt gebruikers die op zoek zijn naar legitieme bedrijfssoftware om naar kwaadaardige ZIP-bestanden op door aanvallers gecontroleerde websites om digitaal ondertekende trojans in te zetten die zich voordoen als vertrouwde VPN-clients terwijl ze VPN-referenties verzamelen”, aldus de teams van Microsoft Threat Intelligence en Microsoft Defender Experts.

De Windows-maker, die de activiteit medio januari 2026 observeerde, schrijft dit toe Storm-2561een cluster van bedreigingsactiviteiten dat sinds mei 2025 bekend staat om het verspreiden van malware via SEO-vergiftiging en het nabootsen van populaire softwareleveranciers.

De campagnes van de bedreigingsacteur werden voor het eerst gedocumenteerd door Cyjax, waarbij het gebruik van SEO-vergiftiging werd benadrukt om gebruikers die op Bing naar softwareprogramma’s van bedrijven als SonicWall, Hanwha Vision en Pulse Secure (nu Ivanti Secure Access) zoeken, om te leiden naar nepsites en hen te misleiden tot het downloaden van MSI-installatieprogramma’s die de Bumblebee-lader inzetten.

Een volgende herhaling van de aanval werd in oktober 2025 door Zscaler onthuld. Er werd waargenomen dat de campagne misbruik maakte van gebruikers die op Bing naar legitieme software zochten om een door trojans beheerde Ivanti Pulse Secure VPN-client te verspreiden via nepwebsites (“ivanti-vpn(.)org”) die uiteindelijk VPN-inloggegevens van de machine van het slachtoffer stalen.

Microsoft zei dat de activiteit benadrukt hoe bedreigingsactoren het vertrouwen in de rankings van zoekmachines en softwarebranding misbruiken als een social engineering-tactiek om gegevens te stelen van gebruikers die op zoek zijn naar zakelijke VPN-software. Compounding zaken is het misbruik van vertrouwde platforms zoals GitHub om de installatiebestanden te hosten.

Concreet host de GitHub-repository een ZIP-bestand met een MSI-installatiebestand dat zich voordoet als legitieme VPN-software, maar tijdens de installatie schadelijke DLL-bestanden sideloadt. Het einddoel is, net als voorheen, het verzamelen en exfiltreren van VPN-inloggegevens met behulp van een variant van een informatiedief genaamd Hyrax.

Er wordt een vals, maar overtuigend VPN-inlogvenster aan de gebruiker getoond om de inloggegevens vast te leggen. Zodra de informatie door het slachtoffer is ingevoerd, krijgt het slachtoffer een foutmelding te zien en wordt hij geïnstrueerd om deze keer de legitieme VPN-client te downloaden. In sommige gevallen worden ze doorgestuurd naar de legitieme VPN-website.

De malware maakt gebruik van de Windows RunOnce-registersleutel om persistentie in te stellen, zodat deze automatisch wordt uitgevoerd telkens wanneer het systeem opnieuw wordt opgestart.

“Deze campagne vertoont kenmerken die consistent zijn met financieel gemotiveerde cybercriminaliteitsoperaties van Storm-2561”, aldus Microsoft. “De kwaadaardige componenten zijn digitaal ondertekend door ‘Taiyuan Lihua Near Information Technology Co., Ltd.'”

De technologiegigant heeft sindsdien de door de aanvaller gecontroleerde GitHub-opslagplaatsen verwijderd en het legitieme certificaat ingetrokken om de operatie te neutraliseren.

Om dergelijke bedreigingen tegen te gaan, wordt organisaties en gebruikers geadviseerd om multi-factor authenticatie (MFA) op alle accounts te implementeren, voorzichtig te zijn bij het downloaden van software van websites en ervoor te zorgen dat deze authentiek zijn.