De financieel gemotiveerde dreigingsacteur bekend als Storm-0501 is waargenomen om zijn tactieken te verfijnen om gegevensuitwisseling en afpersingsaanvallen uit te voeren op cloudomgevingen.

“In tegenstelling tot traditionele ransomware op on-premises, waarbij de dreigingsacteur meestal malware implementeert om kritieke bestanden te coderen in eindpunten binnen het gecompromitteerde netwerk en vervolgens onderhandelt over een decoderingsleutel, introduceert cloudgebaseerde ransomware een fundamentele verschuiving,” zei het Microsoft Threat Intelligence-team in een rapport dat in een rapport werd gedeeld met het hacker-nieuws.

“Het gebruik van cloud-native mogelijkheden, storm-0501 exfiltreert snel grote hoeveelheden gegevens, vernietigt gegevens en back-ups in de slachtofferomgeving en vereist losgeld-allemaal zonder te vertrouwen op traditionele malware-implementatie.”

Storm-0501 werd bijna een jaar geleden voor het eerst gedocumenteerd door Microsoft, met details over de hybride cloud-ransomware-aanvallen gericht op de overheid, productie-, transport- en wetshandhavingssectoren in de VS, met de dreigingsactoren die van on-premises naar Cloud worden geplukt voor latere gegevensuitbreiding, credentiediefstal en ransomware-implementatie.

Bescherming als actief sinds 2021, is de hackgroep geëvolueerd naar een affiliate met ransomware-as-a-service (RAAS) die in de loop der jaren verschillende ransomware-ladingen levert, zoals Sabbath, Hive, Blackcat (AlphV), Hunters International, Lockbit en Embargo.

“Storm-0501 is blijven tonen om vaardigheid te tonen bij het verplaatsen tussen on-premises en cloudomgevingen, een voorbeeld van hoe dreigingsactoren zich aanpassen naarmate de acceptatie van hybride cloud groeit,” zei het bedrijf. “Ze jagen op onbeheerde apparaten en beveiligingslacunes in hybride cloudomgevingen om detectie te ontwijken en cloudprivileges te escaleren en, in sommige gevallen, huurders in multi-tenant-opstellingen doorkruisen om hun doelen te bereiken.”

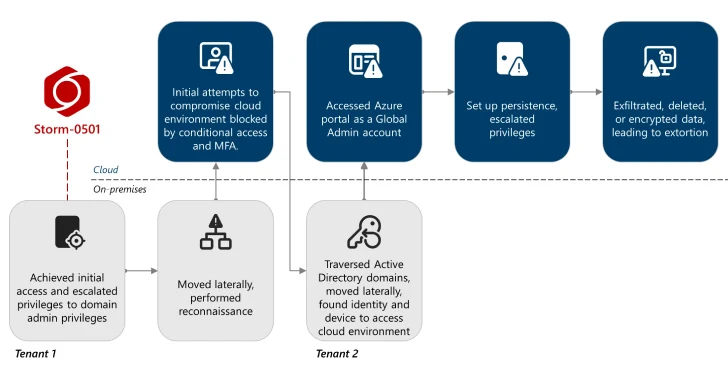

Typische aanvalsketens betreffen de dreigingsacteur die hun initiële toegang misbruikt om escalatie van privileges te bereiken tot een domeinbeheerder, gevolgd door laterale bewegingen en verkenningsstappen op de premises die de aanvallers in staat stellen de cloudomgeving van het doelwit te schenden, waardoor een reeks van meerdere stage in verband met persistentie, privilege escalatie, gegevensuitbreiding, encryptie, en uitroeping kan in strijd zijn.

Eerste toegang, per Microsoft, wordt bereikt door intrusies die worden gefaciliteerd door toegangsmakelaars zoals Storm-0249 en Storm-0900, profiteren van gestolen, gecompromitteerde referenties om zich aan te melden bij het doelsysteem, of het exploiteren van verschillende bekende executieve code-uitvoeringskwetsbaarheden in niet-geplande publieke facing-servers.

In een recente campagne die zich richt op een naamloze grote onderneming met meerdere dochterondernemingen, zou Storm-0501 verkenning hebben uitgevoerd voordat ze lateraal over het netwerk bewegen met Evil-Winrm. De aanvallers voerden ook wat een DCSynC -aanval wordt genoemd om referenties uit Active Directory te halen door het gedrag van een domeincontroller te simuleren.

“Het gebruik van hun positie in de Active Directory -omgeving, doorkruist ze tussen Active Directory -domeinen en zijn uiteindelijk lateraal bewogen om een tweede Entra Connect -server te compromitteren die is geassocieerd met een andere ENTRA ID -huurder en Active Directory -domein,” zei Microsoft.

“De dreigingsacteur heeft de directory -synchronisatierekening geëxtraheerd om het verkenningsproces te herhalen, dit keer gericht op identiteiten en middelen in de tweede huurder.”

Deze inspanningen konden Storm-0501 uiteindelijk in staat stellen een niet-menselijke gesynchroniseerde identiteit te identificeren met een wereldwijde admin-rol in Microsoft Entra ID over die huurder, en ontbrak in multi-factor authenticatie (MFA) -bescherming. Dit opende vervolgens de deur naar een scenario waarbij de aanvallers het on-premises wachtwoord van de gebruiker opnieuw instellen, waardoor deze wordt gesynchroniseerd met de cloud-identiteit van die gebruiker met behulp van de Entra Connect Sync Service.

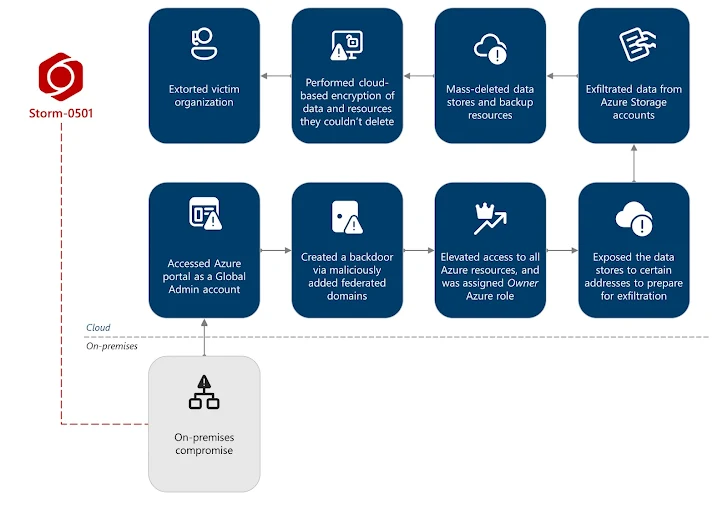

Gewapend met het gecompromitteerde Global Admin-account, zijn de digitale indringers gevonden om toegang te krijgen tot de Azure Portal, waarbij een Entra Id-huurder in handen van de dreiging is geregistreerd als een vertrouwde federale domein om een achterdeur te creëren en vervolgens hun toegang tot kritieke azure-bronnen te verhogen, voordat het podium voor gegevensuitdrukking en extalie wordt gesteld.

“Na het voltooien van de exfiltratiefase initieerde Storm-0501 de massa-deletie van de Azure-bronnen die de gegevens van de slachtofferorganisatie bevatten, waardoor het slachtoffer werd voorkomen dat het slachtoffer sanering en mitigatie-actie onderneemt door de gegevens te herstellen,” zei Microsoft.

“Na de gegevens in de Azure -omgeving met succes te exfiltreren en te vernietigen, heeft de dreigingsacteur de afpersingsfase geïnitieerd, waar ze contact opnamen met de slachtoffers met behulp van Microsoft -teams met behulp van een van de eerder gecompromitteerde gebruikers, die losgeld eisten.”

Het bedrijf zei dat het een wijziging in Microsoft Entra ID heeft doorgevoerd die voorkomt dat dreigingsactoren de rekeningen van de directory -synchronisatie -rekeningen misbruiken om privileges te escaleren. Het heeft ook updates vrijgegeven voor Microsoft Entra Connect (versie 2.5.3.0) om moderne authenticatie te ondersteunen om klanten in staat te stellen applicatiegebaseerde authenticatie voor verbeterde beveiliging te configureren.

“Het is ook belangrijk om de Trusted Platform Module (TPM) op de Entra Connect Sync Server in staat te stellen gevoelige referenties en cryptografische toetsen veilig op te slaan, waardoor Storm-0501-extractietechnieken van Storm-0501 worden verminderd,” voegde de technologiegigant toe.