Een kwaadwillende actor met de naam Stargazer Goblin heeft een netwerk van niet-authentieke GitHub-accounts opgezet om een Distribution-as-a-Service (DaaS) te voeden die allerlei soorten informatie-stelende malware verspreidt en hen het afgelopen jaar $ 100.000 aan illegale winsten heeft opgeleverd.

Het netwerk, dat bestaat uit meer dan 3.000 accounts op het cloudgebaseerde codehostingplatform, beslaat duizenden opslagplaatsen die worden gebruikt om schadelijke links of malware te delen, aldus Check Point, dat het “Stargazers Ghost Network” heeft genoemd.

Enkele van de malwarefamilies die met behulp van deze methode worden verspreid, zijn Atlantida Stealer, Rhadamanthys, RisePro, Lumma Stealer en RedLine. De valse accounts houden zich ook bezig met het starren, forken, volgen en abonneren op schadelijke repositories om ze een schijn van legitimiteit te geven.

Er wordt aangenomen dat het netwerk al sinds augustus 2022 in een voorlopige vorm actief is, hoewel er pas begin juli 2023 een advertentie voor de DaaS werd gespot.

“Dreigers beheren nu een netwerk van ‘Ghost’-accounts die malware verspreiden via kwaadaardige links in hun opslagplaatsen en versleutelde archieven als releases”, legt beveiligingsonderzoeker Antonis Terefos uit in een vorige week gepubliceerde analyse.

“Dit netwerk verspreidt niet alleen malware, maar voert ook verschillende andere activiteiten uit die ervoor zorgen dat deze ‘Ghost’-accounts zich voordoen als normale gebruikers, waardoor hun acties en de bijbehorende opslagplaatsen een valse legitimiteit krijgen.”

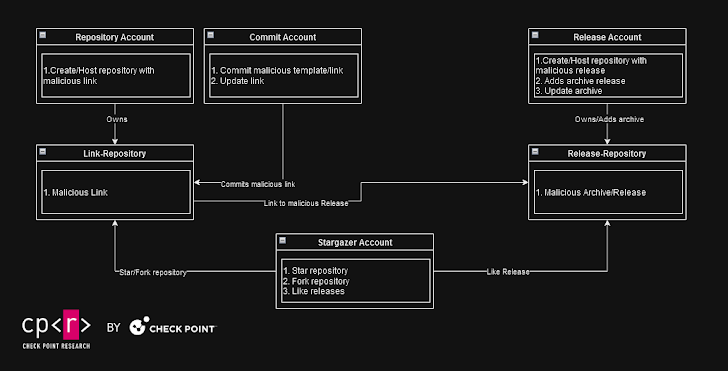

Verschillende categorieën GitHub-accounts zijn verantwoordelijk voor verschillende aspecten van het plan. Ze proberen hun infrastructuur beter bestand te maken tegen verwijderingspogingen van GitHub wanneer er schadelijke payloads op het platform worden gemarkeerd.

Hieronder vallen accounts die de phishing-repository-sjabloon bedienen, accounts die de afbeelding voor de phishing-sjabloon leveren en accounts die malware naar de repositories pushen in de vorm van een met een wachtwoord beveiligd archief dat zich voordoet als gekraakte software en gamecheats.

Mocht de derde set accounts door GitHub worden gedetecteerd en geblokkeerd, dan zal Stargazer Goblin de phishing-repository van het eerste account bijwerken met een nieuwe link naar een nieuwe actieve schadelijke release. Zo kunnen de operators met minimale verstoring verdergaan.

Naast het liken van nieuwe releases van meerdere repositories en het doorvoeren van wijzigingen in de README.md-bestanden om de downloadlinks aan te passen, zijn er aanwijzingen dat sommige accounts in het netwerk eerder zijn gecompromitteerd, waarbij de inloggegevens waarschijnlijk zijn verkregen via stealer-malware.

“Meestal zien we dat Repository- en Stargazer-accounts niet worden gebanned of verwijderd door de repository, terwijl Commit- en Release-accounts doorgaans worden gebanned zodra hun schadelijke repositories worden gedetecteerd”, aldus Terefos.

“Het is gebruikelijk om Link-Repositories te vinden die links bevatten naar verboden Release-Repositories. Wanneer dit gebeurt, werkt het Commit-account dat is gekoppeld aan de Link-Repository de kwaadaardige link bij met een nieuwe.”

Eén van de campagnes die Check Point ontdekte, betrof het gebruik van een schadelijke link naar een GitHub-repository die op zijn beurt verwijst naar een PHP-script dat op een WordPress-site wordt gehost en een HTML Application (HTA)-bestand levert om uiteindelijk Atlantida Stealer uit te voeren met behulp van een PowerShell-script.

Andere malwarefamilies die via DaaS worden verspreid, zijn Lumma Stealer, RedLine Stealer, Rhadamanthys en RisePro. Check Point merkte verder op dat de GitHub-accounts deel uitmaken van een grotere DaaS-oplossing die vergelijkbare ghost-accounts op andere platforms beheert, zoals Discord, Facebook, Instagram, X en YouTube.

“Stargazer Goblin heeft een uiterst geavanceerde malwaredistributie-operatie ontwikkeld die detectie vermijdt omdat GitHub wordt beschouwd als een legitieme website, verdenkingen van kwaadaardige activiteiten omzeilt en eventuele schade minimaliseert en herstelt wanneer GitHub hun netwerk verstoort”, aldus Terefos.

“Door gebruik te maken van meerdere accounts en profielen die verschillende activiteiten uitvoeren, van het toewijzen van een ster tot het hosten van de repository, het committen van de phishing-sjabloon en het hosten van kwaadaardige releases, kan het Stargazers Ghost Network de verliezen minimaliseren wanneer GitHub acties uitvoert die hun activiteiten verstoren, aangezien doorgaans slechts één deel van de hele operatie wordt verstoord in plaats van alle betrokken accounts.”

Deze ontwikkeling vindt plaats terwijl onbekende cybercriminelen GitHub-repositories aanvallen, de inhoud ervan wissen en slachtoffers vragen contact op te nemen met een gebruiker met de naam Gitloker op Telegram als onderdeel van een nieuwe afpersingsoperatie die al sinds februari 2024 gaande is.

De social engineering-aanval richt zich op ontwikkelaars met phishingmails die worden verzonden vanaf ‘[email protected]’. De bedoeling is om ontwikkelaars te verleiden om op valse links te klikken, onder het mom van een vacature bij GitHub. Vervolgens worden ze gevraagd om een nieuwe OAuth-app te autoriseren die alle opslagplaatsen wist en een betaling eist in ruil voor het herstellen van de toegang.

Dit volgt ook op een advies van Truffle Security dat het mogelijk is om toegang te krijgen tot gevoelige gegevens van verwijderde forks, verwijderde repositories en zelfs privérepositories op GitHub. Organisaties worden dringend verzocht maatregelen te nemen om zich te beveiligen tegen wat het een Cross Fork Object Reference (CFOR)-kwetsbaarheid noemt.

“Een CFOR-kwetsbaarheid treedt op wanneer een repository-fork toegang heeft tot gevoelige gegevens van een andere fork (inclusief gegevens van private en verwijderde forks)”, aldus Joe Leon. “Vergelijkbaar met een Insecure Direct Object Reference leveren gebruikers in CFOR commit-hashes om direct toegang te krijgen tot commit-gegevens die anders niet voor hen zichtbaar zouden zijn.”

Met andere woorden, een stukje code dat is gecommitteerd aan een openbare repository kan voor altijd toegankelijk zijn, zolang er ten minste één fork van die repository bestaat. Bovendien kan het ook worden gebruikt om toegang te krijgen tot code die is gecommitteerd tussen het moment dat een interne fork is gemaakt en het moment dat de repository openbaar wordt gemaakt.

Het is echter de moeite waard om op te merken dat dit bewuste ontwerpbeslissingen zijn die door GitHub zijn genomen, zoals het bedrijf zelf opmerkt in zijn eigen documentatie –

- Commits naar elke repository in een forknetwerk zijn toegankelijk vanuit elke repository in hetzelfde forknetwerk, inclusief de upstream repository

- Wanneer u een privérepository wijzigt naar openbaar, zijn alle commits in die repository, inclusief commits die zijn gemaakt in de repositories waarin de repository is geforkt, voor iedereen zichtbaar.

“De gemiddelde gebruiker ziet de scheiding tussen privé- en openbare opslagplaatsen als een veiligheidsgrens en is er begrijpelijkerwijs van overtuigd dat de gegevens in een privéopslagplaats niet toegankelijk zijn voor openbare gebruikers”, aldus Leon.

“Helaas is dat niet altijd waar. Bovendien impliceert de handeling van verwijderen de vernietiging van gegevens. Zoals we hierboven zagen, betekent het verwijderen van een repository of fork niet dat uw commit-gegevens daadwerkelijk worden verwijderd.”