Canadese organisaties zijn naar voren gekomen als de focus van een gerichte cybercampagne, georkestreerd door een cluster van bedreigingsactiviteiten dat bekend staat als STAC6565.

Cybersecuritybedrijf Sophos zei dat het tussen februari 2024 en augustus 2025 bijna veertig inbraken heeft onderzocht die verband houden met de bedreiging. De campagne wordt met groot vertrouwen beoordeeld om overlappingen te delen met een hackgroep die bekend staat als Gold Blade, ook wel bekend als Earth Kapre, RedCurl en Red Wolf.

Er wordt aangenomen dat de financieel gemotiveerde bedreigingsacteur sinds eind 2018 actief is, waarbij hij zich aanvankelijk richtte op entiteiten in Rusland, voordat hij zijn focus uitbreidde naar entiteiten in Canada, Duitsland, Noorwegen, Rusland, Slovenië, Oekraïne, het Verenigd Koninkrijk en de VS. De groep heeft een geschiedenis van het gebruik van phishing-e-mails om commerciële spionage uit te voeren.

Uit recente aanvalsgolven is echter gebleken dat RedCurl zich schuldig heeft gemaakt aan ransomware-aanvallen met behulp van een op maat gemaakte malwaresoort genaamd QWCrypt. Een van de opvallende tools in het arsenaal van de bedreigingsacteur is RedLoader, dat informatie over de geïnfecteerde host naar een command-and-control (C2)-server verzendt en PowerShell-scripts uitvoert om details te verzamelen met betrekking tot de gecompromitteerde Active Directory (AD)-omgeving.

“Deze campagne weerspiegelt een ongewoon beperkte geografische focus voor de groep, waarbij bijna 80% van de aanvallen gericht zijn op Canadese organisaties”, aldus Sophos-onderzoeker Morgan Demboski. “Ooit vooral gericht op cyberspionage, heeft Gold Blade zijn activiteiten ontwikkeld tot een hybride operatie die gegevensdiefstal combineert met selectieve ransomware-implementatie via een aangepaste locker genaamd QWCrypt.”

Andere prominente doelwitten zijn onder meer de VS, Australië en Groot-Brittannië, waarbij de diensten-, productie-, detailhandels-, technologie-, niet-gouvernementele organisaties en transportsectoren gedurende deze periode het zwaarst werden getroffen.

De groep zou opereren volgens een ‘hack-for-hire’-model, waarbij ze op maat gemaakte inbraken uitvoeren namens klanten, terwijl ze daarnaast ransomware inzetten om geld te verdienen met de inbraken. Hoewel een rapport van Groep-IB uit 2020 de mogelijkheid opperde dat het een Russischsprekende groep zou zijn, zijn er momenteel geen aanwijzingen om deze beoordeling te bevestigen of te ontkennen.

Sophos beschrijft RedCurl als een ‘geprofessionaliseerde operatie’ en zei dat de dreigingsactor zich onderscheidt van andere cybercriminele groepen vanwege zijn vermogen om zijn vak te verfijnen en te ontwikkelen, en om discrete afpersingsaanvallen uit te voeren. Dat gezegd hebbende, is er geen bewijs dat suggereert dat het door de staat wordt gesponsord of politiek gemotiveerd is.

Het cyberbeveiligingsbedrijf wees er ook op dat het operationele tempo wordt gekenmerkt door periodes van geen activiteit, gevolgd door plotselinge pieken in aanvallen met behulp van verbeterde tactieken, wat aangeeft dat de hackgroep de downtime zou kunnen gebruiken om zijn toolset te vernieuwen.

STAC6565 begint met spearphishing-e-mails die gericht zijn op HR-personeel om hen te misleiden om kwaadaardige documenten te openen, vermomd als cv’s of sollicitatiebrieven. Sinds ten minste november 2024 wordt bij deze activiteit gebruik gemaakt van legitieme platforms voor het zoeken naar werk, zoals Indeed, JazzHR en ADP WorkforceNow, om de bewapende cv’s te uploaden als onderdeel van een sollicitatieproces.

“Aangezien wervingsplatforms HR-personeel in staat stellen alle binnenkomende cv’s te beoordelen, vergroot het hosten van payloads op deze platforms en het leveren ervan via wegwerp-e-maildomeinen niet alleen de kans dat de documenten worden geopend, maar wordt ook de detectie door op e-mail gebaseerde beveiligingen vermeden”, legt Demboski uit.

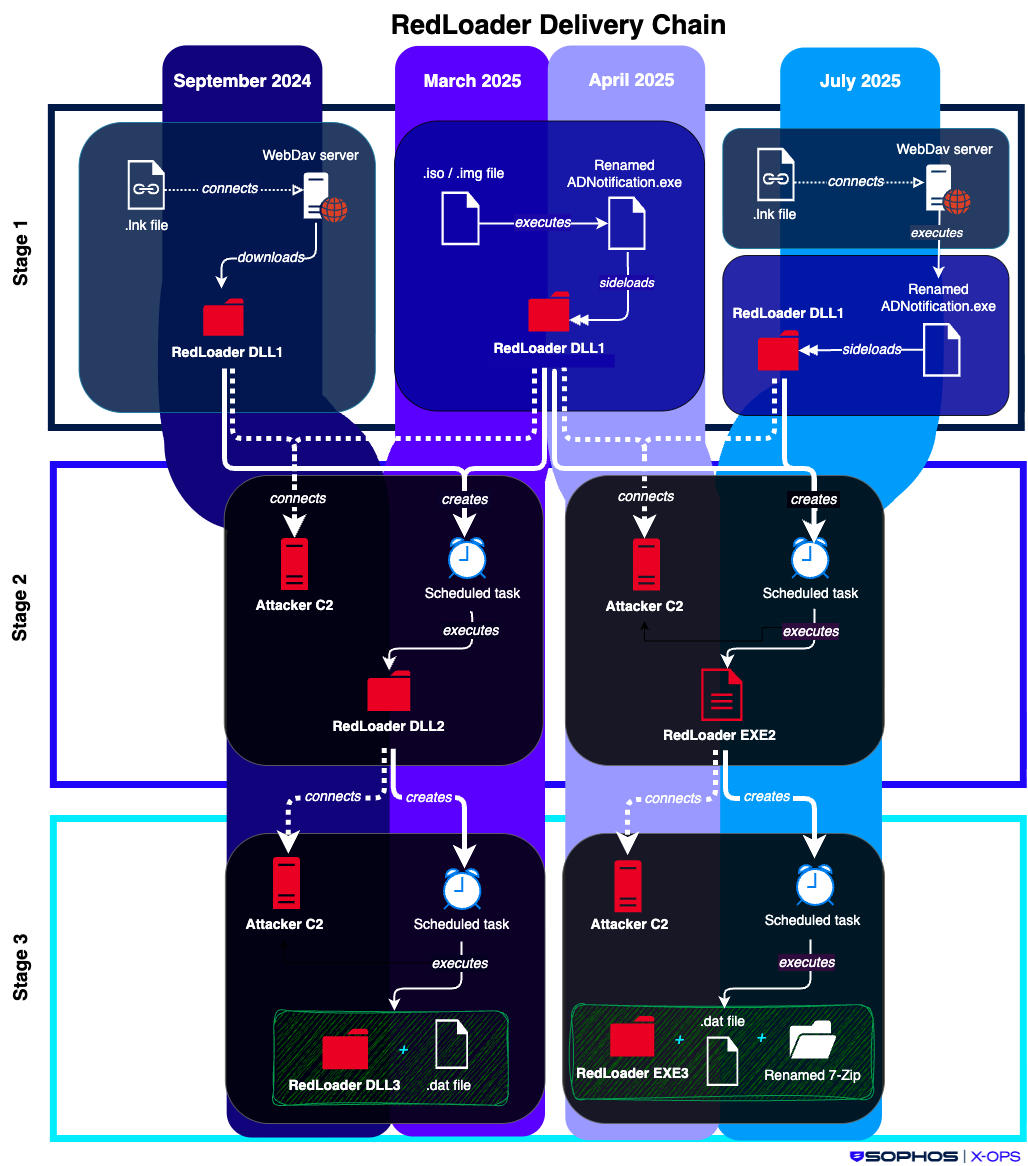

Bij één incident bleek dat een nep-cv die naar Indeed was geüpload, gebruikers omleidde naar een boobytrap-URL die uiteindelijk leidde tot de inzet van de QWCrypt-ransomware door middel van een RedLoader-keten. Er zijn minstens drie verschillende RedLoader-leveringsreeksen waargenomen in september 2024, maart/april 2025 en juli 2025. Sommige aspecten van de leveringsketens werden eerder gedetailleerd beschreven door Huntress, eSentire en Bitdefender.

De belangrijkste verandering die in juli 2025 werd waargenomen, betreft het gebruik van een ZIP-archief dat door het nep-cv wordt verwijderd. In het archief is een Windows-snelkoppeling (LNK) aanwezig die een PDF nabootst. Het LNK-bestand gebruikt “rundll32.exe” om een hernoemde versie van “ADNotificationManager.exe” op te halen van een WebDAV-server die wordt gehost achter een Cloudflare Workers-domein.

De aanval start vervolgens het legitieme uitvoerbare bestand van Adobe om de RedLoader DLL (genaamd “srvcli.dll” of “netutils.dll”) te sideloaden vanaf hetzelfde WebDAV-pad. De DLL gaat verder met het verbinden met een externe server om de payload van de tweede fase te downloaden en uit te voeren, een zelfstandig binair bestand dat verantwoordelijk is voor het verbinden met een andere server en het ophalen van het zelfstandige uitvoerbare bestand van de derde fase, samen met een kwaadaardig DAT-bestand en een hernoemd 7-Zip-bestand.

Beide fasen zijn afhankelijk van Microsoft’s Program Compatibility Assistant (“pcalua.exe”) voor de uitvoering van de payload, een aanpak die we ook in eerdere campagnes zagen. Het enige verschil is dat het formaat van de payloads in april 2025 is overgegaan naar EXE’s in plaats van DLL’s.

“De payload ontleedt het kwaadaardige .dat-bestand en controleert de internetverbinding. Vervolgens maakt het verbinding met een andere door de aanvaller bestuurde C2-server om een .bat-script te maken en uit te voeren dat de systeemdetectie automatiseert”, aldus Sophos. “Het script pakt Sysinternals AD Explorer uit en voert opdrachten uit om details te verzamelen, zoals hostinformatie, schijven, processen en geïnstalleerde antivirusproducten (AV).

De resultaten van de uitvoering worden verpakt in een gecodeerd, met een wachtwoord beveiligd 7-Zip-archief en overgebracht naar een WebDAV-server die wordt beheerd door de aanvaller. RedCurl is ook waargenomen met behulp van RPivot, een open-source reverse proxy, en Chisel SOCKS5 voor C2-communicatie.

Een ander hulpmiddel dat bij de aanvallen wordt gebruikt, is een aangepaste versie van de Terminator-tool die gebruikmaakt van een ondertekend Zemana AntiMalware-stuurprogramma om antivirusgerelateerde processen te beëindigen via een zogenaamde Bring Your Own Vulnerable Driver (BYOVD)-aanval. In ten minste één geval in april 2025 hebben de bedreigingsactoren beide componenten een nieuwe naam gegeven voordat ze deze via SMB-shares naar alle servers in de slachtofferomgeving distribueerden.

Sophos merkte ook op dat het merendeel van deze aanvallen werd gedetecteerd en verholpen vóór de installatie van QWCrypt. Drie van de aanvallen – één in april en twee in juli 2025 – leidden echter tot een succesvolle inzet.

“Bij het incident in april hebben de bedreigingsactoren handmatig gevoelige bestanden doorzocht en verzameld, en vervolgens de activiteit meer dan vijf dagen onderbroken voordat ze het kluisje in gebruik namen”, voegde het eraan toe. “Deze vertraging kan erop wijzen dat de aanvallers zich tot ransomware hebben gewend nadat ze probeerden geld te verdienen met de gegevens of er niet in slaagden een koper binnen te halen.”

De QWCrypt-implementatiescripts zijn afgestemd op de doelomgeving en bevatten vaak een slachtofferspecifieke ID in de bestandsnamen. Zodra het script is gelanceerd, controleert het of de Terminator-service actief is voordat stappen worden ondernomen om het herstel uit te schakelen en de ransomware uit te voeren op eindpuntapparaten in het netwerk, inclusief de hypervisors van een organisatie.

In de laatste fase voert het script een opschoonbatchscript uit om bestaande schaduwkopieën en elk geschiedenisbestand van de PowerShell-console te verwijderen om forensisch herstel te belemmeren.

“Het misbruik van rekruteringsplatforms door Gold Blade, de cycli van rust en uitbarstingen en de voortdurende verfijning van de leveringsmethoden tonen een niveau van operationele volwassenheid aan dat doorgaans niet wordt geassocieerd met financieel gemotiveerde actoren”, aldus Sophos. “De groep onderhoudt een uitgebreide en goed georganiseerde aanvalstoolkit, inclusief aangepaste versies van open-sourcetools en aangepaste binaire bestanden om een uit meerdere fasen bestaande keten voor het leveren van malware te vergemakkelijken.”

De onthulling komt op het moment dat Huntress zei dat het een enorme piek in ransomware-aanvallen op hypervisors heeft opgemerkt, van 3% in de eerste helft van het jaar naar 25% tot nu toe in de tweede helft, voornamelijk veroorzaakt door de Akira-groep.

“Ransomware-operators implementeren ransomware-payloads rechtstreeks via hypervisors, waarbij ze de traditionele eindpuntbescherming volledig omzeilen. In sommige gevallen maken aanvallers gebruik van ingebouwde tools zoals OpenSSL om de volumes van de virtuele machines te versleutelen, waardoor de noodzaak wordt vermeden om aangepaste ransomware-binaire bestanden te uploaden”, schrijven onderzoekers Anna Pham, Ben Bernstein en Dray Agha.

“Deze verschuiving onderstreept een groeiende en ongemakkelijke trend: aanvallers richten zich op de infrastructuur die alle hosts controleert, en met toegang tot de hypervisor vergroten tegenstanders de impact van hun inbraak dramatisch.”

Gezien de toegenomen focus van bedreigingsactoren op hypervisors, wordt geadviseerd om lokale ESXi-accounts te gebruiken, multi-factor authenticatie (MFA) af te dwingen, een sterk wachtwoordbeleid te implementeren, het beheernetwerk van de hypervisor te scheiden van productie- en algemene gebruikersnetwerken, een jumpbox in te zetten om de beheerderstoegang te controleren, de toegang tot het controlevlak te beperken en de toegang tot de ESXi-beheerinterface te beperken tot specifieke administratieve apparaten.