Cybersecurity-onderzoekers hebben een nieuwe malware gemarkeerd Speagle dat de functionaliteit en infrastructuur kaapt van een legitiem programma genaamd Cobra DocGuard.

“Speagle is ontworpen om heimelijk gevoelige informatie van geïnfecteerde computers te verzamelen en deze naar een Cobra DocGuard-server te verzenden die door de aanvallers is aangetast, waardoor het data-exfiltratieproces wordt gemaskeerd als legitieme communicatie tussen client en server”, aldus onderzoekers van Symantec en Carbon Black in een vandaag gepubliceerd rapport.

Cobra DocGuard is een documentbeveiligings- en encryptieplatform ontwikkeld door EsafeNet. Het misbruik van deze software bij aanvallen in de echte wereld is tot nu toe twee keer publiekelijk geregistreerd. In januari 2023 documenteerde ESET een inbraak waarbij in september 2022 een gokbedrijf in Hong Kong werd gecompromitteerd via een kwaadaardige update die door de software werd gepusht.

Later dat augustus benadrukte Symantec de activiteit van een nieuw dreigingscluster met de codenaam Carderbee, dat werd gevonden met behulp van een getrojaniseerde versie van het programma om PlugX in te zetten, een achterdeur die veel wordt gebruikt door Chinese hackgroepen zoals Mustang Panda. De aanvallen waren gericht op meerdere organisaties in Hong Kong en andere Aziatische landen.

Speagle is tot op heden nog steeds niet toegeschreven. Maar wat de malware opmerkelijk maakt, is dat deze is ontworpen om alleen gegevens te verzamelen en te exfiltreren van die systemen waarop de Cobra DocGuard-gegevensbeschermingssoftware is geïnstalleerd. De activiteit wordt gevolgd onder de naam Runningcrab.

“Dit duidt op doelbewuste targeting, mogelijk om het verzamelen van inlichtingen of industriële spionage te vergemakkelijken”, aldus de dreigingsjachtteams van Broadcom. “Op dit moment zijn we van mening dat de meest waarschijnlijke hypothesen zijn dat het óf het werk is van een door de staat gesponsorde actor, óf het werk van een particuliere aannemer die te huur is.”

Hoe de malware precies bij de slachtoffers wordt afgeleverd, is onbekend, hoewel vermoed wordt dat dit via een supply chain-aanval is gebeurd, zoals blijkt uit de twee bovengenoemde gevallen.

Daarnaast verdient de centrale rol van de beveiligingssoftware en de bijbehorende infrastructuur vermelding. Speagle gebruikt niet alleen een legitieme Cobra DocGuard-server voor command-and-control (C2) en als gegevensexfiltratiepunt, maar roept ook een stuurprogramma op dat aan het programma is gekoppeld om zichzelf van de aangetaste host te verwijderen.

Het 32-bits .NET-uitvoerbare bestand controleert, zodra het is gelanceerd, eerst de installatiemap van Cobra DocGuard en gaat vervolgens gefaseerd verder met het verzamelen en verzenden van gegevens van de geïnfecteerde machine. Dit omvat details over het systeem en bestanden die zich in specifieke mappen bevinden, zoals de mappen die de geschiedenis van de webbrowser en gegevens voor automatisch aanvullen bevatten.

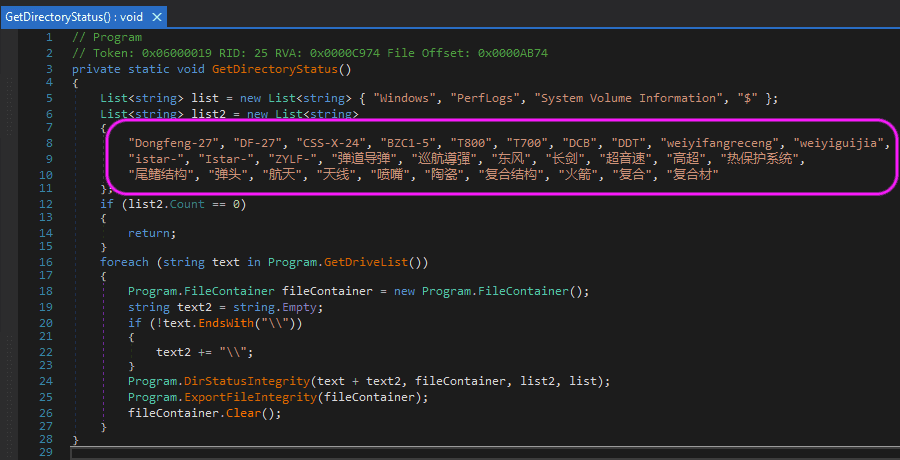

Bovendien is gebleken dat één variant van Speagle extra functionaliteit bevat om bepaalde soorten gegevensverzameling in of uit te schakelen, en om te zoeken naar bestanden die verband houden met Chinese ballistische raketten zoals Dongfeng-27 (ook bekend als DF-27).

“Speagle is een nieuwe, parasitaire dreiging die op slimme wijze gebruik maakt van de Cobra DocGuard-client om zijn kwaadaardige activiteiten en zijn infrastructuur te maskeren om exfiltratieverkeer te verbergen”, aldus onderzoekers. “De ontwikkelaar heeft ongetwijfeld kennis genomen van eerdere supply chain-aanvallen waarbij de software werd gebruikt en heeft deze mogelijk gekozen vanwege de waargenomen kwetsbaarheid en het hoge gebruikspercentage onder de beoogde organisaties.”