Een nieuwe malware -campagne genaamd Sparkcat heeft een pak nep -apps gebruikt op zowel Apple’s als Google’s respectieve app -winkels om de mnemonische zinnen van slachtoffers te stelen die zijn geassocieerd met cryptocurrency -portefeuilles.

De aanvallen maken gebruik van een optisch karakterherkenning (OCR) -model om geselecteerde afbeeldingen te exfiltreren die portemonnee-herstelzinnen bevatten van fotobibliotheken tot een command-and-control (C2) -server, zeiden Kaspersky-onderzoekers Dmitry Kalinin en Sergey Puzan in een technisch rapport.

De naam is een verwijzing naar een Embedded Software Development Kit (SDK) die een Java -component gebruikt genaamd Spark die Masquerades als een analysemodule heeft. Het is momenteel niet bekend of de infectie het gevolg was van een aanval van de supply chain of dat deze opzettelijk door de ontwikkelaars werd geïntroduceerd.

Hoewel dit niet de eerste keer is dat Android -malware met OCR -mogelijkheden in het wild is gedetecteerd, is het een van de eerste gevallen waarin een dergelijke stealer is gevonden in de app store van Apple. De geïnfecteerde apps in Google Play zouden meer dan 242.000 keer zijn gedownload.

De campagne wordt beoordeeld als actief sinds maart 2024, met de apps die worden gedistribueerd via zowel officiële als onofficiële app -winkels. De applicaties vermoeden als kunstmatige intelligentie (AI), voedselbezorging en Web3 -apps, hoewel sommige van hen legitieme functionaliteit lijken te bieden.

“De Android-malwaremodule zou een OCR-plug-in gebouwd met de ML-kitbibliotheek van Google decoderen en lanceren en die gebruiken om tekst te herkennen die het in afbeeldingen in de galerij heeft gevonden,” zei Kaspersky. “Afbeeldingen die overeenkomen met trefwoorden die van de C2 zijn ontvangen, zijn naar de server verzonden.”

In een vergelijkbare geest vertrouwt de iOS -versie van Sparkcat op de ML -kitbibliotheek van Google voor OCR om afbeeldingen te stelen die mnemonische zinnen bevatten. Een opmerkelijk aspect van de malware is het gebruik van een op roest gebaseerd communicatiemechanisme voor C2, iets dat zelden wordt waargenomen in mobiele apps.

Verdere analyse van gebruikte zoekwoorden en de gebieden waar deze apps beschikbaar zijn gesteld, geven aan dat de campagne zich voornamelijk richt op gebruikers in Europa en Azië. Er wordt beoordeeld dat de kwaadaardige activiteit het werk is van een dreigingsacteur die vloeiend Chinees vloeiend is.

“Wat deze Trojan bijzonder gevaarlijk maakt, is dat er geen indicatie is van een kwaadaardig implantaat verborgen in de app,” zeiden de onderzoekers. “De machtigingen die het aanvraagt, kunnen eruit zien alsof ze nodig zijn voor de kernfunctionaliteit of op het eerste gezicht onschadelijk lijken.”

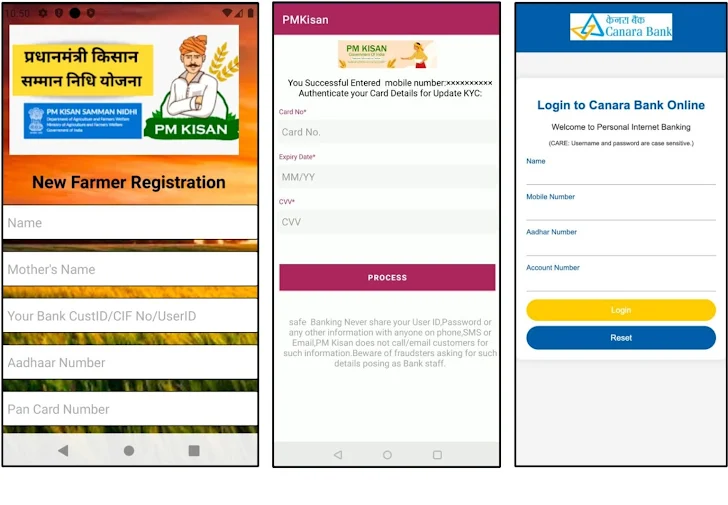

De openbaarmaking komt als Zimperium Zlabs gedetailleerd beschreven dat een andere mobiele malware -campagne gericht op Indiase Android -apparaateigenaren door kwaadaardige APK -bestanden te distribueren via WhatsApp onder het mom van bank- en overheidstoepassingen, waardoor de apps gevoelige inzage en financiële informatie kunnen oogsten.

Het cybersecuritybedrijf zei dat het meer dan 1.000 nep-apps heeft geïdentificeerd die zijn gekoppeld aan de campagne, waarbij de aanvallers ongeveer 1.000 hard gecodeerde telefoonnummers gebruiken als exfiltratiepunten voor sms-berichten en eenmalige wachtwoorden (OTP’s).

“In tegenstelling tot conventionele Banking Trojans die uitsluitend afhankelijk zijn van command-and-control (C&C) Servers voor eenmalige wachtwoord (OTP) diefstal, maakt deze malware-campagne gebruik van live telefoonnummers om SMS-berichten om te leiden, waardoor een traceerbaar digitaal pad voor wetshandhavingsinstanties achterblijft aan Volg de dreigingsacteurs achter deze campagne, “zei beveiligingsonderzoeker Aazim Yaswant.

De aanvalscampagne, genaamd Fatboypanel, zou tot nu toe 2,5 GB gevoelige gegevens hebben verzameld, die allemaal worden gehost op Firebase -eindpunten die toegankelijk zijn voor iedereen die authenticatie is.

Dit omvat sms-berichten van Indiase banken, bankgegevens, creditcard en betaalpasinformatie en door de overheid uitgegeven identificatiegegevens van ongeveer 50.000 gebruikers, van wie de meerderheid zich in de Indiase staten van West-Bengalen, Bihar, Jharkhand, Karnataka, en Madhya Pradesh.

Deze incidenten vertellen een waarschuwend verhaal over het belang van correct doorliggende code -apps, inclusief het onderzoeken van beoordelingen en het controleren van de authenticiteit van de ontwikkelaars, voordat ze worden gedownload, zelfs als ze worden geüpload naar officiële app -winkelfronts.

De ontwikkeling volgt ook de opkomst van 24 nieuwe malware -families die zich richten op Apple MacOS -systemen in 2024, een stijging van 21 in 2023, volgens beveiligingsonderzoeker Patrick Wardle.

Dit valt samen met een toename van aanvallen van informatie -stealer, zoals die met Poseidon, Atomic en Cthulhu, die specifiek zijn gericht op de gebruikers van het desktop -besturingssysteem.

“Infostealers maken gebruik van macOS vaak het native AppleScript -framework,” zeiden Palo Alto Networks Unit 42 onderzoekers Tom Fakterman, Chen Erlich en Tom Sharon in een rapport dat deze week werd gepubliceerd.

“Dit framework biedt uitgebreide OS -toegang en het vereenvoudigt ook de uitvoering met zijn natuurlijke taalsyntaxis. Omdat deze prompts eruit kunnen zien als legitieme systeemprompts, gebruiken dreigingsacteurs dit kader om slachtoffers te misleiden via sociale engineering.”