De taak van een SOC -analist is nog nooit zo gemakkelijk geweest. Geconfronteerd met een overweldigende stroom van dagelijkse meldingen, moeten analisten (en soms IT -teams die als SECOP’s verdubbelen) proberen duizenden beveiligingswaarschuwingen – vaak valse positieven – alleen maar een handvol echte bedreigingen te identificeren. Dit meedogenloze, 24/7 werk leidt tot alert vermoeidheid, desensibilisatie en een verhoogd risico op het missen van kritische beveiligingsincidenten. Studies tonen aan dat 70% van de SOC -analisten ernstige stress ervaren en 65% overweegt hun baan binnen een jaar te verlaten. Dit maakt retentie een grote uitdaging voor beveiligingsteams, vooral in het licht van het bestaande tekort aan geschoolde beveiligingsanalisten.

Aan de operationele kant besteden analisten meer tijd aan repetitieve, handmatige taken zoals het onderzoeken van meldingen en het oplossen en documenteren van incidenten dan bij proactieve beveiligingsmaatregelen. Beveiligingsteams worstelen met het configureren en onderhouden van SOAR -speelboeken terwijl het cyberlandschap snel verandert. Om dit alles te overtreffen, overbelasting en siled datum -analisten om te navigeren om losgekoppelde beveiligingsplatforms te navigeren, waardoor niet alleen ongemak, maar meer kritischer, gemiste correlaties tussen gebeurtenissen creëren die mogelijk hebben bijgedragen aan het identificeren van ware positieven.

AI -aangedreven dreigingsacteurs – Yikes!

Het bovenstaande wordt verergerd door het feit dat dreigingsactoren AI gebruiken om hun cybercriminaliteit van stroom te voorzien. Door snelle hoeveelheden gegevens snel te verwerken, stelt AI hen in staat om effectievere, adaptieve en moeilijk te detecteren aanvallen te lanceren op schaal. AI -tools genereren zeer overtuigende phishing -e -mails, deepfake -inhoud en scripts voor sociale engineering, waardoor misleiding veel gemakkelijker is, zelfs voor onervaren aanvallers. Ze kunnen ook AI gebruiken om geavanceerde malware te schrijven, beveiligingsmechanismen reverse -engineering te schrijven en de ontdekking van kwetsbaarheid te automatiseren door grote codebases te analyseren voor exploiteerbare fouten. Bovendien zorgen AI-aangedreven chatbots voor als echte gebruikers, grootschalige fraude uitvoeren en voor nieuwkomers, stappen-voor-stap cybercriminaliteitsgerichtheden bieden.

Volgens een CrowdStrike -rapport uit 2024 hebben aanvallers de gemiddelde uitbraaktijd voor succesvolle intrusies verkort van 79 minuten tot 62 minuten, met de snelst bekende uitbraaktijd slechts twee minuten en zeven seconden. Zelfs met de beste detectie -tooling en tientallen analisten beschikbaar (een droomscenario) vereist het enorme volume en de snelheid van de cyberaanvallen van vandaag nog steeds SOC -teams om sneller dan ooit te bewegen en op de een of andere manier handmatig de krankzinnige hoeveelheid waarschuwingen die worden gegenereerd handmatig beoordelen en triage. Dit is letterlijk een missie onmogelijk geweest. Maar niet meer.

De moderne SOC slaat terug-een perfecte mix van AI en mens-in-de-lus

Als u een SOC -analist of een CISO bent, weet u dat ik niet overdrijft over hoe verschrikkelijk de situatie is. Maar het tij keert. Nieuwe AI -tooling voor SOCS zal menselijke teams in staat stellen te verwerken Elk type En Elk volume van beveiligingswaarschuwingen, waardoor ze zich kunnen concentreren op het omgaan met echte bedreigingen in recordtijd. Hier is een glimp van wat sommige early adopters ervaren.

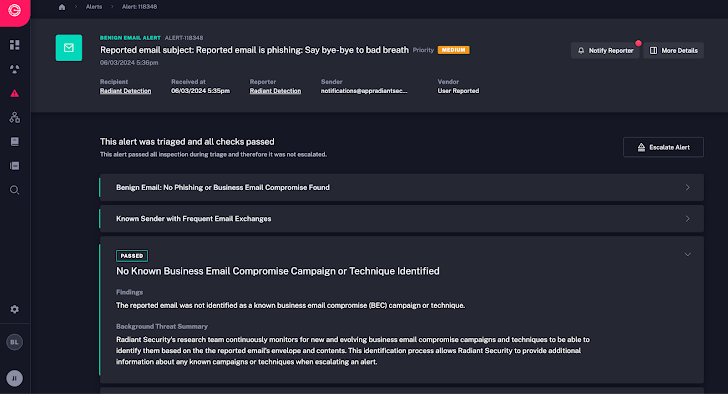

Geautomatiseerde triage

Veel leveranciers bieden nu geautomatiseerde triage van beveiligingswaarschuwingen die het aantal meldingen dat menselijke analisten moeten onderzoeken aanzienlijk vermindert. Terwijl meerdere leveranciers geautomatiseerde triage bieden voor specifieke use cases zoals phishing, eindpunt, netwerk en cloud (met het triage-playbook gemaakt door menselijke beveiligingsprofessionals) is het ideale scenario voor een AI-aangedreven SOC-analist die elk type beveiligingswaarschuwing kan interpreteren uit elke sensor of defensiesysteem. Op deze manier kunnen alle beveiligingsgebeurtenissen, van de meest gebruikelijke tot de meest obscure, volledig worden getrageerd. Transparantie speelt hier ook een grote rol, waarbij de werkelijke logica van de AI -triage (tot elke stap die wordt genomen) direct beschikbaar is voor een menselijke analist om te beoordelen indien gewenst.

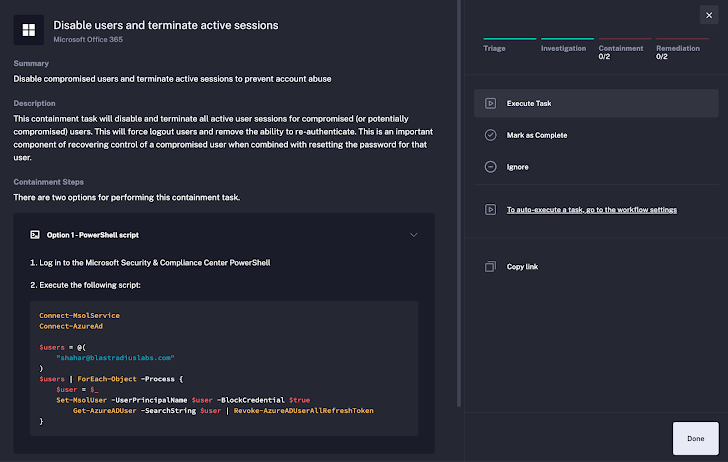

Volledige controle over de reactie op echte bedreigingen

Hoewel een AI-aangedreven SOC-platform een nauwkeurige reactie genereert die geschikt is voor de specifieke dreiging (die vergelijkbare waarde biedt als een SOAR zonder alle configuratie- en onderhoudshoofdpijn), is het belangrijk om een mens-in-de-lus te hebben om de voorgestelde sanering te beoordelen en de mogelijkheid om het te accepteren, te wijzigen of onmiddellijk uit te voeren.

Chatgpt (of Deepseek) sluit zich aan bij het team

Door gebruik te maken van generatieve AI stelt SOC -teams in staat om opkomende bedreigingen te onderzoeken, de nieuwste aanvalsmethoden en de best practices om ze te bestrijden. Tools zoals Chatgpt zijn ongelooflijk voor het snel verhogen van vrijwel elk onderwerp, de beveiliging inbegrepen en zullen het zeker gemakkelijker maken voor analisten om toegang te krijgen en gemakkelijk te leren over relevante oplossingen.

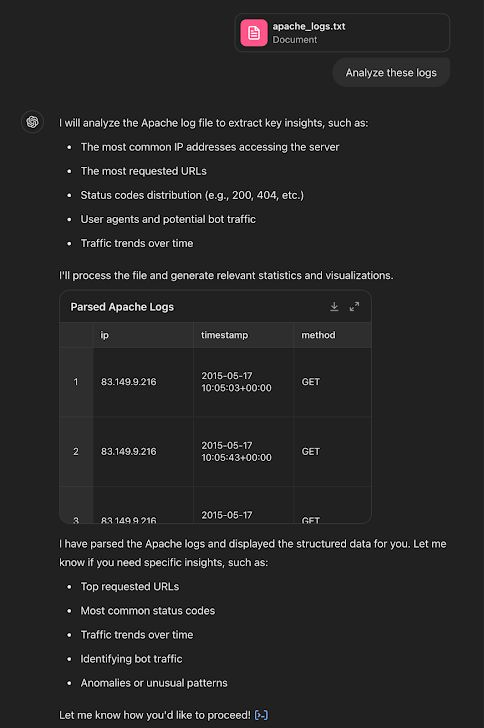

Gegevensquerying, log interpretatie en anomalie -detectie

SOC -analisten hoeven niet langer te worstelen met het opvragen van syntaxis. In plaats daarvan kunnen ze natuurlijke taal gebruiken om de gegevens te vinden die ze nodig hebben en als het gaat om het begrijpen van de betekenis van een bepaalde log of gegevensset, kunnen AI -oplossingen onmiddellijk verduidelijking bieden. Bij het analyseren van een geaggregeerde gegevensset van duizenden logboeken, ingebouwde anomaliedetectiehulpmiddelen bij het identificeren van ongebruikelijke patronen die verder onderzoek kunnen rechtvaardigen.

Meer gegevens voor data-hongerige AI. Zonder een krankzinnige rekening.

AI-tools zijn data-hongerig omdat ze vertrouwen op enorme hoeveelheden informatie om patronen te leren, voorspellingen te doen en hun nauwkeurigheid in de tijd te verbeteren. Traditionele gegevensopslag kan echter zeer kostenverbodend zijn. Aankomende technologieën hebben het mogelijk gemaakt om snel logboeken en andere gegevens uit ultra-bekeerbare koude opslag zoals AWS S3 op te vragen. Dit betekent dat deze AI-aangedreven SOC-platforms snel toegang hebben tot en de enorme hoeveelheden gegevens kunnen verwerken, verwerken en interpreteren voor automatisch triage-meldingen. Evenzo voor mensen. Als CISO- of VP-beveiliging kunt u nu uw gegevens volledig besturen zonder leverancierslot-in, terwijl uw analisten snelle vraagmogelijkheden en onbeperkte retentie voor nalevingsdoeleinden krijgen.

Alles zal gewoon sneller bewegen

In de vorige eeuw waren sociale interacties veel langzamer – als je contact wilde maken met iemand, moest je hun vaste lijn noemen en hopen dat ze antwoordden, een brief sturen en dagen wachten op een reactie of persoonlijk ontmoeten. Snel vooruit naar 2024, en instant messaging, sociale media en AI-gedreven communicatie hebben interacties onmiddellijk en naadloos gemaakt. Dezelfde transformatie vindt plaats in beveiligingsactiviteiten. Traditionele SOC’s vertrouwen op handmatig triage, langdurige onderzoeken en complexe SOAR -configuraties, waardoor de responstijden worden vertraagd. Maar met AI-aangedreven SOC-oplossingen hoeven analisten niet langer eindeloze meldingen of handmatig ambachtelijke saneringsstappen te doorzoeken. AI automatiseert triage, valideert echte bedreigingen en suggereert precieze sanering, waardoor de werklast en de responstijden drastisch worden verminderd. AI hervormt SOC -bewerkingen – waardoor snellere, slimmer en effectievere beveiliging op schaal wordt ingeschakeld.

Samenvattend worstelen SOC -analisten met alarmvolumes, handmatige triage en escalerende cyberdreigingen, wat leidt tot burn -out en inefficiënties. Ondertussen maken bedreigingsacteurs gebruik van AI om aanvallen te automatiseren, waardoor snelle reactie kritischer dan ooit is. Het goede nieuws is dat de moderne SOC evolueert met AI-aangedreven triage, geautomatiseerde sanering en natuurlijke taalgestuurde gegevensvragen, waardoor analisten zich kunnen concentreren op echte bedreigingen in plaats van vervelende processen. Met AI wordt de SOC sneller, slimmer en schaalbaarder.

Geïnteresseerd om meer te leren? Download deze gids voor meer informatie over hoe de SOC efficiënter te maken of een interactieve producttournee te maken voor meer informatie over AI SOC -analisten.