Het dreigingsactiviteitencluster bekend als SlordigLemming wordt toegeschreven aan een nieuwe reeks aanvallen gericht op overheidsinstanties en exploitanten van kritieke infrastructuur in Pakistan en Bangladesh.

De activiteit vond volgens Arctic Wolf plaats tussen januari 2025 en januari 2026. Het omvat het gebruik van twee verschillende aanvalsketens om malwarefamilies af te leveren die worden gevolgd als BurrowShell en een op Rust gebaseerde keylogger.

“Het gebruik van de Rust-programmeertaal vertegenwoordigt een opmerkelijke evolutie in de tooling van SloppyLemming, aangezien eerdere rapporten documenteerden dat de acteur alleen traditionele gecompileerde talen en geleende simulatieframeworks van tegenstanders gebruikte, zoals Cobalt Strike, Havoc en de aangepaste NekroWire RAT”, aldus het cyberbeveiligingsbedrijf in een rapport gedeeld met The Hacker News.

SloppyLemming is de naam die is toegekend aan een dreigingsacteur waarvan bekend is dat hij zich al sinds 2022 richt op de overheid, wetshandhavings-, energie-, telecommunicatie- en technologie-entiteiten in Pakistan, Sri Lanka, Bangladesh en China. De naam wordt ook gevolgd onder de namen Outrider Tiger en Fishing Elephant.

Eerdere campagnes van de hackers maakten gebruik van malwarefamilies als Ares RAT en WarHawk, die vaak worden toegeschreven aan respectievelijk SideCopy en SideWinder.

Uit de analyse van ArcticWolf van de nieuwste aanvallen is gebleken dat er gebruik wordt gemaakt van spearphishing-e-mails voor het leveren van PDF-lokmiddelen en voor macro’s geschikte Excel-documenten om de infectieketens op gang te brengen. Het beschreef de dreigingsactor als opererend met een gematigde capaciteit.

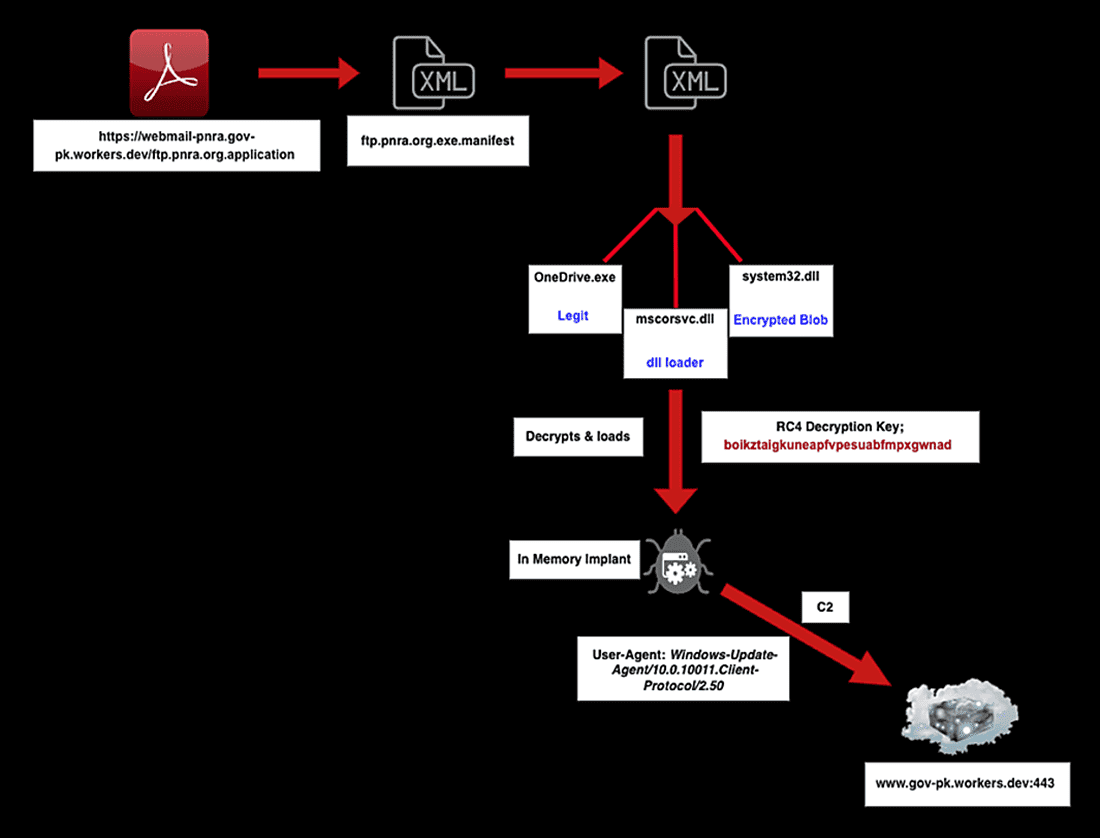

De PDF-lokvogels bevatten URL’s die zijn ontworpen om slachtoffers naar ClickOnce-applicatiemanifesten te leiden, die vervolgens een legitiem Microsoft .NET runtime-uitvoerbaar bestand (“NGenTask.exe”) en een kwaadaardige lader (“mscorsvc.dll”) inzetten. De lader wordt gestart met behulp van DLL side-loading om een aangepast x64-shellcode-implantaat met de codenaam BurrowShell te decoderen en uit te voeren.

“BurrowShell is een volledig uitgeruste achterdeur die de bedreigingsacteur voorziet van bestandssysteemmanipulatie, mogelijkheden voor het vastleggen van screenshots, externe shell-uitvoering en SOCKS-proxymogelijkheden voor netwerktunneling”, aldus Arctic Wolf. “Het implantaat vermomt zijn command-and-control (C2)-verkeer als Windows Update-servicecommunicatie en maakt gebruik van RC4-codering met een sleutel van 32 tekens voor bescherming van de payload.”

De tweede aanvalsketen maakt gebruik van Excel-documenten die kwaadaardige macro’s bevatten om de keylogger-malware te verwijderen, terwijl ook functies zijn ingebouwd om poortscans en netwerkopsomming uit te voeren.

Nader onderzoek naar de infrastructuur van de bedreigingsacteur heeft 112 Cloudflare Workers-domeinen geïdentificeerd die gedurende de periode van een jaar zijn geregistreerd, wat een achtvoudige sprong betekent ten opzichte van de 13 domeinen die in september 2024 door Cloudflare werden gemarkeerd.

De links van de campagne naar SloppyLemming zijn gebaseerd op voortdurende exploitatie van de Cloudflare Workers-infrastructuur met typo-kraakpatronen met overheidsthema, de inzet van het Havoc C2-framework, DLL-side-loading-technieken en slachtofferschapspatronen.

Het is vermeldenswaard dat sommige aspecten van het vakmanschap van de bedreigingsacteur, waaronder het gebruik van ClickOnce-uitvoering, overlappen met een recente SideWinder-campagne die in oktober 2025 door Trellix werd gedocumenteerd.

“In het bijzonder sluit de aanpak van Pakistaanse nucleaire regelgevende instanties, logistieke defensieorganisaties en telecommunicatie-infrastructuur – naast Bengaalse energiebedrijven en financiële instellingen – aan bij de prioriteiten voor het verzamelen van inlichtingen die consistent zijn met de regionale strategische concurrentie in Zuid-Azië”, aldus Arctic Wolf.

“De inzet van dubbele payloads – de in-memory shellcode BurrowShell voor C2- en SOCKS-proxybewerkingen, en een op Rust gebaseerde keylogger voor het stelen van informatie – suggereert dat de bedreigingsacteur de flexibiliteit behoudt om geschikte tools in te zetten op basis van doelwaarde en operationele vereisten.”