Een enorme advertentiefraude en klikfraude -operatie nagesynchroniseerd Slopads Ran een cluster van 224 apps en trok collectief 38 miljoen downloads aan in 228 landen en gebieden.

“Deze apps leveren hun fraude-payload met behulp van steganografie en maken verborgen WebViews om te navigeren naar cashout-sites van dreigingsacteur, het genereren van frauduleuze advertentie-indrukken en klikken,” zei de Satori Threat Intelligence and Research-team van Human in een rapport gedeeld met het hacker-nieuws.

De naam “Slopads” is een knipoog naar de waarschijnlijke massa-geproduceerde aard van de apps en het gebruik van kunstmatige intelligentie (AI) -thema-diensten zoals stabilityiffusie, aiguide en chatglm gehost door de dreigingsacteur op de command-and-control (C2) -server.

Het bedrijf zei dat de campagne goed was voor 2,3 miljard biedingsverzoeken per dag op zijn hoogtepunt, met verkeer van Slopads -apps die voornamelijk afkomstig zijn van de VS (30%), India (10%) en Brazilië (7%). Google heeft sindsdien alle aanstootgevende apps uit de Play Store verwijderd, waardoor de dreiging effectief wordt verstoord.

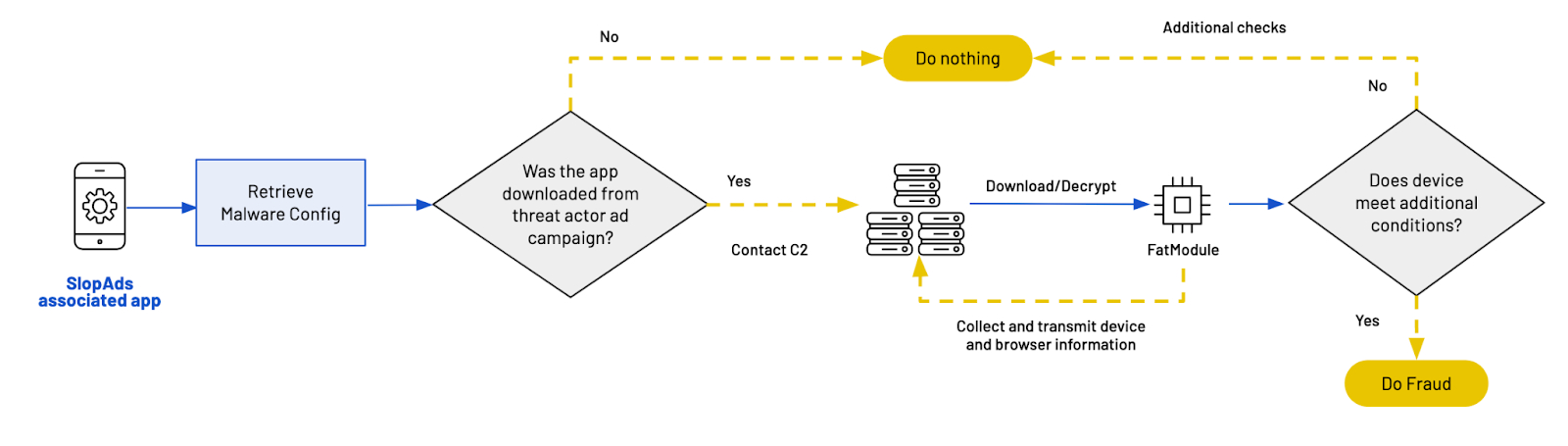

Wat de activiteit opvalt, is dat wanneer een Slopads-geassocieerde app wordt gedownload, deze een SDK van een mobiele marketingaanschrijving vraagt om te controleren of deze rechtstreeks uit de Play Store is gedownload (dat wil zeggen, organisch) of dat het het resultaat was van een gebruiker die op een advertentie klikte die hen heeft omgeleid naar de Play Store Listing (IE, non-organisatie).

Het frauduleuze gedrag wordt alleen geïnitieerd in scenario’s waarin de app werd gedownload na een advertentie -klik, waardoor deze de advertentiefraudemodule, FATModule, van de C2 -server downloadt. Aan de andere kant, als deze oorspronkelijk werd geïnstalleerd, gedraagt de app zich zoals geadverteerd op de app Store -pagina.

“Van het ontwikkelen en publiceren van apps die alleen onder bepaalde omstandigheden fraude plegen om laag toe te voegen op laag verdoezelen, versterkt slopads het idee dat bedreigingen voor het digitale advertentie -ecosysteem alleen groeien in verfijning,” zeiden menselijke onderzoekers.

“Deze tactiek creëert een completere feedback -lus voor de dreigingsactoren, die alleen fraude veroorzaakt als ze reden hebben om te geloven dat het apparaat niet wordt onderzocht door beveiligingsonderzoekers. Het combineert kwaadaardig verkeer in legitieme campagnegegevens, die detectie compliceren.”

De FATModule wordt geleverd door middel van vier PNG -afbeeldingsbestanden die de APK verbergen, die vervolgens wordt gedecodeerd en opnieuw wordt samengesteld om apparaat- en browserinformatie te verzamelen, en advertentiefraude uitvoeren met behulp van verborgen webviews.

“Een cashout -mechanisme voor slopads is via HTML5 (H5) -game en nieuwswebsites die eigendom zijn van de dreigingsacteurs,” zeiden menselijke onderzoekers. “Deze spelsites tonen advertenties regelmatig, en omdat het WebView waarin de sites worden geladen verborgen is, kunnen de sites veel meerdere advertentie -indrukken en klikken verdienen voordat het WebView sluit.”

Domeinen die SLOPADS-apps promoten, zijn gevonden om terug te linken naar een ander domein, AD2 (.) CC, dat dient als de Tier-2 C2-server. In totaal zijn naar schatting 300 domeinen die dergelijke apps adverteren geïdentificeerd.

De ontwikkeling komt iets meer dan twee maanden nadat de mens nog een set van 352 Android -apps had gemarkeerd als onderdeel van een advertentie -fraudeschema codenaam -iconads.

“Slopads benadrukt de evoluerende verfijning van mobiele advertentiefraude, waaronder stealthy, voorwaardelijke fraude -uitvoering en snelle schaalmogelijkheden,” zei Gavin Reid, Ciso bij Human.