De bedreigingsacteur bekend als Zilveren Vos Er is gespot dat hij een valse vlagoperatie orkestreerde om een Russische dreigingsgroep na te bootsen bij aanvallen op organisaties in China.

De zoekmachineoptimalisatie (SEO)-vergiftigingscampagne maakt gebruik van Microsoft Teams-lokmiddelen om nietsvermoedende gebruikers te misleiden zodat ze een kwaadaardig installatiebestand downloaden dat leidt tot de inzet van ValleyRAT (Winos 4.0), een bekende malware die geassocieerd wordt met de Chinese cybercriminaliteitsgroep. De activiteit is aan de gang sinds november 2025.

“Deze campagne richt zich op Chineessprekende gebruikers, inclusief degenen binnen westerse organisaties die in China actief zijn, met behulp van een aangepaste ‘ValleyRAT’-lader die Cyrillische elementen bevat – waarschijnlijk een opzettelijke poging om attributie te misleiden”, zei ReliaQuest-onderzoeker Hayden Evans in een rapport gedeeld met The Hacker News.

ValleyRAT, een variant van Gh0st RAT, stelt bedreigingsactoren in staat geïnfecteerde systemen op afstand te controleren, gevoelige gegevens te exfiltreren, willekeurige opdrachten uit te voeren en langdurig persistentie binnen gerichte netwerken te behouden. Het is vermeldenswaard dat het gebruik van Gh0st RAT voornamelijk wordt toegeschreven aan Chinese hackgroepen.

Het gebruik van Teams voor de SEO-vergiftigingscampagne markeert een afwijking van eerdere inspanningen waarbij andere populaire programma’s zoals Google Chrome, Telegram, WPS Office en DeepSeek zijn ingezet om de infectieketen te activeren.

De SEO-campagne is bedoeld om gebruikers door te sturen naar een nepwebsite met een optie om de zogenaamde Teams-software te downloaden. In werkelijkheid wordt een ZIP-bestand met de naam “MSTчamsSetup.zip” opgehaald van een Alibaba Cloud-URL. Het archief maakt gebruik van Russische taalkundige elementen om de toeschrijvingsinspanningen te verwarren.

Aanwezig in het bestand is “Setup.exe”, een getrojaniseerde versie van Teams die is ontworpen om lopende processen te scannen op binaire bestanden gerelateerd aan 360 Total Security (“360tray.exe”), Microsoft Defender Antivirus-uitsluitingen te configureren en de getrojaniseerde versie van het Microsoft-installatieprogramma (“Verifier.exe”) naar het pad “AppDataLocal” te schrijven en uit te voeren.

De malware gaat verder met het schrijven van extra bestanden, waaronder ‘AppDataLocalProfiler.json’, ‘AppDataRoamingEmbarcaderoGPUCache2.xml’, ‘AppDataRoamingEmbarcaderoGPUCache.xml’ en ‘AppDataRoamingEmbarcaderoAutoRecoverDat.dll’.

In de volgende stap laadt het gegevens van “Profiler.json” en “GPUcache.xml” en start het de kwaadaardige DLL in het geheugen van “rundll32.exe”, een legitiem Windows-proces, om zo onder de radar te blijven. De aanval gaat naar de laatste fase waarbij de malware een verbinding tot stand brengt met een externe server om de laatste lading op te halen en controle op afstand mogelijk te maken.

“De doelstellingen van Silver Fox omvatten financieel gewin door diefstal, oplichting en fraude, naast het verzamelen van gevoelige informatie voor geopolitiek voordeel”, aldus ReliaQuest. “Doeldoelen worden geconfronteerd met directe risico’s zoals datalekken, financiële verliezen en gecompromitteerde systemen, terwijl Silver Fox een plausibele ontkenning handhaaft, waardoor het discreet kan opereren zonder directe overheidsfinanciering.”

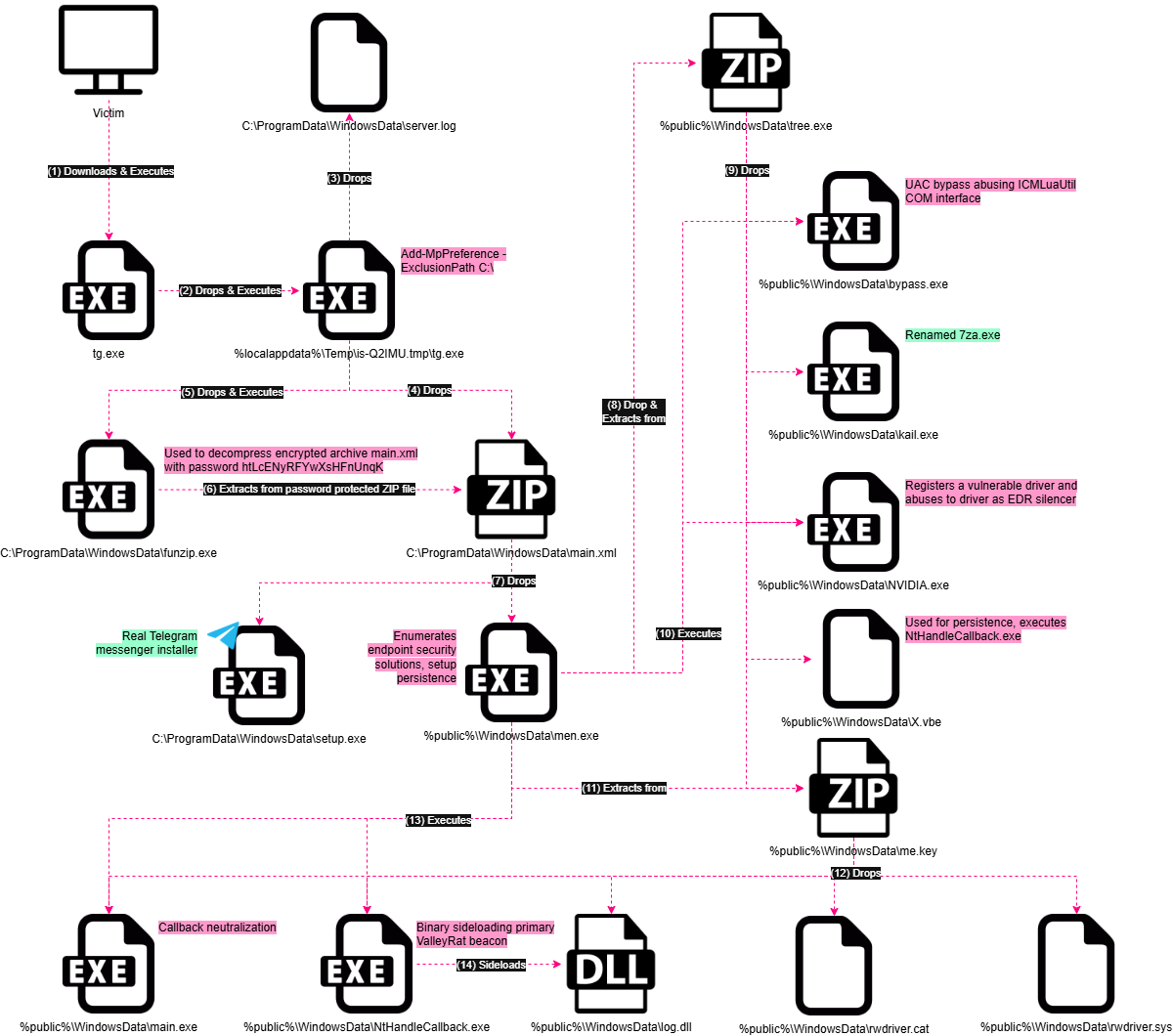

De onthulling komt op het moment dat Nextron Systems een andere ValleyRAT-aanvalsketen benadrukte die een getrojaniseerd Telegram-installatieprogramma gebruikt als startpunt om een meerfasig proces op gang te brengen dat uiteindelijk de trojan oplevert. Deze aanval is ook opmerkelijk vanwege het gebruik van de Bring Your Own Vulnerable Driver (BYOVD)-techniek om “NSecKrnl64.sys” te laden en beveiligingsoplossingsprocessen te beëindigen.

“Dit installatieprogramma stelt een gevaarlijke Microsoft Defender-uitsluiting in, ensceneert een met een wachtwoord beveiligd archief samen met een hernoemd binair 7-Zip-bestand, en extraheert vervolgens een uitvoerbaar bestand in de tweede fase”, aldus beveiligingsonderzoeker Maurice Fielenbach.

“Die tweede fase orkestrator, men.exe, implementeert extra componenten in een map onder het openbare gebruikersprofiel, manipuleert bestandsrechten om opschoning tegen te gaan en stelt persistentie in via een geplande taak die een gecodeerd VBE-script uitvoert. Dit script lanceert op zijn beurt een kwetsbare driver-lader en een ondertekend binair bestand dat de ValleyRAT DLL sideloadt.”

Men.exe is ook verantwoordelijk voor het opsommen van lopende processen om eindpuntbeveiligingsgerelateerde processen te identificeren, evenals het laden van het kwetsbare stuurprogramma “NSecKrnl64.sys” met behulp van “NVIDIA.exe” en het uitvoeren van ValleyRAT. Bovendien is een van de belangrijkste componenten die door het binaire bestand van Orchestrator zijn verwijderd ‘bypass.exe’, waarmee escalatie van bevoegdheden mogelijk wordt gemaakt door middel van een omzeiling van Gebruikersaccountbeheer (UAC).

“Op het eerste gezicht zien slachtoffers een normale installateur”, zei Fielenbach. “Op de achtergrond zet de malware bestanden in scène, zet stuurprogramma’s in, knoeit met de verdediging en lanceert uiteindelijk een ValleyRat-baken dat langdurige toegang tot het systeem houdt.”