De bedreigingsactoren achter een malwarefamilie die bekend staat als Winos 4.0 (ook bekend als ValleyRAT) hebben hun targeting-voetafdruk uitgebreid van China en Taiwan naar Japan en Maleisië met een andere trojan voor externe toegang (RAT) die wordt bijgehouden als HoldingHands RAT (ook bekend als Gh0stBins).

“De campagne was gebaseerd op phishing-e-mails met pdf’s die kwaadaardige links bevatten”, zegt Pei Han Liao, onderzoeker bij Fortinet’s FortiGuard Labs, in een rapport gedeeld met The Hacker News. “Deze bestanden deden zich voor als officiële documenten van het Ministerie van Financiën en bevatten talloze links naast degene die Winos 4.0 opleverde.”

Winos 4.0 is een malwarefamilie die vaak wordt verspreid via phishing en zoekmachineoptimalisatie (SEO), waardoor nietsvermoedende gebruikers naar nepwebsites worden geleid die zich voordoen als populaire software zoals onder meer Google Chrome, Telegram, Youdao, Sogou AI, WPS Office en DeepSeek.

Het gebruik van Winos 4.0 is voornamelijk gekoppeld aan een “agressieve” Chinese cybercriminaliteitsgroep die bekend staat als Silver Fox, die ook wordt gevolgd als SwimSnake, The Great Thief of Valley (of Valley Thief), UTG-Q-1000 en Void Arachne.

Vorige maand schreef Check Point de bedreigingsacteur toe aan het misbruik van een voorheen onbekende kwetsbare driver geassocieerd met WatchDog Anti-malware als onderdeel van een Bring Your Own Vulnerable Driver (BYOVD) aanval gericht op het uitschakelen van beveiligingssoftware die op besmette hosts is geïnstalleerd.

Weken later wierp Fortinet licht op een andere campagne die plaatsvond in augustus 2025, waarbij gebruik werd gemaakt van SEO-vergiftiging om HiddenGh0st en modules te verspreiden die verband hielden met de Winos-malware.

Silver Fox’s aanval op Taiwan en Japan met HoldingHands RAT werd in juni ook gedocumenteerd door het cyberbeveiligingsbedrijf en een beveiligingsonderzoeker genaamd somedieyoungZZ, waarbij de aanvallers phishing-e-mails gebruikten met booby-trapped PDF-documenten om een meerfasige infectie te activeren die uiteindelijk de trojan inzet.

Het is in dit stadium vermeldenswaard dat zowel Winos 4.0 als HoldingHands RAT zijn geïnspireerd door een andere RAT-malware, Gh0st RAT genaamd, waarvan de broncode in 2008 is gelekt en sindsdien op grote schaal is overgenomen door verschillende Chinese hackgroepen.

Fortinet zei dat het PDF-documenten heeft geïdentificeerd die zich voordoen als een ontwerp voor belastingregulering voor Taiwan, met daarin een URL naar een Japanstalige webpagina (“twsww(.)xin/download(.)html”), van waaruit slachtoffers wordt gevraagd een ZIP-archief te downloaden dat verantwoordelijk is voor het leveren van HoldingHands RAT.

Nader onderzoek heeft aanvallen aan het licht gebracht die gericht waren op China en waarbij gebruik werd gemaakt van Microsoft Excel-documenten met belastingthema als lokmiddel, waarvan sommige dateren uit maart 2024, om Winos te distribueren. Recente phishing-campagnes hebben hun focus echter verlegd naar Maleisië, waarbij valse landingspagina’s worden gebruikt om ontvangers te misleiden zodat ze HoldingHands RAT downloaden.

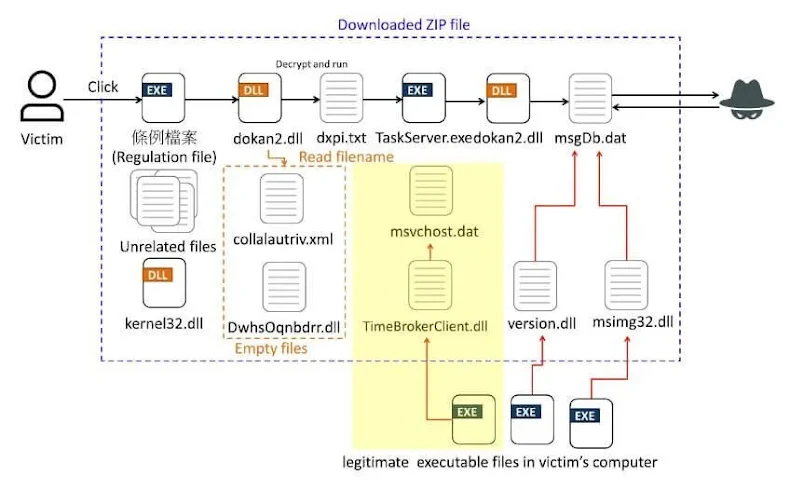

Het uitgangspunt is een uitvoerbaar bestand dat beweert een accijnsauditdocument te zijn. Het wordt gebruikt om een kwaadaardige DLL te sideloaden, die functioneert als een shellcode-lader voor ‘sw.dat’, een payload die is ontworpen om anti-virtuele machine (VM)-controles uit te voeren, actieve processen op te sommen aan de hand van een lijst met beveiligingsproducten van Avast, Norton en Kaspersky, en deze te beëindigen als ze worden gevonden, bevoegdheden te escaleren en de Taakplanner te beëindigen.

Het zet ook verschillende andere bestanden neer in de map C:WindowsSystem32 van het systeem –

- svchost.ini, dat het relatieve virtuele adres (RVA) van de VirtualAlloc-functie bevat

- TimeBrokerClient.dll, de legitieme TimeBrokerClient.dll, hernoemd tot BrokerClientCallback.dll.

- msvchost.dat, dat de gecodeerde shellcode bevat

- system.dat, dat de gecodeerde payload bevat

- wkscli.dll, een ongebruikte DLL

“De Task Scheduler is een Windows-service die wordt gehost door svchost.exe en waarmee gebruikers kunnen bepalen wanneer specifieke bewerkingen of processen worden uitgevoerd”, aldus Fortinet. “De herstelinstelling van de Taakplanner is geconfigureerd om de service een minuut nadat deze standaard mislukt opnieuw te starten.”

“Wanneer de Taakplanner opnieuw wordt opgestart, wordt svchost.exe uitgevoerd en wordt de kwaadaardige TimeBrokerClient.dll geladen. Dit triggermechanisme vereist niet de directe lancering van welk proces dan ook, waardoor op gedrag gebaseerde detectie een grotere uitdaging wordt.”

De primaire functie van “TimeBrokerClient.dll” is het toewijzen van geheugen voor de gecodeerde shellcode binnen “msvchost.dat” door de functie VirtualAlloc() aan te roepen met behulp van de RVA-waarde die is opgegeven in “svchost.ini.” In de volgende fase decodeert “msvchost.dat” de payload die is opgeslagen in “system.dat” om de HoldingHands-payload op te halen.

HoldingHands is uitgerust om verbinding te maken met een externe server, er hostinformatie naartoe te sturen, elke 60 seconden een hartslagsignaal te sturen om de verbinding in stand te houden, en door de aanvaller uitgegeven opdrachten op het geïnfecteerde systeem te ontvangen en te verwerken. Met deze opdrachten kan de malware gevoelige informatie vastleggen, willekeurige opdrachten uitvoeren en extra payloads downloaden.

Een nieuwe functietoevoeging is een nieuwe opdracht die het mogelijk maakt om het command-and-control-adres (C2) dat wordt gebruikt voor communicatie via een Windows-registervermelding bij te werken.

Operatie Silk Lure richt zich op China met ValleyRAT

De ontwikkeling komt op het moment dat Seqrite Labs een doorlopende, op e-mail gebaseerde phishing-campagne heeft beschreven die gebruik heeft gemaakt van de in de VS gehoste C2-infrastructuur, gericht op Chinese bedrijven in de fintech-, cryptocurrency- en handelsplatformsectoren om uiteindelijk Winos 4.0 te leveren. De campagne heeft de codenaam Operation Silk Lure gekregen, vanwege de China-gerelateerde voetafdruk.

“De tegenstanders maken zeer gerichte e-mails waarin ze zich voordoen als werkzoekenden en sturen deze naar HR-afdelingen en technische wervingsteams binnen Chinese bedrijven”, aldus onderzoekers Dixit Panchal, Soumen Burma en Kartik Jivani.

“Deze e-mails bevatten vaak kwaadaardige .LNK-bestanden (Windows-snelkoppeling) die zijn ingebed in ogenschijnlijk legitieme cv’s of portfoliodocumenten. Wanneer ze worden uitgevoerd, fungeren deze .LNK-bestanden als droppers en initiëren ze de uitvoering van payloads die aanvankelijke compromissen vergemakkelijken.”

Wanneer het LNK-bestand wordt gestart, voert het PowerShell-code uit om een lok-PDF-cv te downloaden, terwijl het heimelijk drie extra payloads naar de locatie “C:Users

De gedropte ladingen zijn als volgt:

- CreateHiddenTask.vbs, waarmee een geplande taak wordt gemaakt om “keytool.exe” elke dag om 8:00 uur te starten

- keytool.exe, dat DLL-zijladen gebruikt om jli.dll te laden

- jli.dll, een kwaadaardige DLL die de Winos 4.0-malware start, gecodeerd en ingebed in keytool.exe

“De ingezette malware zorgt voor persistentie binnen het gecompromitteerde systeem en initieert verschillende verkenningsoperaties”, aldus de onderzoekers. “Deze omvatten het maken van schermafbeeldingen, het verzamelen van de inhoud van het klembord en het exfiltreren van kritische systeemmetagegevens.”

De trojan wordt ook geleverd met verschillende technieken om detectie te omzeilen, waaronder pogingen om gedetecteerde antivirusproducten te verwijderen en netwerkverbindingen te beëindigen die verband houden met beveiligingsprogramma’s zoals Kingsoft Antivirus, Huorong of 360 Total Security om hun reguliere functies te verstoren.

“Deze geëxfiltreerde informatie verhoogt het risico op geavanceerde cyberspionage, identiteitsdiefstal en het in gevaar brengen van inloggegevens aanzienlijk, waardoor een ernstige bedreiging ontstaat voor zowel de infrastructuur van de organisatie als de individuele privacy”, aldus de onderzoekers.