Cybersecurity -onderzoekers hebben twee nieuwe kwaadaardige pakketten ontdekt in de Python Package Index (PYPI) -repository die zijn ontworpen om een externe toegang te leveren die SilentSync wordt genoemd op Windows Systems.

“Silentsync is in staat tot externe opdrachtuitvoering, bestandsuitvoering en schermafbeelding”, “Zscaler Threatlabz’s Manisha Ramcharan Prajapati en Satyam Singh zeiden. “Silentsync extraheert ook webbrowsergegevens, waaronder referenties, geschiedenis, autofillgegevens en cookies van webbrowsers zoals Chrome, Brave, Edge en Firefox.”

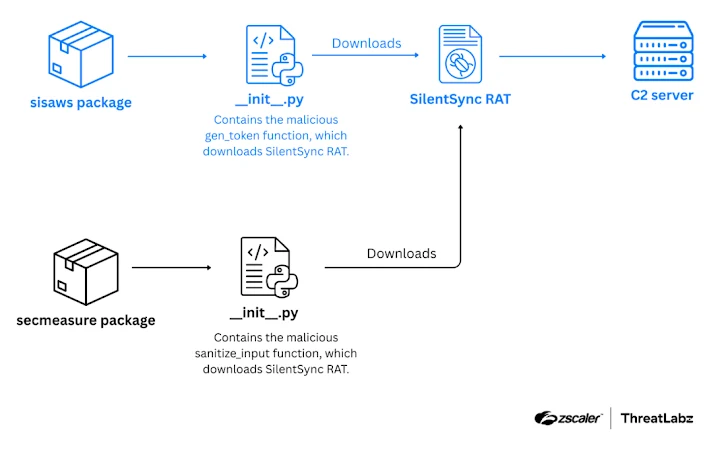

De pakketten, nu niet langer beschikbaar om te downloaden van PYPI, worden hieronder vermeld. Ze werden allebei geüpload door een gebruiker genaamd “CondetGapis”.

- Sisaws (201 downloads)

- Secmeasure (627 downloads)

ZScaler zei dat het pakket Sisaws het gedrag nabootst van het legitieme Python -pakket SISA, dat wordt geassocieerd met het nationale gezondheidsinformatiesysteem van Argentinië, Sistema Integrado de Información Sanitaria Argentino (SISA).

Aanwezig in de bibliotheek is echter een functie met de naam “gen_token ()” in het initialisatiescript (__init__.py) die fungeert als een downloader voor een volgende fase malware. Om dit te bereiken, stuurt het een hard gecodeerd token als input en ontvangt het als reactie een secundair statisch token op een manier die vergelijkbaar is met de legitieme SISA API.

“Als een ontwikkelaar het SISAWS -pakket importeert en de gen_token -functie oproept, zal de code een hexadecimale string decoderen die een curl -opdracht onthult, die vervolgens wordt gebruikt om een extra Python -script op te halen,” zei ZScaler. “Het Python -script opgehaald uit Pastebin is geschreven naar de bestandsnaam helper.py in een tijdelijke map en uitgevoerd.”

Secmeasure masquerades, op dezelfde manier, als een “bibliotheek voor het reinigen van snaren en het toepassen van beveiligingsmaatregelen”, maar herbergt ingebedde functionaliteit om silentsync rat te laten vallen.

Silentsync is in dit stadium voornamelijk gericht op het infecteren van Windows Systems, maar de malware is ook uitgerust met ingebouwde functies voor Linux en MacOS, waardoor registermodificaties op Windows worden gewijzigd, waardoor het Crontab-bestand op Linux wordt gewijzigd om de payload op System Startup uit te voeren en een launchagent op MacOS te registreren.

Het pakket is gebaseerd op de aanwezigheid van het secundaire token om een HTTP GET-verzoek te sturen naar een hard gecodeerd eindpunt (“200.58.107 (.) 25”) om pythoncode te ontvangen die rechtstreeks in het geheugen is uitgevoerd. De server ondersteunt vier verschillende eindpunten –

- /checkin, om connectiviteit te verifiëren

- /comando, om opdrachten aan te vragen om uit te voeren

- /respuesta, om een statusbericht te verzenden

- /archivo, om opdrachtuitvoer of gestolen gegevens te verzenden

De malware is in staat om browsergegevens te oogsten, shell -opdrachten uit te voeren, screenshots te maken en bestanden te stelen. Het kan ook bestanden en volledige mappen in de vorm van zip -archieven exfiltreren. Zodra de gegevens zijn verzonden, worden alle artefacten van de host verwijderd om detectie -inspanningen te omzeilen.

“De ontdekking van de kwaadwillende PYPI -pakketten Sisaws en Secmeasure benadrukken het groeiende risico van aanvallen van supply chain binnen openbare software -repositories,” zei ZScaler. “Door gebruik te maken van typosquatten en zich voor te doen als legitieme pakketten, kunnen dreigingsactoren toegang krijgen tot persoonlijk identificeerbare informatie (PII).”