Een nieuwe Mass Malware -campagne infecteert gebruikers met een cryptocurrency -mijnwerker genaamd Silentcryptominer Door het aan te maskeren als een tool die is ontworpen om internetblokken en beperkingen rond online services te omzeilen.

Het Russische cybersecuritybedrijf Kaspersky zei dat de activiteit deel uitmaakt van een grotere trend waarbij cybercriminelen in toenemende mate gebruik maken van Windows Packet Divert (WPD) -hulpmiddelen om malware te distribueren onder het mom van bypass -programma’s voor restrictie.

“Dergelijke software wordt vaak gedistribueerd in de vorm van archieven met instructies voor tekstinstallatie, waarbij de ontwikkelaars aanbevelen om beveiligingsoplossingen uit te schakelen, onder verwijzing naar valse positieven,” zei onderzoekers Leonid Bezvershenko, Dmitry Pikush en Oleg Kupreev. “Dit speelt in handen van aanvallers door hen in staat te stellen in een onbeschermd systeem te blijven bestaan zonder het risico van detectie.”

De aanpak is gebruikt als onderdeel van schema’s die stealers, externe toegangsinstrumenten (ratten), Trojaanse paarden die verborgen externe toegang bieden, en cryptocurrency -mijnwerkers zoals NJRAT, Xworm, Phemedrone en Dcrat verspreiden.

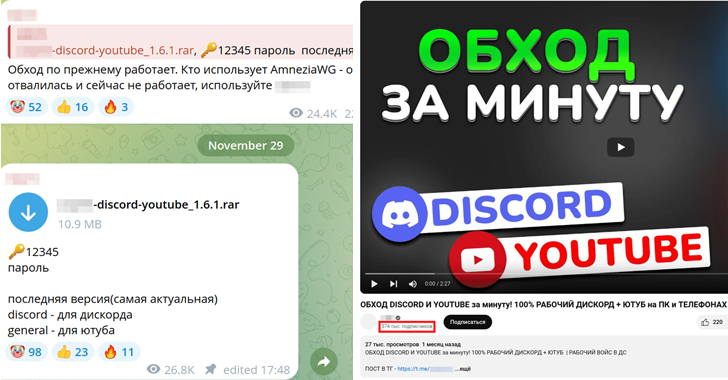

De nieuwste wending in deze tactiek is een campagne die meer dan 2.000 Russische gebruikers heeft aangetast met een mijnwerker vermomd als een hulpmiddel om blokken te omzeilen op basis van Deep Packet Inspection (DPI). Het programma zou zijn geadverteerd in de vorm van een link naar een kwaadaardig archief via een YouTube -kanaal met 60.000 abonnees.

In een daaropvolgende escalatie van de tactieken die in november 2024 zijn gespot, zijn de dreigingsacteurs gevonden die zich voordoen als ontwikkelaars van dergelijke tools om kanaaleigenaren met nep -auteursrechtstakingsberichten te bedreigen en eisen dat ze video’s met kwaadaardige links posten of het risico lopen hun kanalen buiten te sluiten vanwege de vermeende inbreuk.

“En in december 2024 rapporteerden gebruikers de distributie van een mijner-geïnfecteerde versie van dezelfde tool via andere telegram- en YouTube-kanalen, die sindsdien zijn afgesloten,” zei Kaspersky.

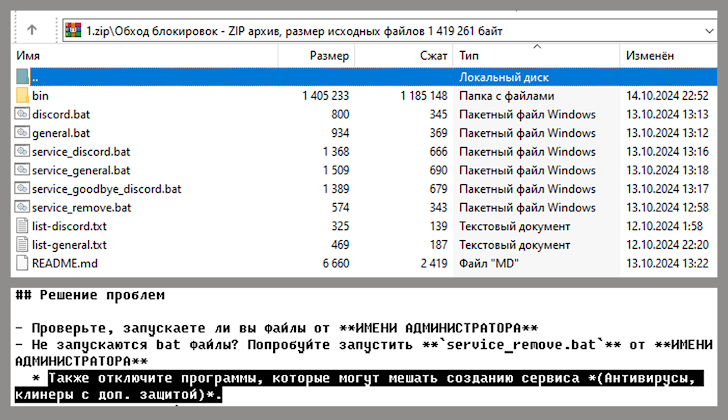

De booby-gevangen archieven zijn gevonden om een extra uitvoerbaar bestand in te pakken, met een van de legitieme batch-scripts aangepast om het binary via PowerShell te laten lopen. In het geval dat antivirussoftware in het systeem wordt geïnstalleerd, interfereert met de aanvalsketen en verwijdert het kwaadaardige binaire getal, gebruikers krijgen een foutmelding weergegeven dat hen aanspoort om het bestand opnieuw te downloaden en uit te voeren na het uitschakelen van beveiligingsoplossingen.

Het uitvoerbare bestand is een op Python gebaseerde lader die is ontworpen om een volgende fase malware op te halen, een ander Python-script dat de payload SilentCryptominer Miner downloadt en persistentie vaststelt, maar niet voordat het controleert of deze in een Sandbox draait en Windows Defender-uitsluitingen configureert.

De mijnwerker, gebaseerd op de Open-Source Miner XMrig, is opgevuld met willekeurige gegevensblokken om de bestandsgrootte kunstmatig te verhogen tot 690 MB en belemmert uiteindelijk automatische analyse door antivirusoplossingen en sandboxen.

“Voor Stealth maakt SilentCryptominer gebruik van procesholling om de mijnwerkercode in een systeemproces te injecteren (in dit geval DWM.EXE),” zei Kaspersky. “De malware is in staat om de mijnbouw te stoppen, terwijl de in de configuratie opgegeven processen actief zijn. Het kan op afstand worden bestuurd via een webpaneel.”