Een Europese ambassade in de Indiase hoofdstad New Delhi, evenals meerdere organisaties in Sri Lanka, Pakistan en Bangladesh, zijn het doelwit geworden van een nieuwe campagne, georkestreerd door een dreigingsacteur die bekend staat als SideWinder september 2025.

De activiteit “onthult een opmerkelijke evolutie in de TTP’s van SideWinder, met name de adoptie van een nieuwe op PDF en ClickOnce gebaseerde infectieketen, naast hun eerder gedocumenteerde Microsoft Word-exploitvectoren”, zeiden Trellix-onderzoekers Ernesto Fernández Provecho en Pham Duy Phuc in een rapport dat vorige week werd gepubliceerd.

De aanvallen, waarbij in vier golven van maart tot en met september 2025 spear-phishing-e-mails werden verzonden, zijn bedoeld om malwarefamilies zoals ModuleInstaller en StealerBot te laten vallen om gevoelige informatie van besmette hosts te verzamelen.

Terwijl ModuleInstaller dient als downloader voor payloads in de volgende fase, waaronder StealerBot, is laatstgenoemde een .NET-implantaat dat een omgekeerde shell kan lanceren, extra malware kan leveren en een breed scala aan gegevens kan verzamelen van gecompromitteerde hosts, waaronder schermafbeeldingen, toetsaanslagen, wachtwoorden en bestanden.

Opgemerkt moet worden dat zowel ModuleInstaller als StealerBot voor het eerst publiekelijk werden gedocumenteerd door Kaspersky in oktober 2024 als onderdeel van aanvallen van de hackgroep gericht op spraakmakende entiteiten en strategische infrastructuren in het Midden-Oosten en Afrika.

Nog in mei 2025 onthulde Acronis de aanvallen van SideWinder gericht op overheidsinstellingen in Sri Lanka, Bangladesh en Pakistan, waarbij gebruik werd gemaakt van met malware beladen documenten die gevoelig waren voor bekende Microsoft Office-fouten om een aanvalsketen in meerdere fasen te lanceren en uiteindelijk StealerBot af te leveren.

De laatste reeks aanvallen, waargenomen door Trellix na 1 september 2025, en gericht op Indiase ambassades, omvat het gebruik van Microsoft Word- en PDF-documenten in phishing-e-mails met titels als “Interministeriële bijeenkomst Credentials.pdf” of “India-Pakistan Conflict -Strategic and Tactical Analysis of the May 2025.docx.” De berichten worden verzonden vanaf het domein “mod.gov.bd.pk-mail(.)org” in een poging het Ministerie van Defensie van Pakistan na te bootsen.

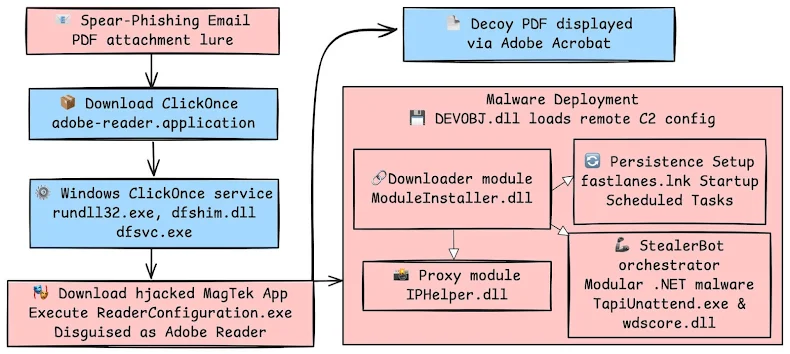

“De initiële infectievector is altijd dezelfde: een pdf-bestand dat niet goed kan worden gezien door het slachtoffer of een Word-document dat een of andere exploit bevat”, aldus Trellix. “De PDF-bestanden bevatten een knop die het slachtoffer aanspoort de nieuwste versie van Adobe Reader te downloaden en te installeren om de inhoud van het document te bekijken.”

Als u dit wel doet, wordt er echter een ClickOnce-applicatie gedownload van een externe server (“mofa-gov-bd.filenest(.)live”), die, wanneer deze wordt gestart, een kwaadaardige DLL (“DEVOBJ.dll”) sideloadt, terwijl tegelijkertijd een lok-PDF-document naar de slachtoffers wordt gelanceerd.

De ClickOnce-applicatie is een legitiem uitvoerbaar bestand van MagTek Inc. (“ReaderConfiguration.exe”) dat zich voordoet als Adobe Reader en is ondertekend met een geldige handtekening om te voorkomen dat er waarschuwingen worden gegenereerd. Bovendien zijn verzoeken aan de command-and-control (C2)-server regiogebonden voor Zuid-Azië en wordt het pad voor het downloaden van de payload dynamisch gegenereerd, wat de analyse-inspanningen bemoeilijkt.

De frauduleuze DLL is op zijn beurt ontworpen om een .NET-lader met de naam ModuleInstaller te decoderen en te starten, die vervolgens het geïnfecteerde systeem gaat profileren en de StealerBot-malware aflevert.

De bevindingen duiden op een voortdurende inspanning van de kant van de hardnekkige dreigingsactoren om hun modus operandi te verfijnen en veiligheidsverdedigingen te omzeilen om hun doelen te bereiken.

“De multi-wave phishing-campagnes demonstreren het aanpassingsvermogen van de groep bij het vervaardigen van zeer specifieke lokmiddelen voor verschillende diplomatieke doelen, wat wijst op een geavanceerd begrip van geopolitieke contexten”, aldus Trellix. “Het consistente gebruik van op maat gemaakte malware, zoals ModuleInstaller en StealerBot, in combinatie met de slimme exploitatie van legitieme applicaties voor side-loading, onderstreept de toewijding van SideWinder aan geavanceerde ontwijkingstechnieken en spionagedoelstellingen.”